Índice del contenido

¿Cuáles son los principales beneficios estratégicos de la externalización de tecnología de TI para las empresas?

La externalización de tecnología de TI se ha convertido en una práctica fundamental para las empresas que buscan mantenerse competitivas en un entorno cada vez más digital y dinámico. Este modelo no solo representa una solución para optimizar costos, sino que ofrece una serie de beneficios estratégicos que impactan profundamente en la capacidad de innovación, agilidad y crecimiento sostenible de las organizaciones. 1. Acceso a talento especializado y multidisciplinario Uno de los beneficios más evidentes es la posibilidad de acceder a expertos altamente calificados y con experiencia en tecnologías específicas sin la necesidad de incorporarlos como empleados permanentes. Esto permite a las empresas contar con un equipo multidisciplinario que puede cubrir todas las necesidades tecnológicas, desde desarrollo de software, infraestructura en la nube, ciberseguridad, hasta análisis de datos. La externalización brinda flexibilidad para escalar o reducir equipos según la demanda, sin estar atados a procesos largos y costosos de reclutamiento interno. Esto es crucial en un sector tecnológico donde la velocidad y la adaptación son factores claves para el éxito. 2. Reducción de costos y optimización de recursos La externalización permite convertir costos fijos en variables, evitando gastos relacionados con salarios, beneficios, infraestructura y capacitación de personal interno. Este ahorro no solo mejora la rentabilidad, sino que libera capital que puede ser reinvertido en innovación o en áreas estratégicas del negocio. Además, al delegar procesos operativos a proveedores especializados, las empresas pueden enfocar sus recursos internos en actividades que generan diferenciación competitiva y valor agregado, potenciando la eficiencia general. 3. Aceleración de la innovación y acceso a tecnologías emergentes Los proveedores de servicios tecnológicos suelen estar a la vanguardia de las tendencias del mercado, invirtiendo en capacitación continua y adopción de nuevas herramientas. La externalización facilita que las empresas accedan rápidamente a estas tecnologías emergentes sin tener que invertir internamente en formación o infraestructura. Esto acelera la implementación de soluciones innovadoras, como inteligencia artificial, automatización, blockchain o análisis avanzado de datos, permitiendo que la empresa se mantenga competitiva y relevante. 4. Mejora en la gestión del riesgo La externalización transfiere ciertos riesgos operativos y tecnológicos al proveedor, quien tiene la responsabilidad de garantizar el cumplimiento de estándares de calidad, seguridad y continuidad del servicio. Esto es especialmente valioso en ámbitos como la ciberseguridad o la gestión de datos sensibles. Además, contar con un proveedor experto reduce la probabilidad de errores o fallas críticas, pues se basan en mejores prácticas y metodologías probadas, mitigando el impacto negativo sobre el negocio. 5. Flexibilidad y agilidad en la gestión de proyectos La capacidad de adaptar el equipo y los recursos según las necesidades del proyecto permite a las empresas responder con rapidez a cambios en el mercado, nuevas oportunidades o emergencias tecnológicas. La externalización ofrece esta flexibilidad que, combinada con metodologías ágiles, optimiza la entrega de valor. Esto es particularmente importante en entornos disruptivos donde la velocidad para lanzar productos y servicios es un factor diferenciador. 6. Enfoque en competencias centrales Al delegar procesos de TI no estratégicos o de soporte a proveedores externos, las empresas pueden concentrar sus esfuerzos y recursos en las actividades que realmente definen su ventaja competitiva, como desarrollo de productos, experiencia de cliente o expansión comercial. Este enfoque permite fortalecer el core business y potenciar la innovación en áreas que generan mayor impacto en el mercado. 7. Mejora en la calidad y cumplimiento de normativas Los proveedores especializados suelen contar con certificaciones y procesos estandarizados que garantizan la calidad del servicio y el cumplimiento de normativas locales e internacionales. Esto es fundamental en sectores regulados como salud, finanzas o telecomunicaciones. La externalización aporta un plus de seguridad y confiabilidad que protege a la empresa frente a sanciones, auditorías y reputación. 8. Facilita la internacionalización y expansión global La externalización permite a las empresas acceder a recursos y servicios tecnológicos en diferentes regiones geográficas, facilitando su expansión internacional. La colaboración con proveedores nearshore u offshore abre puertas a mercados globales y a la adopción de mejores prácticas internacionales. Esto también ayuda a superar barreras culturales, regulatorias y operativas que pueden surgir en procesos de globalización. 9. Continuidad operativa y resiliencia Contar con proveedores externos que aseguren la continuidad de los servicios tecnológicos es clave para la resiliencia empresarial. En caso de desastres naturales, fallas internas o crisis imprevistas, la externalización aporta mecanismos de recuperación rápida y mitigación del impacto. Esto garantiza que las operaciones críticas sigan funcionando sin interrupciones significativas. 10. Conclusión La externalización de tecnología de TI no solo es una táctica para reducir costos, sino una estrategia integral que aporta múltiples beneficios estratégicos: acceso a talento especializado, flexibilidad, aceleración de la innovación, mejora en la gestión del riesgo y foco en el core business. Para los líderes de Recursos Humanos y Tecnología, entender estos beneficios es fundamental para diseñar modelos de externalización que potencien el crecimiento sostenible y la competitividad en mercados cada vez más digitales y globalizados. La clave está en seleccionar los socios adecuados, integrar equipos de manera efectiva y mantener una gobernanza robusta que permita aprovechar todo el potencial que ofrece esta modalidad.

¿Cómo garantizar la seguridad y confidencialidad al externalizar servicios de TI?

En la actualidad, la externalización de servicios de tecnología de la información (TI) se ha convertido en una práctica común para las empresas que buscan optimizar costos y acelerar proyectos. Sin embargo, uno de los mayores desafíos y preocupaciones para los gerentes de Tecnología y Recursos Humanos es garantizar la seguridad y confidencialidad de la información cuando se trabaja con proveedores externos. La protección de datos sensibles, propiedad intelectual y continuidad operacional no puede dejarse al azar, ya que cualquier brecha puede traducirse en pérdidas económicas, reputacionales y legales de gran impacto. A continuación, se detallan los mecanismos, procesos y buenas prácticas fundamentales para garantizar un entorno seguro y confiable durante la externalización de servicios TI. 1. Contratos legales sólidos con cláusulas específicas de confidencialidad El primer paso para proteger la información es establecer contratos con cláusulas claras y estrictas sobre la confidencialidad, la privacidad y la seguridad de los datos. Estos acuerdos deben incluir: Definición precisa de la información considerada confidencial Obligaciones de no divulgación y uso exclusivo para fines contractuales Penalizaciones por incumplimiento y procedimientos legales aplicables Duración de las obligaciones, incluso después de la finalización del contrato Derechos sobre la propiedad intelectual generada durante la colaboración Contar con asesoría legal especializada es fundamental para adaptar estos contratos al marco regulatorio vigente, tanto local como internacional. 2. Evaluación rigurosa y selección de proveedores certificados No todos los proveedores externos tienen el mismo nivel de compromiso o capacidad para garantizar la seguridad. Por ello, es crucial realizar evaluaciones exhaustivas que consideren: Certificaciones internacionales como ISO 27001 (gestión de seguridad de la información), SOC 2, GDPR compliance, entre otras Historial comprobado de cumplimiento y ausencia de incidentes graves Pruebas y auditorías de seguridad periódicas Capacitación continua del personal en prácticas seguras Estos criterios garantizan que el proveedor mantiene estándares adecuados para proteger los activos digitales. 3. Implementación del principio de menor privilegio y control de accesos Un elemento clave en la seguridad es limitar el acceso a la información estrictamente necesaria para la ejecución del servicio. Para ello, se deben aplicar: Roles y permisos diferenciados por función y nivel de responsabilidad Autenticación multifactor (MFA) para accesos remotos Monitorización y registro de accesos en tiempo real Revisiones periódicas de permisos y revocación inmediata tras la desvinculación Esto reduce significativamente la superficie de ataque y el riesgo de fugas internas. 4. Uso de entornos segregados y tecnologías de aislamiento Cuando el proveedor externo trabaja con sistemas críticos o datos sensibles, es recomendable habilitar entornos segregados o virtualizados, tales como: Redes privadas virtuales (VPN) con controles estrictos Escritorios virtuales (VDI) que limitan la transferencia de datos a dispositivos locales Sandboxes para pruebas y desarrollo sin acceso a producción directa Contenedores o máquinas virtuales con acceso controlado Estas tecnologías minimizan la exposición directa de la infraestructura principal y permiten una supervisión más efectiva. 5. Monitoreo continuo, auditorías y respuesta ante incidentes Para garantizar la seguridad durante toda la relación contractual, es necesario implementar sistemas de monitoreo y auditorías periódicas, incluyendo: Sistemas SIEM (Security Information and Event Management) para detectar comportamientos anómalos Pruebas de penetración y vulnerabilidad regulares Informes de cumplimiento y revisiones de políticas Planes de respuesta rápida ante incidentes, con comunicación transparente entre empresa y proveedor Estos procesos permiten identificar y mitigar amenazas en tiempo real. 6. Capacitación y concientización del personal tercerizado La seguridad es también una cuestión humana. Por eso, el proveedor debe asegurar que su personal recibe capacitación continua sobre: Buenas prácticas en manejo de información sensible Políticas internas de seguridad y privacidad Reconocimiento y prevención de ataques de ingeniería social Uso adecuado de herramientas y protocolos de comunicación Un equipo consciente y entrenado reduce considerablemente el riesgo de errores o fugas accidentales. 7. Gestión segura de la información y cifrado Los datos deben ser protegidos tanto en tránsito como en reposo mediante técnicas de cifrado avanzadas. Además, es importante implementar: Protocolos seguros para transferencia de archivos (SFTP, HTTPS) Almacenamiento cifrado en servidores y dispositivos Políticas de retención y eliminación segura de datos cuando ya no sean necesarios Esto asegura que incluso en caso de acceso no autorizado, la información no pueda ser leída o utilizada indebidamente. 8. Procedimientos claros para la desvinculación y devolución de activos Al finalizar la relación contractual, se debe garantizar que: Se revocan todos los accesos y credenciales del personal tercerizado Se recuperan dispositivos y medios de almacenamiento utilizados Se elimina de forma segura cualquier copia local o remota de datos Se confirma por escrito el cumplimiento de estas acciones Un proceso riguroso evita puertas abiertas que puedan comprometer la seguridad futura. 9. Cultura compartida de seguridad y confianza Más allá de políticas y tecnologías, es fundamental construir una cultura compartida entre la empresa y el proveedor, basada en: Transparencia en la comunicación de riesgos y novedades Colaboración constante para mejorar protocolos Compromiso mutuo con la protección de activos y la privacidad Evaluación continua de desempeño en materia de seguridad Esta cultura refuerza el compromiso y minimiza vulnerabilidades. 10. Caso real: prevención de una fuga de datos en una empresa financiera Una empresa del sector financiero externalizó parte de su infraestructura TI a un proveedor externo. Gracias a un contrato con cláusulas estrictas y controles rigurosos de acceso, lograron detectar un intento de acceso no autorizado en tiempo real, evitando la fuga de información confidencial. Este incidente fue gestionado rápidamente con el plan de respuesta preparado, minimizando el impacto y preservando la confianza de sus clientes. La experiencia reafirmó la importancia de una seguridad integral en la externalización. 11. Conclusión Garantizar la seguridad y confidencialidad al externalizar servicios de TI es un desafío multifacético que requiere un enfoque integral que combine aspectos legales, técnicos, operativos y culturales. Para los líderes de Tecnología y Recursos Humanos, implementar contratos sólidos, seleccionar proveedores certificados, aplicar controles de acceso estrictos, utilizar tecnologías de aislamiento, mantener monitoreo constante y fomentar una cultura compartida de seguridad es fundamental para proteger los activos digitales y la continuidad del negocio. La externalización puede ser una gran ventaja competitiva siempre que se gestione con responsabilidad y rigor en materia de seguridad.

¿Qué estrategias ayudan a integrar equipos internos con proveedores externos?

La integración efectiva de equipos internos con proveedores externos es una de las claves más determinantes para el éxito en proyectos de externalización tecnológica. La colaboración fluida entre ambos grupos no solo mejora la calidad y velocidad de entrega, sino que también fortalece la cultura organizacional, fomenta la innovación y reduce riesgos asociados a la desconexión o falta de alineación. Los líderes de Recursos Humanos y Tecnología deben adoptar estrategias claras y estructuradas que promuevan la integración genuina, eliminando barreras culturales, técnicas y comunicacionales. A continuación, se detallan las mejores prácticas y enfoques para lograr esta integración con alto impacto. 1. Establecer una visión y objetivos compartidos desde el inicio La base para una integración exitosa es que tanto el equipo interno como el proveedor externo comprendan y compartan la visión, los objetivos estratégicos y las expectativas del proyecto. Esto se logra a través de sesiones iniciales donde se: Presenta el propósito y alcance del proyecto Definen claramente roles y responsabilidades Establecen indicadores de éxito (KPIs) y mecanismos de seguimiento Se alinean los valores y normas de trabajo Esta claridad crea un marco común de referencia que evita malentendidos y fomenta el compromiso. 2. Onboarding conjunto y cultural El proceso de onboarding debe involucrar tanto al talento interno como al externo, garantizando que el proveedor entienda la cultura organizacional, el estilo de comunicación y las dinámicas del equipo. Algunas acciones recomendadas son: Workshops o sesiones de bienvenida conjuntas Presentación formal en reuniones del equipo interno Capacitación en herramientas y metodologías propias de la empresa Actividades de team building virtuales o presenciales Esto ayuda a que el personal tercerizado no se perciba como “externo” o aislado, sino como un integrante más del equipo. 3. Uso de herramientas colaborativas integradas Facilitar la colaboración requiere disponer de plataformas digitales que permitan comunicación en tiempo real, gestión de proyectos, documentación compartida y seguimiento de tareas. Entre las más eficaces destacan: Slack, Microsoft Teams o Google Chat para comunicación Jira, Asana o Monday.com para gestión de proyectos Confluence, Notion o SharePoint para documentación centralizada Zoom o Google Meet para reuniones periódicas El acceso y capacitación adecuada en estas herramientas a todos los participantes es fundamental para eliminar barreras técnicas. 4. Establecer canales y ritmos de comunicación claros La comunicación frecuente y estructurada es vital para sincronizar expectativas, resolver dudas y mantener el flujo de información. Se recomienda: Definir reuniones regulares, como dailys, demos y retrospectives Utilizar reportes de avance breves y frecuentes Mantener canales abiertos para consultas y emergencias Fomentar la comunicación informal y social para fortalecer relaciones Un canal fluido previene aislamientos y aumenta la confianza. 5. Definir roles claros y responsabilidades compartidas Es clave evitar duplicidades o vacíos en las tareas asignadas. Para ello, se debe documentar quién es responsable de qué actividades, estableciendo acuerdos de nivel de servicio (SLAs) claros y fomentando la colaboración en la resolución de problemas. Esto promueve accountability y evita conflictos entre los equipos. 6. Fomentar el trabajo en equipo y la confianza mutua La confianza se construye con el tiempo, pero puede acelerarse con prácticas como: Reconocer públicamente los aportes del equipo externo Incluir a proveedores en celebraciones y logros Promover feedback bidireccional y constructivo Facilitar espacios para compartir aprendizajes y retos Estos gestos fortalecen el sentido de pertenencia y colaboración genuina. 7. Capacitación cruzada y transferencia de conocimiento Integrar equipos implica también intercambiar saberes y buenas prácticas. Se pueden organizar: Sesiones de capacitación interna para el equipo externo Talleres donde el proveedor comparte innovación o metodologías propias Documentación y bases de conocimiento accesibles para todos Este intercambio enriquece la capacidad colectiva y mejora resultados. 8. Monitoreo y evaluación conjunta del desempeño Implementar mecanismos para evaluar periódicamente cómo funciona la integración es fundamental. Esto incluye: Revisiones de desempeño integradas (evaluación 360°) Encuestas de clima laboral que incluyan al personal tercerizado Análisis de KPIs conjuntos sobre calidad, tiempos y satisfacción Reuniones de ajuste para corregir desviaciones La mejora continua debe ser una meta constante. 9. Caso real: integración exitosa en una multinacional tecnológica Una multinacional que externalizó parte de su desarrollo de software enfrentaba desafíos de integración entre equipos internos y externos dispersos geográficamente. Implementó un programa de onboarding conjunto, adoptó Microsoft Teams y Jira para colaboración y estableció reuniones diarias mixtas. El resultado fue una reducción del 30% en errores de comunicación, aumento del compromiso del proveedor y entrega oportuna de proyectos. La clave fue tratar a los terceros como parte real del equipo desde el primer día. 10. Conclusión La integración efectiva entre equipos internos y proveedores externos es un proceso estratégico que requiere planificación, comunicación, confianza y tecnología adecuada. Las empresas que logran integrar estos grupos como un solo equipo multiplica su capacidad de innovación, calidad y agilidad. Para los líderes de Recursos Humanos y Tecnología, invertir en estrategias de integración es garantizar que la externalización no sea solo un contrato, sino una alianza sólida que impulse el crecimiento y el éxito sostenible.

¿Cómo afecta la externalización a la agilidad y flexibilidad de los proyectos tecnológicos?

En el contexto actual de constante cambio y evolución tecnológica, la agilidad y flexibilidad son factores determinantes para el éxito de los proyectos tecnológicos. La externalización de servicios de TI se presenta como una estrategia que puede influir significativamente en estos aspectos, pero su impacto puede ser tanto positivo como negativo dependiendo de cómo se gestione. Para los líderes de Recursos Humanos y Tecnología, comprender cómo la externalización afecta la capacidad de la organización para adaptarse rápidamente, innovar y responder a demandas cambiantes es crucial para diseñar modelos eficientes y sostenibles. 1. Potenciando la agilidad mediante recursos especializados y escalables Uno de los beneficios principales de la externalización es la posibilidad de acceder a talento especializado y flexible, que permite aumentar o disminuir la capacidad del equipo rápidamente según las necesidades del proyecto. Esto se traduce en: Escalabilidad rápida: Los proveedores externos pueden proveer recursos con habilidades específicas en plazos cortos, facilitando la ampliación de equipos sin la rigidez de los procesos internos de contratación. Especialización técnica: Incorporar expertos en nuevas tecnologías o metodologías ágiles puede acelerar la implementación y la resolución de problemas complejos. Foco en el core business: Al delegar tareas rutinarias o especializadas a terceros, el equipo interno puede concentrarse en actividades estratégicas que requieren mayor agilidad. 2. Flexibilidad para experimentar y adoptar nuevas metodologías La externalización también brinda un entorno favorable para la experimentación con nuevas metodologías y tecnologías, sin comprometer recursos internos fijos. Los proveedores pueden adaptarse a marcos ágiles, DevOps u otras prácticas emergentes, aportando innovación al proceso. Este dinamismo es clave para mantener la competitividad y responder con rapidez a las demandas del mercado o cambios regulatorios. 3. Riesgos que pueden limitar la agilidad Sin embargo, la externalización también puede generar desafíos que afectan negativamente la agilidad y flexibilidad: Falta de alineación cultural y comunicacional: Cuando los equipos tercerizados no comparten los mismos valores o prácticas, se generan fricciones que retrasan la toma de decisiones. Procesos burocráticos y contractuales rígidos: Contratos mal diseñados o excesivamente rígidos pueden limitar la capacidad de hacer ajustes rápidos en alcance o recursos. Dependencia excesiva del proveedor: La pérdida de control sobre procesos críticos puede crear cuellos de botella si el proveedor no responde con la rapidez necesaria. Falta de integración tecnológica: Herramientas no compatibles o la ausencia de plataformas colaborativas dificultan la coordinación y el seguimiento en tiempo real. 4. Estrategias para maximizar la agilidad en la externalización Para que la externalización potencie la agilidad y flexibilidad, se recomienda: Definir contratos flexibles: Incluir cláusulas que permitan cambios rápidos en el alcance, modalidades de trabajo híbridas y escalabilidad. Adoptar metodologías ágiles desde el inicio: Involucrar a proveedores en ceremonias ágiles, planificaciones iterativas y revisiones continuas. Invertir en comunicación y herramientas colaborativas: Facilitar la transparencia, el feedback constante y la visibilidad del progreso para todos los involucrados. Capacitar y sensibilizar a todos los actores: Promover la cultura ágil y la mentalidad de colaboración entre internos y externos. Implementar gobernanza ágil: Establecer mecanismos de toma de decisiones rápida y empoderada, evitando cuellos de botella jerárquicos. 5. Caso real: agilidad acelerada en un proyecto de transformación digital Una empresa de retail global decidió externalizar parte de su desarrollo de software para una nueva plataforma omnicanal. Al implementar un modelo ágil con un proveedor que participó en todas las ceremonias Scrum y utilizó las mismas herramientas colaborativas que el equipo interno, lograron reducir el time-to-market en un 35% y responder rápidamente a cambios regulatorios imprevistos. El éxito se atribuyó a la integración cultural, la comunicación fluida y la flexibilidad contractual que permitió ajustar recursos según las necesidades del proyecto. 6. Conclusión La externalización puede ser un catalizador poderoso para la agilidad y flexibilidad en proyectos tecnológicos, siempre que se gestione con enfoque estratégico, integración cultural y herramientas adecuadas. Los líderes de Recursos Humanos y Tecnología deben diseñar modelos que potencien la colaboración, flexibilicen contratos y promuevan metodologías ágiles para convertir la externalización en una ventaja competitiva real y sostenible. La clave está en balancear control y confianza, estructura y adaptabilidad, para que la organización pueda responder con rapidez y calidad a los retos del mercado.

¿Qué mecanismos contractuales protegen los derechos de propiedad intelectual?

La protección de la propiedad intelectual (PI) es un aspecto crucial en cualquier proceso de externalización tecnológica. Cuando una empresa delega servicios o desarrollos de TI a un proveedor externo, la creación, uso y transferencia de activos intangibles —como software, algoritmos, bases de datos o documentación técnica— requiere un marco contractual sólido que garantice la titularidad, el uso exclusivo y la confidencialidad. Para los líderes de Recursos Humanos y Tecnología, comprender y aplicar los mecanismos contractuales adecuados es esencial para proteger los activos estratégicos de la organización y evitar conflictos legales o pérdidas económicas. 1. Cláusulas de cesión de derechos de propiedad intelectual Una de las piedras angulares en la protección de la PI es la inclusión de cláusulas claras que establezcan que todos los derechos de propiedad intelectual generados durante el proyecto pertenecen exclusivamente a la empresa contratante. Esto implica que: El proveedor y sus colaboradores renuncian a cualquier derecho sobre el código, diseños, procesos o productos desarrollados. La empresa tiene derechos exclusivos para utilizar, modificar, distribuir y proteger esos activos. Se establecen procedimientos para la entrega de toda la documentación y materiales asociados. Estas cláusulas deben ser específicas, detalladas y, preferentemente, revisadas por asesores legales especializados en PI y contratos tecnológicos. 2. Confidencialidad y no divulgación (NDA) La confidencialidad es complementaria a la cesión de derechos, pues protege la información sensible que puede ser parte del proyecto. Los acuerdos de no divulgación (NDA) deben: Definir qué información se considera confidencial. Establecer obligaciones para no compartir, usar o reproducir esa información fuera del ámbito contractual. Determinar el plazo durante el cual la confidencialidad debe mantenerse, incluso después de terminada la relación. Incluir sanciones claras en caso de incumplimiento. Este mecanismo es fundamental para evitar filtraciones o usos indebidos que puedan comprometer la competitividad de la empresa. 3. Cláusulas de indemnización y responsabilidad El contrato debe contemplar disposiciones que obliguen al proveedor a indemnizar a la empresa en caso de que surjan reclamaciones por violación de derechos de terceros o uso indebido de PI. Esto protege a la empresa frente a litigios costosos o reclamaciones derivadas del trabajo externalizado. Además, se deben definir responsabilidades claras en caso de incumplimientos, daños o pérdidas relacionadas con la PI. 4. Uso limitado y licencias En algunos casos, el proveedor puede requerir utilizar software, herramientas o componentes de terceros durante el desarrollo. El contrato debe especificar: Qué licencias se están utilizando y bajo qué condiciones. Limitaciones en la distribución o reutilización de esos componentes. Garantías de que los proveedores tienen los derechos adecuados para otorgar dichas licencias. Esto evita que la empresa se vea expuesta a riesgos legales por uso indebido de tecnologías de terceros. 5. Entregables y documentación Es fundamental que el contrato establezca claramente la obligación del proveedor de entregar toda la documentación relacionada con los desarrollos, incluyendo código fuente, manuales técnicos, diagramas y cualquier otro soporte necesario para que la empresa pueda operar, mantener y evolucionar los sistemas de forma independiente. Esta cláusula garantiza la independencia tecnológica y facilita la transferencia de conocimiento. 6. Cláusulas de auditoría y monitoreo Para asegurar el cumplimiento de las disposiciones relacionadas con la PI, el contrato puede incluir el derecho de la empresa a auditar los procesos, sistemas y entregables del proveedor. Esto permite verificar que no se estén violando derechos ni utilizando indebidamente recursos protegidos. Estas auditorías deben ser reguladas en cuanto a periodicidad, alcance y confidencialidad para evitar conflictos. 7. Protección post-contrato La protección de la PI debe extenderse más allá del término del contrato. Las cláusulas deben contemplar: La obligación de mantener la confidencialidad de la información recibida. La prohibición de uso o reproducción de activos desarrollados. Procedimientos para la devolución o destrucción segura de información y materiales. Esto evita que el proveedor utilice o divulgue recursos desarrollados en futuros proyectos o con otros clientes. 8. Resolución de conflictos y jurisdicción Dado que los contratos pueden involucrar múltiples jurisdicciones, es importante definir mecanismos claros para la resolución de disputas relacionadas con la PI, tales como mediación, arbitraje o jurisdicción judicial específica. Esto otorga certeza y reduce riesgos legales. 9. Caso real: disputa por propiedad intelectual evitada con contrato sólido Una empresa tecnológica externalizó el desarrollo de una aplicación móvil. Gracias a un contrato con cláusulas claras de cesión de derechos y confidencialidad, pudo evitar una disputa legal cuando el proveedor intentó reutilizar partes del código para otro cliente. La existencia de un marco contractual robusto permitió resolver la situación rápidamente y proteger la inversión tecnológica. 10. Conclusión Los mecanismos contractuales para proteger los derechos de propiedad intelectual son la columna vertebral de cualquier relación de externalización tecnológica. Para los líderes de Recursos Humanos y Tecnología, garantizar que estos aspectos estén bien definidos y vigilados es fundamental para preservar la innovación, el valor competitivo y la seguridad jurídica. Un contrato claro, detallado y con las cláusulas adecuadas no solo previene riesgos legales, sino que fortalece la confianza entre las partes y contribuye al éxito sostenible del proyecto.

¿Qué errores comunes se presentan en proyectos de externalización tecnológica?

La externalización tecnológica es una estrategia que puede aportar enormes beneficios a las organizaciones, desde la reducción de costos hasta el acceso a talento especializado y mayor flexibilidad operativa. Sin embargo, también implica riesgos y desafíos que, si no se gestionan adecuadamente, pueden conducir al fracaso del proyecto. Para los gerentes de Recursos Humanos y Tecnología, conocer los errores más frecuentes en la externalización tecnológica es fundamental para anticiparse, mitigarlos y garantizar el éxito. A continuación, se describen los errores más comunes que suelen afectar los proyectos de externalización y se ofrecen recomendaciones para evitarlos. 1. Definición vaga o insuficiente del alcance del proyecto Uno de los errores más frecuentes es iniciar la externalización sin un alcance claro y detallado. La falta de especificación de entregables, responsabilidades y expectativas puede provocar malentendidos, retrasos y disputas. Recomendación: Documentar con precisión el alcance, establecer criterios de aceptación y definir roles específicos desde el inicio. 2. Selección inadecuada del proveedor Escoger un proveedor sin evaluar su experiencia, capacidades técnicas, certificaciones y referencias puede llevar a contratar un socio que no cumple con los estándares necesarios. Recomendación: Realizar un proceso riguroso de selección que incluya evaluación técnica, análisis cultural y revisión de historial. 3. Falta de comunicación efectiva y constante La comunicación deficiente entre el equipo interno y el proveedor externo es una fuente recurrente de problemas, que afecta la coordinación, calidad y tiempos. Recomendación: Establecer canales claros, reuniones periódicas, reportes de avance y fomentar una cultura de transparencia. 4. No integrar al proveedor en la cultura organizacional Considerar al proveedor como un ente externo aislado puede generar desconexión y falta de compromiso, impactando negativamente en la colaboración y resultados. Recomendación: Incluir al equipo externalizado en actividades, ceremonias y dinámicas internas, fomentando el sentido de pertenencia. 5. Contratos mal estructurados o rígidos Contratos que no contemplan flexibilidad, penalizaciones claras o mecanismos de resolución de conflictos dificultan la gestión y adaptación a cambios durante el proyecto. Recomendación: Diseñar contratos balanceados que permitan ajustes, definan SLA, cláusulas de confidencialidad y propiedad intelectual, y establezcan procesos de escalamiento. 6. Ausencia de indicadores de desempeño (KPIs) claros Sin métricas concretas para evaluar avances, calidad y cumplimiento, es difícil identificar desviaciones o áreas de mejora a tiempo. Recomendación: Definir KPIs acordes a objetivos del proyecto y realizar seguimiento periódico con todos los stakeholders. 7. No planificar la transferencia de conocimiento Si la transferencia de conocimiento no está prevista y estructurada, el proyecto puede depender excesivamente del proveedor, generando riesgos a largo plazo. Recomendación: Incorporar en el plan de proyecto sesiones de capacitación, documentación y mentorías cruzadas. 8. Ignorar aspectos legales y regulatorios Descuidar el cumplimiento de normativas locales o internacionales, especialmente en manejo de datos, puede provocar sanciones y problemas reputacionales. Recomendación: Contar con asesoría legal especializada y asegurarse que el proveedor cumple con todas las regulaciones aplicables. 9. Subestimar la gestión del cambio interno La externalización puede generar resistencia en el equipo interno, afectando el clima laboral y la colaboración. Recomendación: Implementar estrategias de gestión del cambio que incluyan comunicación, formación y participación activa de los empleados. 10. Falta de planificación para contingencias y continuidad No prever escenarios de falla o interrupción del servicio puede dejar a la empresa vulnerable ante incidentes que afecten la operación. Recomendación: Diseñar planes de contingencia y recuperación que involucren tanto al cliente como al proveedor. Caso real: proyecto paralizado por falta de comunicación y KPIs Una empresa de telecomunicaciones externalizó el desarrollo de una plataforma digital sin establecer canales claros de comunicación ni definir KPIs de desempeño. A los tres meses, el proyecto acumulaba retrasos significativos, errores frecuentes y falta de visibilidad real sobre el progreso. La situación solo se resolvió tras implementar reuniones semanales, definir indicadores y reforzar la colaboración, lo que permitió retomar el rumbo. Conclusión Conocer y evitar estos errores comunes en la externalización tecnológica es fundamental para que los líderes de Recursos Humanos y Tecnología puedan diseñar estrategias robustas y adaptativas. La anticipación, comunicación efectiva, selección adecuada y gobernanza clara son pilares para transformar la externalización en un motor de éxito y crecimiento.

¿Cómo diseñar planes de contingencia ante fallas en la externalización?

La externalización de servicios tecnológicos ofrece múltiples ventajas para las empresas, pero también introduce riesgos operativos que pueden afectar la continuidad del negocio. Fallas en la externalización —ya sea por interrupciones técnicas, problemas contractuales o incumplimientos del proveedor— pueden paralizar procesos críticos y generar pérdidas económicas y reputacionales. Por eso, diseñar planes de contingencia robustos y efectivos es una necesidad estratégica para los líderes de Recursos Humanos y Tecnología. A continuación, se detalla cómo diseñar un plan de contingencia integral que permita mitigar riesgos, responder con rapidez ante incidentes y asegurar la continuidad operativa en proyectos de externalización. 1. Identificación y evaluación de riesgos específicos El primer paso es identificar todos los posibles riesgos asociados a la externalización, tales como: Fallas técnicas o de infraestructura del proveedor Incumplimientos contractuales o legales Problemas de seguridad o fugas de información Desastres naturales o eventos imprevistos Problemas de comunicación o gestión Una vez identificados, se debe evaluar el impacto potencial y la probabilidad de ocurrencia para priorizar los riesgos más críticos. 2. Definición clara de roles y responsabilidades El plan debe especificar quién es responsable de qué acciones durante una contingencia. Esto incluye: Equipos internos de respuesta (TI, RRHH, legal, comunicación) Responsables en el proveedor externo Coordinadores de comunicación interna y externa Personal de soporte técnico y operativo La claridad en estos roles evita confusiones y agiliza la toma de decisiones en situaciones críticas. 3. Desarrollo de protocolos y procedimientos de respuesta Se deben establecer procedimientos detallados para cada tipo de incidente, incluyendo: Pasos para detectar y reportar la falla Métodos de diagnóstico y evaluación rápida Acciones inmediatas para mitigar impacto Canales y formatos de comunicación formal Protocolo para escalamiento interno y externo Estos protocolos deben ser conocidos y entrenados por todos los involucrados. 4. Implementación de sistemas de respaldo y recuperación El plan de contingencia debe contemplar soluciones técnicas como: Backups periódicos y pruebas de restauración Infraestructura redundante y sistemas de failover Entornos alternativos para recuperación rápida Acceso a recursos temporales internos o de terceros Esto garantiza que, ante un fallo, las operaciones puedan continuar con mínima interrupción. 5. Establecimiento de acuerdos de nivel de servicio (SLA) específicos para contingencias Los contratos con proveedores deben incluir SLA que contemplen tiempos máximos de respuesta, penalizaciones por incumplimiento y mecanismos de soporte en emergencias. Esto incentiva el compromiso y reduce la incertidumbre. 6. Capacitación y simulacros periódicos Entrenar al personal interno y al proveedor en la ejecución del plan mediante simulacros regulares fortalece la preparación y reduce el margen de error en situaciones reales. 7. Comunicación efectiva y gestión de crisis El plan debe incluir estrategias para informar oportunamente a todos los stakeholders —clientes, empleados, socios— durante una contingencia, manteniendo la transparencia y controlando el impacto reputacional. 8. Revisión y mejora continua del plan Después de cada incidente o simulacro, se debe evaluar la efectividad del plan, identificar lecciones aprendidas y actualizar protocolos para fortalecer la resiliencia organizacional. 9. Caso real: respuesta eficaz ante fallo en proveedor nearshore Una empresa multinacional que externalizó servicios de soporte TI con un proveedor nearshore experimentó una caída masiva del sistema por un fallo en su infraestructura. Gracias a un plan de contingencia bien diseñado que incluía sistemas de respaldo, roles claros y comunicación estructurada, pudo restablecer operaciones en menos de 4 horas, minimizando pérdidas y manteniendo la confianza de sus clientes. 10. Conclusión Diseñar planes de contingencia ante fallas en la externalización es una práctica esencial para garantizar la continuidad y resiliencia de las operaciones tecnológicas. Para los líderes de Recursos Humanos y Tecnología, implica anticipar riesgos, coordinar acciones, entrenar equipos y mantener una comunicación transparente. Un plan robusto no solo protege el negocio ante incidentes, sino que fortalece la relación con proveedores y mejora la capacidad de adaptación en un entorno cada vez más complejo y dinámico.

¿Cuáles son las diferencias entre externalización onshore, nearshore y offshore en TI?

La externalización de servicios tecnológicos es una estrategia ampliamente utilizada por las empresas para optimizar recursos y acceder a talento especializado. Sin embargo, existen distintos modelos según la ubicación geográfica del proveedor, principalmente conocidos como onshore, nearshore y offshore. Comprender las diferencias entre estos modelos es fundamental para que los líderes de Recursos Humanos y Tecnología puedan tomar decisiones estratégicas alineadas a las necesidades operativas, culturales y financieras de sus organizaciones. 1. Externalización Onshore: cerca, pero costosa La externalización onshore implica contratar proveedores o personal tercerizado dentro del mismo país o región. Esta modalidad ofrece ventajas como: Comunicación fluida: La proximidad geográfica y cultural facilita la interacción, reuniones presenciales y una mejor comprensión del contexto empresarial. Menor riesgo de barreras idiomáticas y culturales: Se minimizan malentendidos derivados de diferencias lingüísticas o estilos de trabajo. Mayor control y supervisión directa: La cercanía permite un monitoreo más exhaustivo del trabajo y una rápida resolución de conflictos. Sin embargo, la externalización onshore suele ser la opción más costosa, dado que los salarios y costos operativos en la misma región suelen ser elevados. Además, la disponibilidad de talento especializado puede ser limitada. 2. Externalización Nearshore: equilibrio estratégico La externalización nearshore se refiere a la contratación de proveedores ubicados en países cercanos o en la misma zona horaria, aunque fuera del territorio nacional. Por ejemplo, una empresa en Estados Unidos que externaliza a México o Colombia. Este modelo busca un equilibrio entre costos, calidad y facilidad de comunicación. Sus principales características son: Costo moderado: Generalmente más económico que onshore, debido a diferencias en costos laborales y fiscales. Zona horaria compatible: Facilita la colaboración en tiempo real y reduce problemas derivados de desfases horarios. Afinidad cultural relativa: Aunque puede haber algunas diferencias culturales, suelen ser menores que en el modelo offshore, favoreciendo la integración de equipos. Disponibilidad de talento: Amplía el acceso a profesionales especializados que pueden no estar disponibles localmente. La externalización nearshore se ha consolidado como una opción popular para empresas que buscan calidad con costos controlados y sin sacrificar la comunicación eficiente. 3. Externalización Offshore: costos bajos con desafíos culturales La externalización offshore implica contratar servicios en países geográficamente distantes y con diferencias culturales y horarias significativas. Ejemplos comunes incluyen empresas estadounidenses que externalizan a India, Filipinas o Europa del Este. Las ventajas principales son: Reducción significativa de costos: Los salarios y gastos operativos suelen ser mucho menores, permitiendo importantes ahorros. Gran disponibilidad de talento especializado: Países offshore suelen tener grandes pools de profesionales en TI con alta capacitación técnica. Capacidad para escalar rápidamente: Proveedores offshore manejan grandes volúmenes y pueden ajustar recursos según demanda. Sin embargo, también presenta desafíos: Diferencias culturales y lingüísticas: Pueden generar barreras en comunicación, estilos de trabajo y entendimiento de expectativas. Desfase horario: Las diferencias horarias dificultan la colaboración en tiempo real y pueden retrasar la resolución de problemas. Mayor dificultad en supervisión: La distancia limita el control directo y requiere mayor confianza y gobernanza sólida. 4. Comparación resumida Aspecto Onshore Nearshore Offshore Costo Alto Medio Bajo Proximidad geográfica Misma región Países cercanos Lejano Zona horaria Igual o muy similar Similar Diferente Barreras culturales Mínimas Moderadas Altas Comunicación Fácil, frecuente Fluida, pero con ajustes Retos significativos Disponibilidad talento Limitada Amplia Muy amplia Control y supervisión Alto Medio Bajo 5. Criterios para elegir el modelo adecuado La elección entre onshore, nearshore u offshore dependerá de múltiples factores, entre ellos: Presupuesto disponible Nivel de complejidad y criticidad del proyecto Necesidad de comunicación en tiempo real Grado de integración cultural deseado Disponibilidad local de talento Capacidad interna para gestionar equipos remotos Un análisis estratégico y personalizado permitirá maximizar los beneficios y minimizar los riesgos. 6. Caso real: éxito con modelo nearshore Una empresa tecnológica europea optó por externalizar parte de su desarrollo a un proveedor nearshore en Europa del Este. Gracias a la proximidad horaria y afinidad cultural, lograron una colaboración estrecha, entregas puntuales y una reducción de costos significativa, sin sacrificar la calidad ni la agilidad en los proyectos. 7. Conclusión Comprender las diferencias entre externalización onshore, nearshore y offshore es esencial para diseñar estrategias efectivas de externalización tecnológica. Mientras que el onshore ofrece proximidad y control a mayor costo, el offshore aporta ahorro y disponibilidad masiva con desafíos culturales. El nearshore se posiciona como una alternativa balanceada que optimiza costos y colaboración. Para los líderes de Recursos Humanos y Tecnología, seleccionar el modelo adecuado implica evaluar cuidadosamente las necesidades, capacidades internas y objetivos estratégicos, asegurando que la externalización sea un motor real de crecimiento y competitividad.

¿Qué indicadores clave de desempeño (KPIs) son relevantes para gestionar contratos de externalización?

La gestión eficaz de contratos de externalización tecnológica requiere una supervisión constante y objetiva para asegurar que los proveedores cumplen con los niveles de servicio acordados y que los resultados entregados contribuyen al logro de los objetivos estratégicos de la empresa. Para ello, los indicadores clave de desempeño (KPIs) son herramientas imprescindibles que permiten medir, analizar y mejorar la relación contractual y la ejecución operativa. En este contexto, los líderes de Recursos Humanos y Tecnología deben definir y monitorear KPIs adecuados que reflejen tanto la calidad del servicio como la eficiencia, seguridad y alineación con la estrategia empresarial. A continuación, se presentan los indicadores más relevantes para gestionar contratos de externalización tecnológica. 1. Cumplimiento de niveles de servicio (SLA Compliance) El KPI fundamental es medir el grado en que el proveedor cumple con los acuerdos de nivel de servicio (SLA) establecidos en el contrato, tales como: Tiempo de respuesta a incidentes Tiempo de resolución de problemas Disponibilidad y uptime de sistemas Entrega puntual de proyectos o hitos El seguimiento de estos indicadores permite evaluar si el proveedor cumple con los compromisos pactados y facilita la aplicación de penalizaciones o incentivos. 2. Calidad del servicio entregado Este KPI evalúa la calidad técnica y funcional de los entregables, y puede medirse a través de: Porcentaje de defectos detectados en entregas Resultados de auditorías técnicas o revisiones de código Satisfacción del usuario final o cliente interno Índice de retrabajo requerido La calidad es un factor crítico para garantizar que la externalización aporta valor real y sostenible. 3. Cumplimiento presupuestal Es vital controlar que el proyecto se mantenga dentro del presupuesto acordado, evitando desviaciones significativas que afecten la rentabilidad. Se monitorean: Costos incurridos versus presupuesto Variaciones en gastos por alcance adicional Costos indirectos asociados a la gestión de la externalización 4. Tiempo de ciclo y velocidad de entrega Este KPI mide la rapidez con la que el proveedor entrega productos, servicios o responde a solicitudes, considerando: Tiempo promedio desde la solicitud hasta la entrega Cumplimiento de plazos en entregas iterativas o sprints Tiempo de respuesta a incidencias críticas La agilidad en la entrega es esencial para mantener la competitividad. 5. Nivel de innovación aportado Más allá de la ejecución, es importante medir la contribución del proveedor en términos de innovación, que puede incluir: Propuestas de mejora o innovación técnica Implementación de nuevas tecnologías o metodologías Participación en actividades de co-creación o brainstorming Este indicador refleja el valor estratégico que el proveedor suma al negocio. 6. Seguridad y cumplimiento normativo Dado el creciente foco en seguridad y regulaciones, se debe evaluar: Incidentes de seguridad reportados Cumplimiento con normativas (GDPR, ISO 27001, etc.) Resultados de auditorías de seguridad y privacidad Esto asegura que la externalización no compromete la integridad ni la reputación de la empresa. 7. Satisfacción y relación con el proveedor Medir la percepción y nivel de colaboración entre el equipo interno y el proveedor es clave para anticipar conflictos o mejorar la alianza. Se emplean: Encuestas de satisfacción periódicas Evaluaciones 360° incluyendo feedback mutuo Indicadores de retención y rotación del personal tercerizado 8. Gestión del conocimiento y transferencia Este KPI mide la efectividad de la transferencia de conocimiento entre el proveedor y la empresa, incluyendo: Documentación entregada y actualizada Sesiones de capacitación realizadas Nivel de independencia alcanzado por el equipo interno Es vital para asegurar la sostenibilidad a largo plazo. 9. Uso eficiente de recursos Se evalúa la productividad y eficiencia en el uso de recursos asignados, analizando: Ratio de horas facturadas versus horas efectivas de trabajo Utilización del personal tercerizado Costos asociados a horas improductivas 10. Caso real: mejora continua mediante KPIs en una empresa financiera Una entidad financiera implementó un sistema de seguimiento de KPIs en su contrato de externalización con un proveedor de desarrollo. Mediante monitoreo semanal de SLA, calidad y satisfacción, identificaron áreas de mejora y ajustaron procesos colaborativos. Esto redujo tiempos de entrega en un 20% y mejoró la calidad de software, fortaleciendo la relación y resultados. 11. Conclusión Definir y monitorear KPIs adecuados es indispensable para gestionar contratos de externalización tecnológica con éxito. Estos indicadores permiten tener una visión clara del desempeño, calidad, costos y riesgos, facilitando la toma de decisiones informada y la mejora continua. Para los líderes de Recursos Humanos y Tecnología, establecer un marco robusto de indicadores es una inversión estratégica que fortalece la alianza con proveedores y potencia los resultados del negocio.

¿Cómo asegurar la continuidad operativa con proveedores externos?

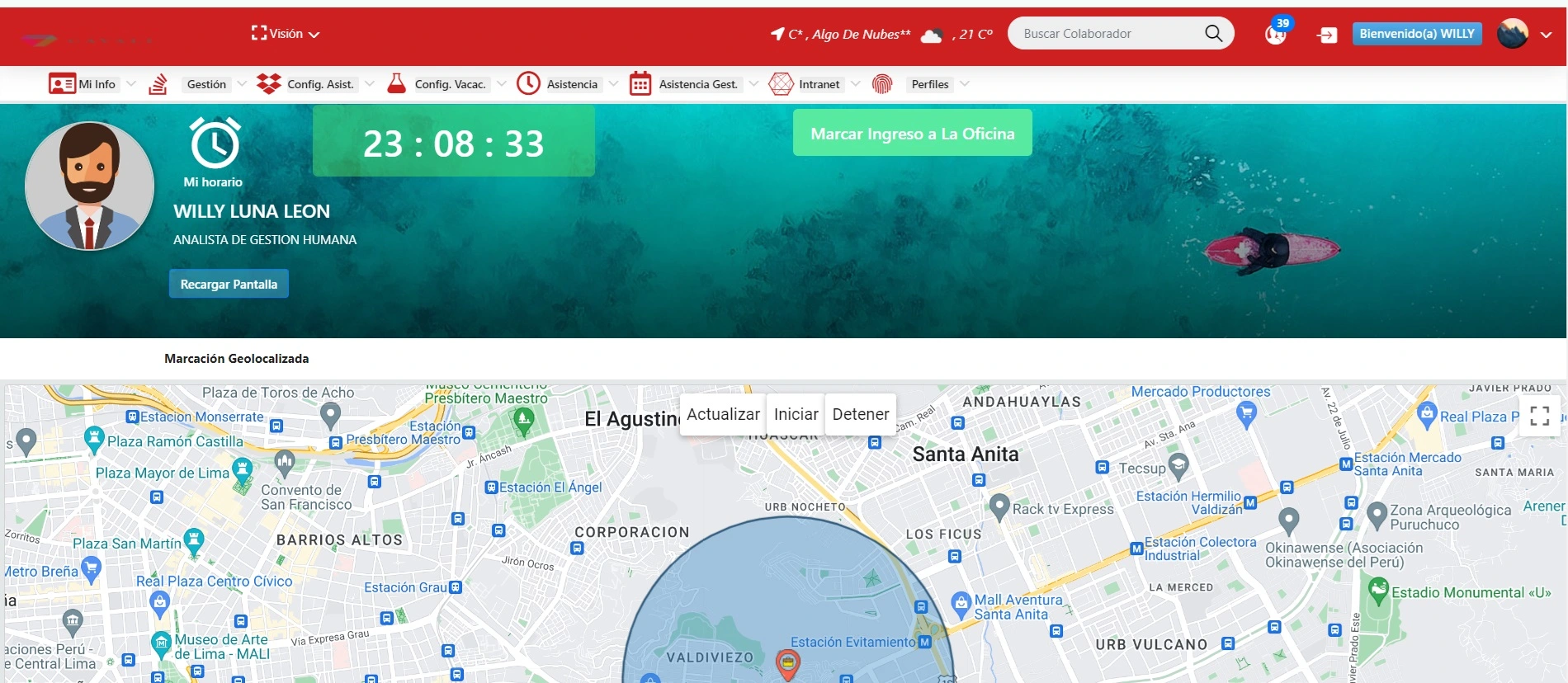

La continuidad operativa es un factor crítico para cualquier empresa que dependa de servicios tecnológicos, especialmente cuando estos servicios se encuentran externalizados. La posibilidad de interrupciones —por fallas técnicas, desastres naturales, errores humanos o problemas contractuales— puede comprometer la capacidad de la organización para mantener sus operaciones esenciales y cumplir con sus compromisos hacia clientes y usuarios finales. Por ello, asegurar la continuidad operativa cuando se trabaja con proveedores externos es una prioridad estratégica para los líderes de Recursos Humanos y Tecnología. 1. Definición clara de expectativas y acuerdos de nivel de servicio (SLA) Para garantizar la continuidad, el primer paso es establecer acuerdos contractuales que definan claramente los niveles de servicio esperados, incluyendo: Disponibilidad mínima del servicio (por ejemplo, 99.9% uptime) Tiempos máximos de respuesta y resolución ante incidentes Protocolos para escalamiento de problemas Mecanismos de compensación o penalización en caso de incumplimiento Estos acuerdos actúan como una base jurídica y operativa que orienta la gestión y supervisión del proveedor. 2. Evaluación y selección de proveedores con capacidad comprobada Es fundamental elegir proveedores que cuenten con la infraestructura, experiencia y certificaciones necesarias para garantizar continuidad, tales como: Data centers con redundancia y certificaciones Tier III o superiores Protocolos documentados de recuperación ante desastres (DRP) y continuidad del negocio (BCP) Equipos de soporte 24/7 con capacidad de respuesta inmediata Historial comprobado de cumplimiento y gestión de crisis Esta evaluación reduce riesgos asociados a la externalización. 3. Implementación de sistemas redundantes y respaldo Para minimizar el impacto de posibles fallas, es esencial que el proveedor y la empresa implementen soluciones técnicas como: Copias de seguridad automáticas y periódicas, con almacenamiento en ubicaciones físicas distintas Infraestructura redundante para servidores, redes y almacenamiento Sistemas de failover que permitan conmutar automáticamente a sistemas secundarios Pruebas regulares de recuperación para validar la efectividad de los planes Estas medidas técnicas son la columna vertebral de la continuidad operativa. 4. Planificación conjunta de contingencias y recuperación Un plan de continuidad debe ser diseñado y probado en conjunto entre empresa y proveedor, contemplando: Identificación de riesgos y vulnerabilidades específicas del servicio externalizado Definición de roles, responsabilidades y canales de comunicación en emergencias Escenarios de contingencia y procedimientos para cada uno Simulacros periódicos para validar tiempos de recuperación y respuesta Esta colaboración fortalece la resiliencia y reduce tiempos de inactividad. 5. Monitoreo y auditoría constante Contar con herramientas y procesos que permitan monitorear en tiempo real la salud del servicio, el cumplimiento de SLA y la seguridad es fundamental para anticipar y mitigar incidentes antes de que impacten la operación. Las auditorías periódicas garantizan que las prácticas del proveedor se mantienen alineadas a los estándares requeridos. 6. Capacitación y concientización La continuidad también depende del factor humano. Por eso, se debe: Capacitar a equipos internos y externos en protocolos de emergencia Fomentar una cultura de responsabilidad y proactividad en la gestión de riesgos Establecer comunicación fluida y transparente para compartir alertas y actualizaciones 7. Flexibilidad contractual y mecanismos de escalabilidad El contrato debe prever situaciones de contingencia que requieran cambios rápidos en recursos, capacidad o procesos, garantizando que la empresa pueda escalar o modificar servicios sin fricciones. 8. Caso real: continuidad operativa en una empresa financiera Una entidad financiera externalizó su plataforma de pagos a un proveedor que implementó una infraestructura redundante y planes de contingencia sólidos. Durante una falla en uno de sus centros de datos, el sistema cambió automáticamente a la infraestructura secundaria sin interrupciones perceptibles para los usuarios, demostrando la eficacia del enfoque preventivo. 9. Conclusión Asegurar la continuidad operativa con proveedores externos es un proceso integral que combina acuerdos contractuales claros, evaluación rigurosa, tecnología avanzada, planes conjuntos y una cultura organizacional enfocada en la resiliencia. Para los líderes de Recursos Humanos y Tecnología, gestionar esta continuidad es vital para proteger la operación, la confianza de clientes y el valor del negocio en un entorno cada vez más dependiente de la tecnología. Una externalización exitosa no solo implica delegar tareas, sino también construir una alianza sólida que garantice que, ante cualquier eventualidad, la empresa pueda seguir adelante sin perder competitividad ni calidad. 🧾 Resumen Ejecutivo La externalización de tecnología de TI se ha consolidado como una herramienta estratégica esencial para las empresas que buscan mantener competitividad, optimizar costos y acceder a talento altamente especializado. Sin embargo, para maximizar sus beneficios y minimizar riesgos, es fundamental que los líderes de Recursos Humanos y Tecnología comprendan y gestionen integralmente cada etapa del proceso, desde la selección de proveedores hasta la garantía de continuidad operativa. 1. Beneficios estratégicos de la externalización de TI La externalización permite acceso inmediato a recursos especializados y multidisciplinarios, reducción significativa de costos operativos y mayor flexibilidad para escalar según la demanda. Además, acelera la innovación al incorporar tecnologías emergentes y mejora la gestión de riesgos mediante la transferencia de responsabilidades técnicas y operativas al proveedor. 2. Seguridad y confidencialidad en la externalización Garantizar la seguridad de la información es un pilar crítico. Esto requiere contratos con cláusulas robustas de confidencialidad, selección de proveedores certificados, control estricto de accesos, uso de entornos virtualizados, monitoreo continuo y capacitación constante del personal externo, creando así una cultura compartida de seguridad y confianza. 3. Integración efectiva de equipos internos y externos Una integración adecuada se logra mediante una visión y objetivos compartidos, onboarding conjunto, uso de herramientas colaborativas, canales de comunicación claros, definición de roles, fomento del trabajo en equipo y transferencia continua de conocimiento. Esto fortalece la colaboración y mejora los resultados de los proyectos externalizados. 4. Impacto de la externalización en la agilidad y flexibilidad La externalización potencia la agilidad al permitir escalar equipos rápidamente, incorporar especialización técnica y experimentar con nuevas metodologías. Sin embargo, requiere evitar barreras culturales, procesos contractuales rígidos y dependencia excesiva para mantener una operación flexible y rápida. 5. Protección de la propiedad intelectual Es fundamental contar con mecanismos contractuales sólidos que aseguren la cesión de derechos, acuerdos de confidencialidad, cláusulas de indemnización, control sobre licencias, entrega completa de documentación, auditorías y protección post-contrato para salvaguardar los activos intangibles de la empresa. 6. Errores comunes en proyectos de externalización tecnológica Entre los errores frecuentes destacan la falta de definición clara del alcance, selección inadecuada del proveedor, comunicación deficiente, no integración cultural, contratos rígidos, ausencia de KPIs, falta de transferencia de conocimiento, descuido legal, resistencia interna y falta de planes de contingencia. 7. Diseño de planes de contingencia Un plan efectivo requiere identificar riesgos, definir roles, establecer protocolos de respuesta, implementar sistemas de respaldo, acuerdos SLA específicos, capacitación, comunicación de crisis y revisión continua. Esto asegura la capacidad de reacción rápida y minimiza el impacto de fallas en la externalización. 8. Diferencias entre externalización onshore, nearshore y offshore La elección del modelo depende de factores como costo, proximidad geográfica, zona horaria, barreras culturales y disponibilidad de talento. Onshore ofrece control y comunicación cercana a mayor costo; nearshore balancea costo y colaboración; offshore es económico y escalable pero con retos culturales y horarios. 9. Indicadores clave de desempeño (KPIs) para gestión contractual Monitorear el cumplimiento de SLA, calidad del servicio, presupuesto, tiempos de entrega, innovación aportada, seguridad, satisfacción del cliente, transferencia de conocimiento y eficiencia en el uso de recursos permite evaluar objetivamente la relación con proveedores y orientar mejoras continuas. 10. Aseguramiento de la continuidad operativa Garantizar la continuidad implica definir SLAs claros, seleccionar proveedores con infraestructura certificada, implementar sistemas redundantes, planificar contingencias conjuntas, monitorear constantemente, capacitar equipos y mantener contratos flexibles para adaptarse a cambios o emergencias. Beneficios para WORKI 360 WORKI 360 ofrece una plataforma integral que potencia la gestión de talento tercerizado en TI, facilitando la selección rigurosa de proveedores, seguimiento de KPIs, integración colaborativa, aseguramiento de seguridad y continuidad operativa. Su enfoque estratégico convierte la externalización en un activo competitivo sostenible para las organizaciones.