Índice del contenido

¿Qué papel juega la firma digital en contratos de alto valor financiero?

En los entornos corporativos donde se manejan contratos de gran valor financiero —como fusiones, adquisiciones, joint ventures, financiamientos estructurados o acuerdos de inversión—, la precisión, la trazabilidad y la seguridad legal son elementos críticos. La firma digital se ha consolidado como un pilar en la validación y ejecución de estos acuerdos, brindando no solo soporte tecnológico, sino blindaje jurídico y confianza operativa en niveles que superan ampliamente los métodos tradicionales. Vamos a desglosarlo en profundidad:

1. Seguridad jurídica reforzada

Los contratos de alto valor financiero están sujetos a un escrutinio riguroso por parte de auditores, reguladores y partes interesadas. La firma digital —especialmente aquella basada en certificados digitales emitidos por Autoridades de Certificación reconocidas— garantiza:

Autenticidad del firmante: Se confirma fehacientemente la identidad de quien firma el contrato.

Integridad documental: Se asegura que el contenido del documento no ha sido modificado desde su firma.

No repudio: El firmante no puede negar su participación ni la validez de su consentimiento.

En este tipo de contratos, donde una coma puede significar millones, esta combinación técnica-legal es irremplazable.

2. Tiempos de negociación más ágiles

En el ecosistema financiero, la velocidad de ejecución puede marcar la diferencia entre una oportunidad ganada o perdida. Cuando las partes se encuentran en diferentes países, los procesos de impresión, envío por courier, firma física y retorno del documento pueden tomar semanas. Con la firma digital:

Se eliminan desplazamientos físicos y tiempos logísticos.

Se pueden gestionar múltiples versiones hasta llegar a un documento final con trazabilidad total.

Las firmas se recogen en cuestión de minutos, incluso si los directores están en diferentes continentes.

Esto se traduce en eficiencia operativa sin comprometer la formalidad del proceso.

3. Reducción de riesgos asociados al fraude

Las operaciones de alto valor son también blanco de fraudes sofisticados: suplantación de identidad, manipulación documental o falsas representaciones legales. Un sistema de firma digital robusto integra:

Métodos de autenticación multifactor (MFA).

Certificados digitales con infraestructura PKI (infraestructura de clave pública).

Registros detallados de cada paso del proceso de firma (logs, IP, ubicación, fecha, hora, dispositivo).

Esto genera una trazabilidad forense que fortalece cualquier posición legal en caso de litigio.

4. Cumplimiento normativo en transacciones globales

Los contratos financieros suelen involucrar a bancos internacionales, fondos de inversión, reguladores y partes de diferentes jurisdicciones. La firma digital permite cumplir simultáneamente con:

La normativa eIDAS en Europa.

Las disposiciones del ESIGN Act y UETA en Estados Unidos.

Las leyes locales de firma digital en América Latina, Asia y Medio Oriente.

Un sistema con soporte multijurisdiccional permite que un solo contrato tenga validez legal en múltiples marcos regulatorios, facilitando la internacionalización de negocios.

5. Transparencia para stakeholders y auditorías

En una operación financiera de envergadura, los stakeholders (accionistas, directorios, supervisores, bancos) exigen transparencia total en la trazabilidad del proceso contractual. Las plataformas de firma digital ofrecen:

Sellado de tiempo certificado.

Registro auditable del proceso completo.

Notificaciones automáticas a las partes clave del avance de firmas.

Esto no solo aumenta la gobernanza, sino que facilita los procesos de auditoría interna y externa.

6. Integración con procesos de cumplimiento (compliance)

Firmar un contrato financiero no es un acto aislado, sino parte de un flujo mayor que involucra due diligence, validaciones de KYC (Know Your Customer), revisiones legales y aprobación de comités. La firma digital puede integrarse con herramientas como:

Sistemas de gestión documental (DMS).

Plataformas de workflow de aprobación.

Softwares de cumplimiento normativo y riesgos.

Esto permite que el contrato solo sea accesible para firma cuando ha pasado por todos los filtros de compliance, evitando errores humanos o omisiones legales.

7. Optimización de costos operativos y recursos legales

En promedio, una firma tradicional de un contrato financiero implica entre 5 y 12 personas en tareas logísticas, legales y administrativas. Con la firma digital:

Se reduce hasta en un 85% el uso de papel y courier internacional.

Se evita la reimpresión de contratos ante errores menores.

Se liberan horas-hombre del equipo legal, que puede enfocarse en análisis estratégico y no en logística documental.

Estas eficiencias pueden representar ahorros de decenas de miles de dólares por operación, especialmente en bancos, fondos y family offices.

8. Casos de uso en sectores clave

Algunos de los sectores donde más se aprovecha la firma digital para contratos financieros de alto valor:

Banca corporativa: en la firma de créditos sindicados y operaciones de leasing.

Inversiones: acuerdos de capital privado, emisión de bonos y fusiones.

Inmobiliarias de lujo: venta de propiedades de alto nivel entre compradores internacionales.

Infraestructura y energía: contratos multilaterales de gran envergadura técnica y financiera.

En todos estos casos, la firma digital se ha convertido en una herramienta estratégica, no solo operativa.

Conclusión:

La firma digital no es solo una solución para agilizar procesos; en el mundo financiero de alto nivel, es un componente esencial de seguridad jurídica, eficiencia estratégica y cumplimiento normativo. Un director financiero o CEO que integre estos sistemas en su arquitectura empresarial está no solo modernizando su operación, sino blindando legal y operacionalmente cada decisión crítica. En un mercado donde cada minuto y cada cláusula cuentan, la firma digital es el nuevo estándar de excelencia.

¿Qué estándares internacionales deben cumplir los sistemas de firma digital?

En un mundo empresarial donde los negocios ya no conocen fronteras, la firma digital se ha transformado en un instrumento de gobernanza, trazabilidad y legitimidad. Para que este instrumento sea reconocido a nivel global, los sistemas que lo soportan deben cumplir con una serie de estándares internacionales, sin los cuales su validez legal, interoperabilidad técnica y confiabilidad se ven comprometidas. Para líderes empresariales, gerentes de transformación digital, directores legales y responsables de compliance, conocer y aplicar estos estándares no es una opción: es una necesidad estratégica. 1. eIDAS – El estándar europeo de oro El Reglamento (UE) Nº 910/2014, conocido como eIDAS, es uno de los marcos normativos más robustos y reconocidos a nivel global. Define tres tipos de firma electrónica: Firma electrónica simple Firma electrónica avanzada (AES) Firma electrónica cualificada (QES) Para que una firma digital tenga validez jurídica plena dentro de la Unión Europea, debe cumplir al menos los requisitos de una firma avanzada, o preferentemente ser una firma cualificada, emitida por un proveedor certificado. Los sistemas que aspiran a operar en Europa deben implementar: Identificación fuerte del firmante (KYC digital, biometría, etc.) Certificados emitidos por Autoridades Cualificadas Uso de dispositivos de firma seguros (SSCD) Esto garantiza reconocimiento transfronterizo, esencial para operaciones B2B o M&A dentro del bloque europeo. 2. ESIGN Act y UETA – Normativas líderes en EE. UU. En Estados Unidos, la validez de la firma electrónica se rige por dos leyes principales: ESIGN Act (Electronic Signatures in Global and National Commerce Act) UETA (Uniform Electronic Transactions Act) Ambas otorgan plena validez legal a las firmas electrónicas si: El firmante ha expresado su consentimiento para firmar electrónicamente. Se puede atribuir la firma a una persona identificada. El registro electrónico puede ser retenido y reproducido. Los sistemas que operan con entidades estadounidenses deben asegurar que el flujo de firma: Recoge consentimiento explícito antes de firmar. Utiliza trazabilidad para vincular firma y firmante. Permite archivado a largo plazo de documentos. Es importante destacar que no se exige un tipo de tecnología específica, pero sí se exige integridad del proceso, lo que convierte la trazabilidad en un estándar de facto. 3. ISO/IEC 27001 – Gestión de la seguridad de la información La certificación ISO/IEC 27001 no es específica de la firma digital, pero garantiza que los sistemas que la implementan tienen una arquitectura de seguridad robusta. Este estándar cubre: Políticas de acceso seguro. Gestión de criptografía. Registro y monitoreo de eventos. Recuperación ante desastres. Un sistema de firma digital que cumple con ISO 27001 minimiza riesgos como suplantación, pérdida de datos o accesos no autorizados, aspectos críticos para firmas vinculadas a contratos o documentos sensibles. 4. WebTrust for Certification Authorities Este estándar audita a las Autoridades de Certificación (CA) que emiten los certificados digitales utilizados en firmas. Incluye controles como: Validación rigurosa de identidad. Generación de claves seguras. Revocación adecuada de certificados. Es particularmente importante para empresas que operan con firmas digitales basadas en PKI (Public Key Infrastructure), ya que determina la confiabilidad de la raíz de confianza del sistema. 5. X.509 – Estándar técnico para certificados digitales El estándar X.509 define la estructura y los atributos que debe tener un certificado digital válido. Este certificado es el núcleo técnico que vincula a un firmante con una clave criptográfica. Los sistemas de firma digital deben: Emitir certificados compatibles con X.509 v3. Asegurar su interoperabilidad entre diferentes plataformas. Soportar mecanismos de revocación estándar (CRL, OCSP). Es el estándar técnico sobre el cual se construye la base legal y tecnológica de cualquier sistema serio de firma digital. 6. PAdES, XAdES, CAdES – Estándares técnicos europeos Dependiendo del tipo de documento que se firme, existen formatos reconocidos que aseguran la validez a largo plazo de una firma digital: PAdES: PDF Advanced Electronic Signature. Ideal para contratos y documentos en PDF. XAdES: XML Advanced Electronic Signature. Usado en transacciones electrónicas. CAdES: CMS Advanced Electronic Signature. Para entornos de archivo y correo electrónico seguro. Un sistema profesional de firma digital debe soportar estos estándares, permitiendo que un documento firmado pueda validarse aún décadas después sin que pierda integridad ni legalidad. 7. FIPS 140-2 / 140-3 – Seguridad criptográfica Emitidos por el National Institute of Standards and Technology (NIST), estos estándares regulan los módulos criptográficos utilizados en los procesos de firma. Aplican a: Dispositivos de creación de firma (tokens, HSMs). Software de gestión de claves. Mecanismos de autenticación. La adopción de estos estándares es obligatoria para entidades públicas en EE.UU., pero también es altamente recomendable en el sector privado para elevar la seguridad técnica del sistema. 8. Normativas locales: LFE, E-Sign y marcos regionales Además de los estándares globales, cada país puede tener normativas específicas. Por ejemplo: Ley de Firma Electrónica (LFE) en México. Ley N° 27269 en Perú. Ley 527 en Colombia. Ley de Firma Digital en Argentina (N° 25.506). Las plataformas de firma digital deben ajustarse a estas leyes para que los documentos tengan plena validez en cada jurisdicción. Esto incluye certificadoras locales, sellos de tiempo autorizados y registro ante entidades de control. 9. Certificación de interoperabilidad Para corporaciones multinacionales, un sistema de firma digital no puede operar en silos. Debe contar con certificaciones que aseguren interoperabilidad: Entre distintas Autoridades Certificadoras. Entre diferentes sistemas ERP/CRM. Entre entidades privadas y organismos públicos. Esto permite a las empresas usar un solo flujo de firma digital para operaciones en América Latina, Europa y Asia sin reconstruir el sistema en cada país. 10. Conclusión estratégica Cumplir con estándares internacionales no es un tema técnico: es una decisión estratégica. Permite a las organizaciones: Expandirse globalmente sin fricciones legales. Garantizar la legitimidad de cada contrato firmado. Construir confianza digital con clientes, proveedores e inversionistas. Un CEO o CTO que invierte en una plataforma de firma digital certificada no solo está protegiendo la operación actual, sino que está construyendo una infraestructura de confianza de largo plazo.

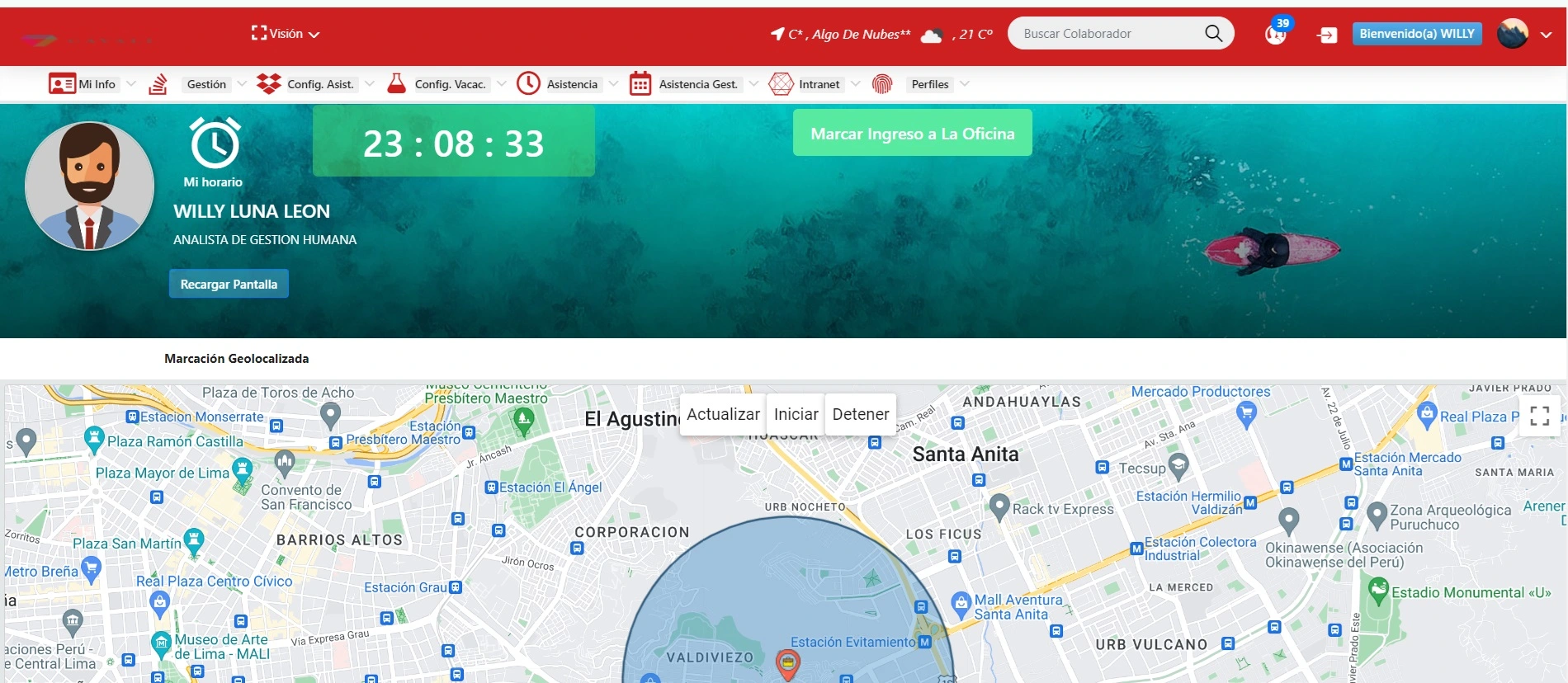

¿Cómo responde la firma digital ante intentos de fraude documental?

La digitalización de procesos empresariales ha multiplicado la velocidad de operación, pero también ha amplificado los riesgos asociados a la seguridad documental. En este contexto, la firma digital no es solo una herramienta para formalizar documentos; es un escudo técnico y jurídico contra el fraude documental. En los círculos de alta dirección, la protección frente a fraudes contractuales, manipulaciones de documentos y falsificación de identidades es una prioridad. Y es aquí donde los sistemas de firma digital modernos, correctamente implementados, ofrecen defensas de múltiples capas que trascienden la simple validación de identidad. 1. Autenticación robusta: cerrando la puerta al impostor Uno de los pilares de la firma digital es garantizar que la persona que firma es quien dice ser. Para lograrlo, se utilizan procesos de autenticación robusta: Autenticación multifactor (MFA): combina algo que el usuario sabe (contraseña), algo que tiene (token o certificado) y algo que es (biometría). Emisión de certificados digitales: solo se otorgan tras una verificación formal de identidad, validada por una Autoridad de Certificación (CA). Identidad federada o verificada (KYC): se conecta con bases de datos gubernamentales o bancarias para confirmar la identidad del firmante antes de emitir su certificado. Esta verificación exhaustiva hace prácticamente imposible que un tercero pueda falsificar la firma de un ejecutivo sin dejar rastro. 2. Integridad del documento: ni una coma fuera de lugar Uno de los tipos de fraude más frecuentes es la alteración de un contrato después de su firma. La firma digital actúa aquí como un sellador inviolable. Una vez que el documento ha sido firmado: Se genera un hash criptográfico único (como una huella digital del documento). Si se cambia una sola letra del contenido, el hash cambia y la firma queda automáticamente invalidada. Cualquier software de verificación puede detectar esta alteración y alertar que el documento ha sido comprometido. Esto proporciona una garantía matemática de que lo firmado es exactamente lo que las partes leyeron y aceptaron. 3. Trazabilidad total: quién, cuándo, dónde y cómo Un sistema de firma digital bien configurado registra cada paso del proceso con precisión quirúrgica: IP desde la que se firma Hora exacta Ubicación geográfica (geolocalización) Tipo de dispositivo Correo electrónico y teléfono asociado Eventos de rechazo, aceptación o expiración Este registro crea una bitácora legal, que puede ser utilizada como evidencia ante cualquier disputa o intento de fraude. En muchas jurisdicciones, estos logs tienen validez probatoria en procesos judiciales. 4. Sellado de tiempo certificado: blindaje cronológico El timestamping certificado es otro componente crítico contra el fraude. Este sello de tiempo: Es emitido por una entidad independiente (TSA – Time Stamping Authority). Certifica la fecha y hora exacta en la que se firmó el documento. Imposibilita que una firma se pueda "pre" o "post" fechar. Esto impide fraudes como firmar un contrato con fecha retroactiva o presentar una firma fuera de un plazo legal determinado (por ejemplo, en licitaciones públicas o ofertas comerciales). 5. Revocación y control de acceso: el poder del "no" ¿Qué sucede si un firmante pierde su acceso o un certificado se ve comprometido? El sistema de firma digital ofrece mecanismos para prevenir fraudes futuros: Listas de revocación de certificados (CRL): permiten invalidar certificados comprometidos. Protocolo OCSP (Online Certificate Status Protocol): consulta en tiempo real si un certificado está vigente antes de validar una firma. Control de versiones: bloquea el uso de documentos firmados con certificados ya revocados. Así, una firma realizada con un certificado revocado pierde su validez automáticamente, evitando su uso en escenarios maliciosos. 6. Prevención del fraude interno Los fraudes documentales no siempre provienen de agentes externos. Muchos casos nacen desde dentro: empleados, socios o excolaboradores. Frente a esta realidad, los sistemas de firma digital permiten: Asignar roles específicos dentro del flujo de firma. Restringir quién puede enviar documentos a firma y con qué permisos. Activar notificaciones inmediatas cada vez que se firme un documento. Esto establece un principio de responsabilidad directa y permite a los gerentes auditar quién autorizó qué, cuándo y bajo qué condiciones, reforzando la gobernanza empresarial. 7. Validación cruzada con sistemas externos Los sistemas de firma digital avanzados se integran con herramientas como: ERP (Enterprise Resource Planning): para validar que lo firmado corresponde a órdenes reales de compra o contrato. Sistemas de gestión documental (DMS): que controlan acceso a versiones previas. Plataformas de verificación externa: como sellos blockchain, que añaden una capa extra de validación descentralizada. Esto hace prácticamente inviable que un documento fraudulento pase desapercibido, ya que cada sistema valida su legitimidad desde múltiples ángulos. 8. Casos reales de detección de fraude con firma digital Una firma logística detectó que un proveedor intentó modificar un contrato firmado digitalmente, pero el sistema invalidó automáticamente la firma por cambio de contenido. En un banco, se intentó presentar un crédito aprobado por un ejecutivo ya desvinculado, pero su certificado había sido revocado, y la firma fue rechazada al instante. En una multinacional farmacéutica, un empleado intentó usar una firma compartida en documentos de importación. El sistema, al no coincidir IP y huella del dispositivo, disparó una alerta. Estos casos demuestran que el sistema actúa antes de que el fraude se materialice, salvando millones en posibles litigios o sanciones. 9. Conclusión para la alta dirección La firma digital no solo transforma la forma en que firmamos; redefine cómo protegemos nuestra organización del fraude. Implementarla correctamente es una decisión que protege activos intangibles como: Reputación empresarial Confianza con socios e inversionistas Seguridad jurídica Eficiencia operativa En una era donde el delito digital avanza más rápido que la legislación, contar con una solución de firma digital no es una ventaja competitiva. Es un requisito mínimo de supervivencia corporativa.

¿Qué impacto tiene la firma digital en la experiencia del cliente?

En un entorno empresarial donde la diferenciación no se logra solo por producto o precio, la experiencia del cliente (CX) se ha convertido en el nuevo campo de batalla competitivo. Las organizaciones más exitosas no son necesariamente las que venden más barato, sino las que facilitan cada punto de contacto con el usuario. La firma digital, aunque a primera vista parezca un componente técnico, tiene un impacto directo y estratégico en la percepción del cliente, su satisfacción y su fidelidad. Para líderes empresariales, esto se traduce en un instrumento clave para mejorar el journey completo del cliente, desde la conversión hasta la retención. 1. Primer contacto: impresión de innovación y confianza Cuando un cliente potencial recibe un contrato, un documento de servicio o una autorización para firmar, el primer impacto define su percepción de la empresa. Ofrecerle una solución de firma digital con: Interfaz amigable Instrucciones claras Proceso ágil y sin fricciones ...es equivalente a decirle al cliente que valora su tiempo, que invierte en tecnología y que prioriza su seguridad. Una firma digital bien implementada transmite modernidad, profesionalismo y transparencia. En cambio, pedirle al cliente que imprima, firme, escanee y reenvíe, da la sensación de una empresa anticuada o burocrática. 2. Reducción radical de tiempos de espera En un estudio de Adobe Sign, se reveló que los ciclos de firma digital reducen el tiempo de cierre de un proceso hasta en un 90%. Para el cliente, esto se traduce en: Aprobaciones inmediatas. Activaciones sin demoras. Inicio de servicios sin interrupciones. Por ejemplo, un cliente que abre una cuenta bancaria, contrata un seguro o solicita un préstamo no quiere esperar 5 días para comenzar. Si puede firmar desde su móvil en 2 minutos, la experiencia mejora y el riesgo de abandono disminuye. 3. Eliminación de fricciones en entornos remotos La pandemia consolidó una verdad empresarial: el cliente ya no está necesariamente cerca. Y si lo está, no quiere desplazarse innecesariamente. La firma digital permite: Firmar desde cualquier lugar del mundo. Desde cualquier dispositivo: móvil, tablet, laptop. A cualquier hora, sin depender del horario comercial. Esto empodera al cliente, dándole autonomía total sobre el proceso. Además, permite a las empresas expandir su alcance geográfico sin necesidad de presencia física. 4. Personalización de la experiencia de firma Hoy en día, los sistemas modernos de firma digital permiten una experiencia personalizada para cada cliente. Esto incluye: Inserción de logotipos de marca. Instrucciones específicas para cada tipo de usuario. Mensajes de bienvenida o agradecimiento automatizados. Seguimiento post-firma para activación de servicios. Este tipo de microexperiencias aumentan la percepción de valor, lo que puede derivar en una mayor tasa de conversión y fidelización. 5. Seguridad como parte de la experiencia Uno de los mayores temores de los clientes digitales es la seguridad de sus datos y decisiones. La firma digital, al utilizar autenticación fuerte, trazabilidad y cifrado, no solo ofrece protección, sino que comunica confianza. Cuando el cliente ve que el sistema incluye: Verificación de identidad. Certificados emitidos por entidades confiables. Respaldo legal explícito. ...sabe que sus derechos están protegidos. Y eso fortalece la relación con la marca, al generar una experiencia segura y transparente. 6. Omnicanalidad sin fisuras El cliente moderno puede iniciar un proceso en un canal y continuarlo en otro. Un contrato que comenzó a negociarse por WhatsApp puede terminar en una plataforma web o móvil. La firma digital permite: Continuar el flujo de firma sin importar el canal de origen. Recuperar documentos firmados desde el historial del cliente. Sincronizar sistemas como CRM, ERP o herramientas de ventas. Esto se traduce en una experiencia omnicanal fluida, donde el cliente nunca siente que debe “volver a empezar”. 7. Disminución del abandono en procesos de onboarding Uno de los puntos críticos en la experiencia del cliente es el onboarding (primer ingreso o activación). Cuando el proceso incluye fricciones como impresión, firma física o visitas a oficina, la tasa de abandono puede superar el 40%. Al implementar firma digital: Se reduce el número de pasos. Se automatizan las validaciones. Se integra al flujo digital de bienvenida. Esto aumenta significativamente la tasa de activación, mejora el NPS (Net Promoter Score) y reduce el costo por adquisición. 8. Mejor comunicación y seguimiento Los sistemas de firma digital avanzados notifican al cliente en cada paso: “Documento enviado para firma” “Tu firma fue registrada con éxito” “El documento ha sido validado por ambas partes” Esta comunicación proactiva genera tranquilidad y confianza. El cliente siente que está acompañado y que no ha sido abandonado tras su decisión de compra. 9. Fidelización a través de eficiencia En múltiples estudios de UX y CX, se ha demostrado que los clientes más fieles no son necesariamente los más satisfechos, sino los menos frustrados. Al eliminar fricciones, errores humanos, tiempos de espera y procesos duplicados, la firma digital minimiza puntos de insatisfacción, lo que impacta directamente en: Repetición de compra Recomendaciones boca a boca Menores tasas de cancelación La eficiencia se convierte en parte del servicio. El cliente recuerda lo fácil que fue y vuelve a elegir esa marca. 10. Casos de éxito que lo demuestran Sector financiero: bancos que redujeron el onboarding de nuevos clientes de 3 días a 15 minutos. Sector salud: clínicas que agilizaron la firma de consentimientos informados digitales, reduciendo las filas de espera. Retail: plataformas e-commerce que activaron contratos de pago a plazos en tiempo real. Inmobiliario: inmobiliarias que firmaron contratos de arriendo entre propietarios y arrendatarios ubicados en distintas regiones, en minutos. Todos estos casos no solo reflejan ahorro operativo, sino mejoras tangibles en la percepción del cliente. Conclusión estratégica: La firma digital ya no es un lujo tecnológico, es una herramienta estratégica de experiencia de cliente. En mercados donde el consumidor tiene múltiples opciones y cero tolerancia al retraso, cualquier fricción puede significar una venta perdida o una oportunidad malograda. Implementar una plataforma de firma digital bien diseñada no solo reduce costos: construye relaciones más sólidas, acelera los ingresos y posiciona la marca como moderna, confiable y centrada en el cliente.

¿Qué tan efectiva es la firma digital para prevenir fraudes internos?

En el imaginario colectivo, los fraudes suelen visualizarse como ataques externos. Sin embargo, en la realidad corporativa, los fraudes internos representan una amenaza mucho más silenciosa, compleja y costosa. Empleados desleales, accesos indebidos, firmas no autorizadas y manipulaciones documentales son solo algunas de las formas en que las empresas pueden sufrir pérdidas millonarias... desde adentro.

La firma digital, aunque comúnmente reconocida por su capacidad de agilizar procesos y mejorar la experiencia del cliente, ofrece un nivel de control, trazabilidad y protección interna que puede marcar la diferencia entre un sistema vulnerable y una organización blindada.

Veamos con profundidad cómo se convierte en un aliado clave contra el fraude interno.

1. Individualización absoluta de la responsabilidad

Uno de los factores clave para mitigar fraudes internos es que cada acción pueda atribuirse inequívocamente a una persona. La firma digital garantiza esto mediante:

Certificados digitales únicos vinculados a una identidad verificada.

Acceso individual e intransferible con autenticación fuerte.

Bitácora de acciones asociada al firmante: quién firmó, cuándo, desde dónde y con qué dispositivo.

Este nivel de individualización elimina la figura de la “firma genérica” o el “acuerdo verbal”, que son caldo de cultivo para irregularidades internas. Nadie puede ocultarse tras el anonimato.

2. Eliminación del acceso compartido a firmas

En entornos tradicionales, especialmente en empresas familiares o instituciones poco digitalizadas, es común que:

Un asistente imprima y firme documentos en nombre de un superior.

Un gerente delegue su firma “en confianza” sin registro alguno.

Se reutilicen archivos con firmas escaneadas para fines no autorizados.

Con la firma digital, esto se vuelve inviable. Las plataformas modernas:

Impiden firmar sin la clave privada del titular.

Detectan intentos de acceso no autorizado y los bloquean.

Revocan automáticamente accesos ante cambios de cargo o desvinculaciones.

De este modo, se cierra la puerta a fraudes derivados de malas prácticas culturales.

3. Trazabilidad total del proceso de firma

La firma digital genera registros auditablemente precisos en cada paso del flujo documental:

IP y geolocalización del firmante.

Dispositivo y navegador usado.

Fecha, hora y secuencia de firmas.

Eventos de modificación, rechazo o eliminación de documentos.

Esta trazabilidad no solo permite detectar fraudes a posteriori, sino que actúa como elemento disuasorio, ya que el personal sabe que cada acción queda registrada y puede ser auditada.

4. Integración con políticas de control interno

Los sistemas de firma digital avanzados se integran con protocolos internos de control como:

Workflows jerárquicos de aprobación: ningún documento puede ser firmado sin pasar por filtros previos.

Seguridad basada en roles: cada usuario solo puede firmar documentos de su competencia.

Alertas automatizadas: se notifican automáticamente firmas fuera de horario, cambios inusuales en documentos o accesos desde dispositivos no autorizados.

Estas medidas permiten a las áreas de cumplimiento y auditoría detectar anomalías en tiempo real, mucho antes de que escale a una crisis financiera o reputacional.

5. Protección ante suplantación de identidad

Uno de los fraudes más difíciles de detectar es la firma realizada por un tercero en nombre de un ejecutivo, ya sea usando archivos escaneados, claves compartidas o cuentas comprometidas. Con firma digital:

La autenticación es multifactor: no basta con conocer una contraseña.

La clave privada del firmante está protegida criptográficamente (a veces en dispositivos físicos como tokens o smartcards).

Los sistemas pueden incluso requerir verificación biométrica (huella, rostro) antes de autorizar una firma.

Esto hace que ni siquiera un empleado con acceso al sistema pueda suplantar la identidad de otro sin ser detectado.

6. Reducción de colusión y encubrimiento

En muchos fraudes internos participan dos o más personas dentro de la organización. Uno autoriza un contrato irregular, otro lo procesa y un tercero lo archiva sin cuestionarlo.

La firma digital, al centralizar y registrar todo el proceso:

Rompe las cadenas de encubrimiento.

Impide modificaciones sin notificación a los involucrados.

Automatiza auditorías cruzadas entre departamentos.

Además, al integrar la firma digital con sistemas ERP, es posible detectar incongruencias entre contratos firmados y transacciones financieras, alertando de posibles manejos irregulares.

7. Control total sobre accesos y revocaciones

Una fuente crítica de fraude ocurre cuando un empleado ha sido desvinculado, pero su acceso a sistemas sigue activo por días o semanas.

Con firma digital integrada a la gestión de identidad corporativa (IAM):

Los accesos se desactivan automáticamente al cerrar una cuenta de usuario.

Los certificados digitales pueden ser revocados con efecto inmediato.

Las firmas realizadas en fechas posteriores a la desvinculación quedan automáticamente invalidadas.

Esto elimina ventanas de vulnerabilidad entre el retiro de una persona y la aplicación efectiva de controles.

8. Auditorías internas más rápidas y efectivas

Las auditorías internas o externas que antes requerían revisar archivadores físicos y buscar firmas manuales, ahora pueden realizarse con:

Búsquedas por documento, firmante o fecha.

Descarga automática de bitácoras de firma.

Validación digital de la integridad de cada documento.

Esto reduce costos, mejora los tiempos de respuesta y permite que los auditores se enfoquen en análisis estratégico en lugar de labores administrativas.

9. Ejemplos reales de prevención de fraude interno

En una compañía minera, la firma digital detectó que un supervisor intentaba autorizar contratos con proveedores relacionados. La plataforma bloqueó la firma al no coincidir con las reglas del flujo de aprobación.

En un banco, se identificó que un analista había intentado firmar órdenes de pago usando un certificado revocado. El sistema activó una alerta de seguridad y evitó el desembolso.

En una empresa logística, un documento fue modificado tras su firma. El sistema invalidó automáticamente la firma y reportó el incidente a cumplimiento.

Estos casos demuestran cómo la firma digital no solo previene, sino que responde y alerta proactivamente.

10. Conclusión para el liderazgo empresarial

Prevenir fraudes internos ya no se trata solo de confianza o cultura organizacional. Se trata de construir sistemas inteligentes, seguros y trazables. La firma digital es uno de los pilares tecnológicos más poderosos para:

Aumentar la transparencia.

Fortalecer la rendición de cuentas.

Eliminar las zonas grises donde los fraudes nacen y prosperan.

Para un CEO, CFO o director legal, invertir en firma digital es invertir en protección activa del patrimonio corporativo. Y eso, en tiempos de incertidumbre, es más valioso que nunca.

¿Qué regulaciones locales deben considerarse antes de adoptar una firma digital?

Uno de los errores más frecuentes que cometen las organizaciones al implementar un sistema de firma digital es asumir que las normas internacionales son suficientes para operar en cualquier territorio. Sin embargo, en el universo legal, la jurisdicción local siempre prevalece, y lo que es legalmente vinculante en un país, puede carecer de validez en otro si no se cumplen ciertos requisitos específicos.

Para un gerente general, un director legal o un CIO que pretende adoptar o escalar el uso de la firma digital en diferentes mercados, comprender la normativa local es clave para garantizar la validez jurídica, la confianza del cliente y la sostenibilidad operativa.

1. Diferenciar entre firma electrónica y firma digital

El primer paso para entender la regulación local es distinguir entre firma electrónica y firma digital, ya que no todos los países usan estos términos de la misma manera.

Firma electrónica: es cualquier dato electrónico asociado a un documento, como una contraseña, un clic o incluso un nombre escrito en un correo.

Firma digital: es una forma específica de firma electrónica que utiliza criptografía avanzada, certificados digitales y garantiza autenticidad, integridad y no repudio.

En muchos países, solo la firma digital tiene valor probatorio pleno y equivalencia legal con la firma manuscrita. Por ello, es importante verificar cuál tipo reconoce la legislación del país donde operas.

2. Regulaciones latinoamericanas clave

Cada país tiene su propia legislación en materia de firma digital. A continuación, un breve panorama de las regulaciones más relevantes en Latinoamérica:

México – Ley de Firma Electrónica Avanzada (LFEA): Reconoce la firma electrónica avanzada como legalmente equivalente a la manuscrita. El SAT actúa como autoridad certificadora.

Argentina – Ley 25.506 de Firma Digital: Distingue entre firma electrónica y firma digital. Solo la digital tiene presunción de autoría y se requiere certificación por una autoridad reconocida por el Estado.

Colombia – Ley 527 de 1999 y decreto 2364 de 2012: Ambas formas de firma son válidas, pero solo la firma digital cuenta con presunción legal fuerte. Requiere el uso de certificados digitales emitidos por entidades certificadoras.

Perú – Ley 27269 y su reglamento: Requiere que los sistemas estén registrados ante INDECOPI para que las firmas digitales tengan valor legal pleno.

Chile – Ley N.º 19.799 sobre Documentos Electrónicos y Firma Electrónica: Acepta firma electrónica simple y avanzada. Solo esta última tiene igual valor que una firma manuscrita y exige certificación por una Entidad Acreditada.

Ecuador, Uruguay, Paraguay: Cuentan con marcos similares, basados en la infraestructura de clave pública y certificadoras oficiales.

Antes de implementar cualquier sistema, es fundamental revisar si la plataforma elegida tiene validez legal local o si necesita integrarse con una autoridad certificadora del país.

3. ¿Es necesario homologar el proveedor con el país?

Sí. Aunque trabajes con una plataforma global como DocuSign o Adobe Sign, en muchos países debes:

Asegurarte de que el certificado digital emitido sea reconocido por la ley local.

Integrar la plataforma con una autoridad certificadora nacional.

Verificar que el proceso de firma se ajuste al reglamento vigente (por ejemplo, uso de sellos de tiempo oficiales o cifrado local).

De no hacerlo, existe el riesgo de que un contrato firmado digitalmente sea impugnado o no sea admitido como prueba legal en caso de controversia judicial.

4. Requisitos regulatorios por sector

En muchos países, existen regulaciones específicas por industria. Algunos ejemplos:

Finanzas: los bancos deben cumplir con normativas especiales emitidas por los bancos centrales o superintendencias financieras, incluyendo validaciones biométricas, retención de logs y cumplimiento de AML/KYC.

Salud: las firmas digitales deben proteger los datos de salud (historial clínico, consentimientos informados), bajo leyes de privacidad como la Ley General de Protección de Datos Personales en Salud (México) o similares.

Gobierno: muchos trámites digitales exigen que la firma esté respaldada por un certificado emitido por una entidad pública o registrada oficialmente.

Educación, notariado, justicia: requieren integraciones específicas con bases de datos públicas, sellado de tiempo judicial o cumplimiento de protocolos formales.

5. Protección de datos personales y firma digital

Otra dimensión legal crucial es la ley de protección de datos personales. La firma digital recopila datos críticos como:

Identidad del firmante

Geolocalización

IP y dispositivo

Preferencias de consentimiento

En este contexto, debes asegurar que el proveedor de firma digital:

Cumple con la Ley local de protección de datos (como la LOPD, GDPR o LGPD).

Ofrece hosting de datos dentro del país o región permitida.

Tiene cláusulas de responsabilidad claras en su contrato en caso de vulneración de datos.

Una firma bien implementada debe proteger legalmente tanto a la empresa como al firmante.

6. Reconocimiento transfronterizo de firmas

Si tu empresa opera en varios países, necesitas saber si las firmas digitales emitidas en un país son válidas en otro. Esto depende de:

Convenios bilaterales o multilaterales (como eIDAS en la Unión Europea).

Reconocimiento mutuo de autoridades certificadoras.

Normativas específicas para comercio internacional.

En muchos casos, la validez solo se garantiza si ambas partes firman con certificados reconocidos por la jurisdicción del contrato.

7. Sellos de tiempo autorizados por ley

En varias legislaciones, el sello de tiempo debe provenir de una Entidad de Sellado de Tiempo reconocida oficialmente. Por ejemplo:

En Perú, debe ser emitido por un Proveedor de Servicios de Certificación acreditado por INDECOPI.

En Colombia, debe cumplir los requisitos de la ONAC.

En Europa, debe seguir las disposiciones de eIDAS.

Este punto es fundamental para que la firma tenga validez jurídica en plazos legales críticos, como licitaciones o procesos judiciales.

8. Obligación de archivado y conservación digital

Las normativas locales también suelen establecer por cuánto tiempo deben conservarse los documentos firmados digitalmente:

5 años, 10 años o incluso indefinidamente, dependiendo del tipo de contrato.

Deben estar almacenados en formatos reconocidos legalmente (PDF/A, XML firmado, etc.).

El sistema debe garantizar acceso, integridad y disponibilidad en todo el ciclo de vida.

Ignorar esto puede invalidar un documento firmado si no es recuperable, verificable o comprensible pasado el tiempo estipulado por la ley.

9. Consultas y validación ante autoridades locales

Antes de poner en marcha un sistema de firma digital, una buena práctica es:

Consultar con la autoridad local competente: INDECOPI (Perú), SAT (México), ONTI (Argentina), MinTIC (Colombia), etc.

Verificar si el proveedor está inscrito en los registros nacionales.

Solicitar opinión legal especializada en cada jurisdicción.

Esto no solo evita errores, sino que fortalece la defensa legal de cualquier documento firmado si en el futuro debe presentarse ante un tribunal.

10. Conclusión estratégica para gerentes y directores

Adoptar firma digital sin conocer las regulaciones locales es como construir un edificio sin cimientos legales. La tecnología debe estar alineada con el marco jurídico de cada país o sector, o se corre el riesgo de que la inversión sea inútil o peligrosa.

Un director general o CIO estratégico entiende que la legalidad es tan importante como la eficiencia. Por eso, antes de firmar digitalmente, hay que asegurarse de firmar legalmente.

Cumplir la normativa local no solo protege a la empresa. Le da poder jurídico, credibilidad y ventaja competitiva.

¿Qué beneficios competitivos genera la digitalización de firmas para empresas B2B?

En el competitivo mundo B2B (business to business), donde los márgenes de negociación son ajustados, la rapidez en la toma de decisiones es crítica y la fidelidad del cliente se gana más por eficiencia que por emociones, las empresas buscan desesperadamente mecanismos para diferenciarse. La digitalización de firmas, más allá de ser una solución tecnológica, se ha consolidado como una ventaja estratégica en múltiples dimensiones: operativa, legal, comercial y reputacional.

A continuación, exploramos cómo un sistema de firma digital bien implementado puede convertirse en una ventaja competitiva sostenible para empresas B2B.

1. Aceleración de los ciclos de venta

Uno de los principales cuellos de botella en las relaciones B2B es el proceso de formalización: contratos, autorizaciones, cotizaciones, pedidos. Cada día que pasa sin firmar es un día sin facturar. La firma digital permite:

Reducir el tiempo de cierre de contratos de semanas a horas.

Eliminar retrasos por logística, impresiones, escaneos y devoluciones.

Firmar desde cualquier dispositivo y en cualquier parte del mundo.

Un estudio de Forrester reveló que las empresas que usan firma digital en sus procesos de venta aceleran el cierre de negocios en un 80%, lo que puede representar millones de dólares en ingresos adelantados.

2. Mejora de la experiencia de cliente B2B

A diferencia del consumidor final, el cliente B2B busca eficiencia, cumplimiento y facilidad operativa. Al permitirle:

Recibir contratos personalizados con un clic.

Firmarlos sin instalar software adicional.

Obtener confirmaciones automáticas y copias certificadas.

...la empresa transmite una imagen de madurez digital, compromiso con la agilidad y respeto por el tiempo del cliente.

Esta experiencia positiva influye directamente en el NPS (Net Promoter Score), en la retención de cuentas clave y en la expansión orgánica por recomendación entre socios comerciales.

3. Mayor seguridad jurídica en contratos complejos

En entornos B2B, los contratos suelen ser:

Multicláusula.

Multidestinatario.

Altamente personalizados.

La firma digital garantiza que:

Cada parte haya firmado la versión exacta sin modificaciones posteriores.

Cada firma tenga trazabilidad legal y técnica.

Haya un registro validado de fecha y hora con valor jurídico.

Esto reduce riesgos legales, especialmente en procesos de compra, representación, licitaciones, exclusividades y acuerdos de confidencialidad. Una empresa que ofrece este blindaje a sus clientes genera más confianza y preferencia como proveedor.

4. Optimización de la gestión documental interna

En el entorno B2B, la documentación crece de manera exponencial: órdenes de compra, facturas, anexos, adendas, acuerdos de servicio, etc. Al digitalizar la firma:

Se evita el archivo físico costoso y vulnerable.

Se integran las firmas con sistemas ERP o CRM.

Se mejora el control y recuperación de documentos firmados.

Esto genera un ecosistema documental centralizado, seguro y trazable que permite a las empresas tomar decisiones más rápidas y con menor riesgo operativo.

5. Ventaja en procesos de licitación o RFPs

Muchas licitaciones públicas y privadas requieren:

Firma electrónica avanzada o cualificada.

Entrega en plazos estrictos.

Validación de autenticidad documental.

Una empresa con sistemas de firma digital activos y conformes a la normativa puede presentarse a más procesos competitivos con mayor agilidad, cumpliendo con los requisitos sin demoras o errores administrativos. Esto le abre la puerta a más oportunidades comerciales en menos tiempo.

6. Diferenciación ante competidores menos digitalizados

En sectores donde la transformación digital avanza lentamente (industria pesada, agroindustria, logística tradicional), adoptar firma digital es una declaración de liderazgo. Es una forma de decir: “Estamos listos para operar más rápido, más seguro y con menos fricciones”.

Los compradores y partners valoran cada vez más a empresas con procesos digitales que:

Reducen la carga operativa.

Ofrecen visibilidad en tiempo real.

Agilizan la resolución de problemas contractuales.

Así, la firma digital se transforma en un argumento de venta y una ventaja frente a competidores tradicionales.

7. Reducción de costos operativos

Aunque el costo por documento de una firma digital puede parecer un gasto adicional, el ahorro acumulado es significativo cuando se considera:

Eliminación de mensajería y courier físico.

Ahorro en papel, tinta e impresión.

Reducción del tiempo humano administrativo.

Menor tiempo de facturación y cobro.

Una empresa B2B que gestiona miles de contratos al año puede ahorrar entre 40% y 70% en costos indirectos de firma, lo que mejora su rentabilidad operativa y le permite reinvertir recursos en innovación o marketing.

8. Conformidad regulatoria automatizada

Los sistemas de firma digital permiten:

Verificar automáticamente que el firmante tiene facultades legales.

Aplicar reglas internas de compliance (por ejemplo, revisión por áreas legales).

Mantener registros accesibles para auditorías internas y externas.

Esto permite que las empresas reduzcan su exposición al riesgo legal y reputacional, sobre todo en industrias reguladas como tecnología, finanzas, farmacéutica y energía.

9. Escalabilidad en acuerdos multilaterales

En acuerdos B2B donde intervienen varias empresas (joint ventures, fusiones, alianzas estratégicas), la firma digital permite:

Coordinar múltiples firmantes en distintas ubicaciones.

Asegurar que todos firmen exactamente la misma versión.

Automatizar notificaciones y seguimiento del proceso.

Esto agiliza negociaciones complejas, reduce errores humanos y asegura que el proceso no se detenga por falta de disponibilidad física de alguno de los actores clave.

10. Posicionamiento reputacional como líder digital

Las empresas que adoptan firma digital y lo comunican correctamente en su ecosistema de negocio logran:

Mejorar su imagen ante clientes actuales y potenciales.

Ganar relevancia en rankings de transformación digital.

Ser reconocidas como organizaciones innovadoras, confiables y eficientes.

En muchos sectores B2B, la reputación digital influye directamente en la posibilidad de cerrar grandes acuerdos o entrar en programas de proveedor preferido.

Conclusión estratégica para líderes B2B:

La firma digital no es solo un avance operativo: es una ventaja competitiva integral. Aporta velocidad, seguridad, eficiencia y diferenciación en cada etapa del ciclo B2B. Las empresas que la adoptan con una visión estratégica no solo ahorran recursos; crecen más rápido, escalan con menor fricción y se posicionan como socios preferidos en su industria.

El verdadero valor de la firma digital no está en la tecnología, sino en lo que permite: relaciones más sólidas, decisiones más rápidas y negocios más rentables.

¿Qué papel juega la firma digital en las licitaciones electrónicas?

En un entorno empresarial donde la transparencia, la eficiencia y la seguridad son factores decisivos, las licitaciones electrónicas se han convertido en el estándar para la contratación pública y privada. La firma digital, dentro de este marco, no solo es una herramienta tecnológica sino un elemento esencial que garantiza la validez legal, la integridad y la confianza en cada etapa del proceso de licitación.

Para gerentes de proyectos, directores legales y responsables de compras, entender el papel estratégico de la firma digital en licitaciones es crucial para asegurar competitividad, cumplimiento normativo y eficiencia operativa.

1. Validación y autenticidad del oferente

La firma digital asegura que las ofertas y documentos presentados provienen de fuentes legítimas y verificables. Esto implica:

Identificación precisa de las empresas oferentes mediante certificados digitales emitidos por autoridades certificadoras reconocidas.

Autenticación de personas autorizadas para representar a la empresa, evitando suplantaciones o fraudes.

Cumplimiento con políticas de integridad que aseguran que la información no sea modificada tras la presentación.

De esta manera, las entidades licitantes pueden confiar plenamente en la autenticidad de cada propuesta.

2. Integridad documental garantizada

En licitaciones, cualquier modificación posterior a la presentación puede generar nulidad o descalificación. La firma digital ofrece un sello criptográfico que:

Garantiza que el contenido del documento no ha sido alterado desde su firma.

Permite detectar cualquier cambio, incluso mínimo, invalidando automáticamente el documento modificado.

Facilita la auditoría y verificación durante todo el proceso de evaluación.

Este nivel de seguridad jurídica protege tanto a los oferentes como a las entidades convocantes.

3. Cumplimiento normativo y regulatorio

En muchos países, las licitaciones electrónicas están reguladas y exigen el uso obligatorio de firma digital para la presentación de documentos oficiales. Por ejemplo:

La normativa eIDAS en Europa establece requisitos estrictos para firmas electrónicas en procedimientos públicos.

En América Latina, países como México, Colombia y Chile han incorporado leyes que exigen firmas digitales para ofertas electrónicas.

Estas regulaciones buscan transparentar procesos y reducir corrupción.

Por lo tanto, contar con sistemas de firma digital compatibles es un requisito legal para participar y ganar licitaciones.

4. Reducción de tiempos y costos operativos

La firma digital elimina la necesidad de documentos físicos, viajes o envíos postales, lo que:

Acelera la presentación y recepción de ofertas.

Reduce costos asociados a impresión, transporte y almacenamiento físico.

Permite realizar procesos completos en línea, incluso en tiempo real.

Esto no solo mejora la eficiencia interna, sino que también democratiza el acceso a licitaciones para empresas ubicadas en regiones remotas.

5. Seguridad y trazabilidad en todo el proceso

Los sistemas de firma digital integran funcionalidades que registran:

Quién firmó cada documento y en qué momento.

La secuencia de firmas y autorizaciones.

Eventos de rechazo o modificaciones.

Esta trazabilidad genera un registro auditable que fortalece la transparencia y permite resolver controversias con evidencia clara.

6. Facilita la interoperabilidad entre plataformas y organismos

Las licitaciones electrónicas suelen involucrar múltiples actores y sistemas: plataformas gubernamentales, proveedores, auditores. La firma digital:

Permite interoperar entre diferentes sistemas sin pérdida de validez jurídica.

Facilita la integración con plataformas de gestión documental y sistemas ERP.

Favorece la colaboración transparente y eficiente entre partes.

Esta capacidad de integración es clave para procesos complejos y multinivel.

7. Fomenta la confianza y la participación ciudadana

En el sector público, la firma digital en licitaciones:

Refuerza la confianza en la transparencia del proceso.

Reduce prácticas corruptas o manipulación de documentos.

Incrementa la participación de proveedores al simplificar trámites y garantizar equidad.

Esto contribuye a mejorar la imagen institucional y la legitimidad de las contrataciones públicas.

8. Facilita el seguimiento y auditoría post-licitación

Luego de adjudicar contratos, la firma digital sigue siendo vital para:

Firmar contratos finales y anexos.

Registrar modificaciones o ampliaciones contractuales.

Garantizar que toda la documentación sea accesible y verificable en auditorías futuras.

Este ciclo cerrado fortalece el control y la gobernanza sobre los recursos públicos y privados.

9. Casos de éxito

En España, el uso de firma digital en licitaciones públicas ha reducido el tiempo de adjudicación en un 50%, y ha incrementado la participación de pequeñas y medianas empresas.

En Colombia, la plataforma SECOP II integra firma digital para garantizar la validez jurídica y transparencia en millones de procesos anuales.

Empresas multinacionales utilizan firma digital para participar en licitaciones públicas en múltiples países, asegurando cumplimiento local y agilizando procesos.

10. Conclusión para líderes gerenciales

La firma digital es mucho más que una formalidad técnica en las licitaciones electrónicas. Es un pilar estratégico que garantiza seguridad, eficiencia y transparencia, y que permite a las organizaciones competir con mayor confianza y rapidez. Para quienes lideran procesos de compras, auditoría o transformación digital, invertir en sistemas de firma digital es apostar por un proceso licitatorio moderno, confiable y alineado con las mejores prácticas globales.

¿Qué diferencias existen entre una firma electrónica simple y una firma digital avanzada?

En el contexto actual de transformación digital, términos como “firma electrónica simple” y “firma digital avanzada” se emplean con frecuencia, pero a menudo se confunden o se usan indistintamente. Para un ejecutivo o gerente responsable de la implementación de sistemas tecnológicos y legales, comprender la diferencia entre ambos conceptos es fundamental para garantizar la seguridad, cumplimiento normativo y eficacia operativa en su organización. Esta distinción impacta directamente en la validez legal, los niveles de seguridad y la confianza que pueden depositar tanto clientes internos como externos. Desglosemos las características, ventajas y limitaciones de cada tipo. 1. Definición y marco legal Firma electrónica simple (FES): es cualquier dato en formato electrónico que se usa para firmar un documento, sin requerir un nivel específico de seguridad o tecnología avanzada. Puede ser un nombre tipeado, una imagen escaneada de una firma manuscrita o incluso un clic de aceptación en un sitio web. Firma digital avanzada (FDA): es una forma específica de firma electrónica que cumple con ciertos requisitos legales y técnicos que garantizan la identidad del firmante, la integridad del documento y el no repudio. Generalmente se basa en criptografía y certificados digitales emitidos por Autoridades Certificadoras reconocidas. Legalmente, la FDA tiene un peso probatorio mucho mayor y en muchos países se equipara a la firma manuscrita, mientras que la FES suele tener validez limitada o condiciones específicas para su aceptación. 2. Seguridad y autenticación Firma electrónica simple: ofrece un nivel básico de seguridad, que puede ser suficiente para documentos internos o comunicaciones informales. No asegura que quien firma sea realmente la persona que dice ser, y puede ser fácilmente falsificada. Firma digital avanzada: utiliza mecanismos criptográficos robustos, como claves públicas y privadas, y autenticación multifactor para garantizar la identidad del firmante. Además, incorpora sellos de tiempo y validaciones automáticas que certifican la integridad del documento. Esto hace que la FDA sea altamente resistente a fraudes y alteraciones. 3. Integridad del documento Firma electrónica simple: no garantiza que el documento permanezca intacto después de la firma. Cualquier modificación posterior puede pasar inadvertida. Firma digital avanzada: crea un hash criptográfico único del documento al momento de la firma, de modo que cualquier cambio posterior invalida automáticamente la firma. Esta característica es clave para contratos, acuerdos legales y documentos críticos donde la integridad es indispensable. 4. Validez legal y uso en procesos formales Firma electrónica simple: puede ser aceptada en transacciones informales, comunicaciones internas o documentos que no requieran alta formalidad. Sin embargo, su validez en juicios o auditorías es limitada. Firma digital avanzada: es aceptada en la mayoría de los sistemas legales del mundo como equivalente a una firma manuscrita, con plena validez en procesos judiciales y administrativos. Es requerida en contratos de alto valor, licitaciones, operaciones financieras y sectores regulados. 5. Usos típicos en el entorno empresarial Firma electrónica simple: aprobación de correos electrónicos, autorizaciones internas, consentimientos de bajo riesgo, formularios de contacto. Firma digital avanzada: contratos de compra-venta, acuerdos de confidencialidad, autorizaciones de crédito, documentos regulatorios y licitaciones. 6. Requisitos tecnológicos y costos Firma electrónica simple: generalmente no requiere infraestructura especial. Puede implementarse con software común y plataformas de bajo costo o gratuitas. Firma digital avanzada: requiere certificados digitales emitidos por Autoridades de Certificación, infraestructura de clave pública (PKI), sistemas de gestión de identidad y plataformas especializadas. Esto implica mayores costos iniciales y procesos de implementación más complejos. 7. Interoperabilidad y reconocimiento internacional Firma electrónica simple: suele ser local o limitada a plataformas específicas. Su interoperabilidad y reconocimiento internacional son escasos o nulos. Firma digital avanzada: está basada en estándares internacionales como eIDAS, X.509, PAdES, y es interoperable entre países que reconocen estos marcos normativos, facilitando transacciones transfronterizas. 8. Impacto en la confianza y reputación corporativa Firma electrónica simple: puede generar dudas en socios o clientes respecto a la seguridad y formalidad del proceso, afectando la confianza. Firma digital avanzada: transmite profesionalismo, compromiso con la seguridad y cumplimiento, reforzando la imagen de una empresa confiable y moderna. 9. Ejemplos ilustrativos Firmar un formulario de registro online con un clic es una firma electrónica simple. Firmar un contrato de prestación de servicios con un certificado digital emitido por una entidad autorizada es una firma digital avanzada. 10. Conclusión para la alta gerencia Comprender la diferencia entre firma electrónica simple y firma digital avanzada no es solo una cuestión técnica, sino una decisión estratégica que afecta la seguridad jurídica, la eficiencia operativa y la reputación de la empresa. Para transacciones de bajo riesgo, la firma electrónica simple puede ser suficiente, pero para procesos críticos, contratos de alto valor o sectores regulados, la adopción de firma digital avanzada es imprescindible para proteger activos, cumplir normativas y generar confianza en todos los stakeholders. Invertir en la tecnología adecuada y en el cumplimiento legal asociado a la firma digital avanzada es un paso decisivo hacia la transformación digital segura y competitiva.

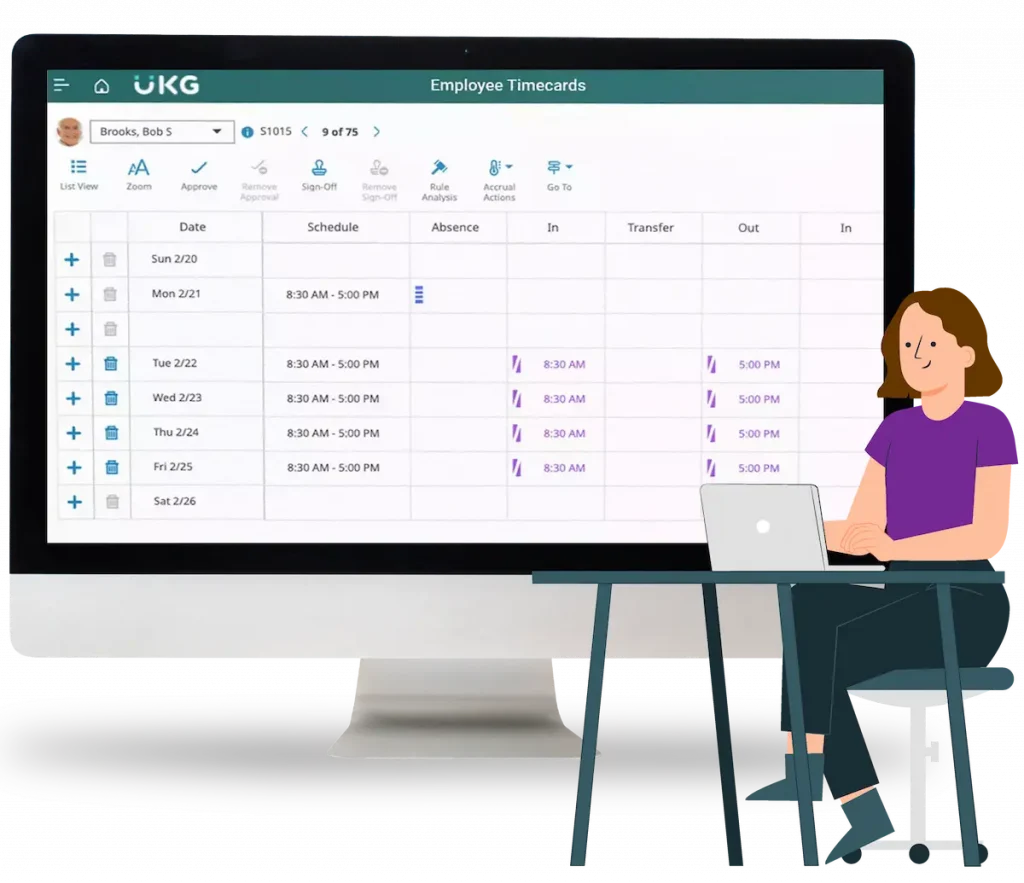

¿Cómo integrar la firma digital con sistemas ERP y CRM existentes?

En la actualidad, las organizaciones que buscan maximizar la eficiencia operativa y mejorar la experiencia del cliente entienden que la digitalización no puede ocurrir en silos. La integración de sistemas es un factor clave para garantizar flujos de trabajo ágiles, evitar duplicidad de tareas y mantener la integridad de la información. En este contexto, la integración de la firma digital con los sistemas ERP (Enterprise Resource Planning) y CRM (Customer Relationship Management) existentes no solo es una necesidad tecnológica, sino una decisión estratégica que potencia la transformación digital.

Este artículo desglosa, para líderes gerenciales y responsables de TI, cómo realizar esta integración de manera exitosa, qué beneficios aporta y cuáles son las mejores prácticas para asegurar su efectividad y seguridad.

1. Por qué integrar la firma digital con ERP y CRM es crítico

Los sistemas ERP y CRM son el núcleo de la gestión empresarial. El ERP controla recursos, finanzas, inventarios y procesos internos, mientras que el CRM gestiona la relación con clientes, ventas y soporte.

Sin una integración con la firma digital:

Los procesos de aprobación y cierre de contratos permanecen manuales o desconectados.

Se generan cuellos de botella por la necesidad de exportar e importar documentos entre plataformas.

Se incrementan errores por duplicidad de datos o versiones inconsistentes.

Se pierde trazabilidad completa de la cadena de autorización.

Por eso, la integración asegura que desde la generación de una orden, cotización o contrato en CRM o ERP, hasta su firma y archivo final, el proceso sea fluido, auditable y seguro.

2. Modelos comunes de integración

Existen diversas formas para conectar la firma digital con sistemas ERP y CRM, entre las más usadas:

Integración nativa o plugin: Algunos proveedores de ERP/CRM ofrecen módulos o plugins propios para firmas digitales, que permiten firmar documentos sin salir del sistema.

APIs RESTful: La firma digital se integra mediante APIs, enviando documentos para firma y recibiendo estados, firmas y notificaciones de forma programática.

Middleware o plataforma de integración: Se utiliza una capa intermedia que conecta ambos sistemas y orquesta la gestión documental y la firma digital.

La elección depende de la arquitectura tecnológica, el nivel de personalización requerido y las capacidades del software ERP/CRM.

3. Beneficios clave de la integración

Automatización de flujos de trabajo: Se puede configurar que una vez generado un documento en ERP/CRM, se envíe automáticamente a firmar y, tras la firma, se actualice el estado en el sistema.

Mejor experiencia para usuarios internos y externos: Los usuarios pueden firmar directamente desde plataformas que conocen, sin importar si están en ventas, finanzas o soporte.

Trazabilidad y auditoría centralizada: Todas las acciones relacionadas con la firma quedan registradas y visibles en el sistema central.

Reducción de errores y tiempos: Al eliminar procesos manuales, disminuye la posibilidad de errores y se acelera la gestión documental.

4. Aspectos técnicos a considerar

Seguridad: La integración debe garantizar que los documentos se transmitan cifrados, que la autenticación sea robusta y que las claves privadas no se expongan.

Compatibilidad: Los formatos de documentos deben ser compatibles (PDF, XML, etc.) y soportar estándares como PAdES, XAdES o CAdES para la firma.

Escalabilidad: La solución debe soportar el volumen esperado de documentos y usuarios sin afectar el rendimiento.

Notificaciones y alertas: Deben configurarse avisos automáticos para usuarios sobre el estado de las firmas (pendientes, completadas, rechazadas).

5. Desafíos frecuentes y cómo superarlos

Resistencia al cambio: Algunos usuarios pueden mostrarse renuentes a adoptar nuevos procesos. Capacitación y comunicación clara ayudan a superar esta barrera.

Integración con sistemas legacy: ERP/CRM antiguos pueden requerir adaptadores o actualizaciones para funcionar con firmas digitales.

Cumplimiento legal: Asegurar que la solución de firma cumpla con regulaciones locales y sectoriales es fundamental para la validez jurídica.

Gestión del ciclo de vida del certificado digital: Controlar emisión, renovación y revocación de certificados para evitar interrupciones.

6. Caso práctico ilustrativo

Una empresa manufacturera implementó la integración de firma digital con su ERP para contratos de compra y órdenes de trabajo. Antes, estos documentos se imprimían, firmaban manualmente y se escaneaban para archivarlos, generando demoras y errores.

Con la integración:

Al generar una orden, el sistema envía automáticamente el documento a los responsables para su firma.

El firmante recibe un correo con enlace seguro para firmar digitalmente, incluso desde su dispositivo móvil.

Al completarse la firma, el estado se actualiza en ERP y el documento firmado se archiva automáticamente.

La empresa logró reducir el tiempo de aprobación de órdenes en un 70% y mejoró el control documental.

7. Mejores prácticas para una integración exitosa

Evaluar y seleccionar plataformas compatibles y escalables.

Planificar una estrategia clara de gestión del cambio con comunicación y formación.

Garantizar cumplimiento normativo y políticas de seguridad.

Implementar pilotos y pruebas piloto antes del despliegue masivo.

Monitorear continuamente el proceso para detectar y corregir fallas.

8. Tendencias tecnológicas que impactan la integración

Automatización avanzada (RPA) para acelerar flujos relacionados con firmas.

Inteligencia artificial para análisis de documentos firmados y detección de anomalías.

Blockchain para sellado de tiempo descentralizado y validación de integridad.

Integración con plataformas móviles y experiencia omnicanal para facilitar la firma en cualquier lugar.

9. Impacto en la transformación digital corporativa

La integración de firma digital con ERP y CRM no es un mero proyecto tecnológico, sino una pieza fundamental en la estrategia de transformación digital que:

Aumenta la agilidad operacional.

Mejora la experiencia de clientes y empleados.

Fortalece el cumplimiento legal y la seguridad.

Potencia la capacidad de análisis y toma de decisiones basada en datos confiables.

10. Conclusión estratégica para líderes empresariales

La firma digital integrada en los sistemas ERP y CRM transforma radicalmente la manera en que las empresas gestionan sus procesos críticos. No solo optimiza tiempos y reduce riesgos, sino que habilita una gobernanza documental más sólida y una experiencia digital fluida para todos los actores involucrados.

Para un CEO, CIO o director de operaciones, liderar esta integración es un paso decisivo hacia la competitividad y la sostenibilidad en la era digital. Es invertir en tecnología que no solo automatiza, sino que protege, impulsa y transforma el negocio.

🧾 Resumen Ejecutivo

La digitalización de la firma representa una transformación estratégica imprescindible para las organizaciones que buscan aumentar su eficiencia, seguridad jurídica y competitividad en un entorno cada vez más digital y regulado.

A través del análisis de las principales preguntas sobre sistemas para digitalizar firmas, se ha evidenciado que la firma digital no solo optimiza procesos, sino que también blinda legalmente a las empresas, acelera ciclos comerciales y mejora la experiencia tanto de clientes como de colaboradores.

Uno de los beneficios más relevantes es la seguridad jurídica fortalecida en contratos de alto valor financiero, donde la autenticidad, integridad y trazabilidad que ofrece la firma digital evitan riesgos legales y fraudes que pueden poner en jaque decisiones estratégicas.

Además, la adopción de la firma digital en ambientes corporativos debe cumplir con estándares internacionales rigurosos (como eIDAS, ESIGN, ISO 27001), lo que garantiza interoperabilidad, confianza y reconocimiento global, aspectos indispensables para empresas con operaciones multinacionales.

El sistema responde de manera robusta ante intentos de fraude documental, utilizando autenticación multifactor, sellos de tiempo certificados y trazabilidad completa que aseguran que los documentos no sean alterados ni firmados por personas no autorizadas.

En la experiencia del cliente, la firma digital se traduce en procesos más ágiles, seguros y flexibles, mejorando significativamente la percepción de valor, aumentando la tasa de conversión y fidelización en mercados cada vez más exigentes.

Para la prevención de fraudes internos, la firma digital actúa como una herramienta de control crítico que individualiza responsabilidades, restringe accesos, y permite auditorías rápidas y precisas, reduciendo el riesgo asociado a malas prácticas o colusión.

La adopción debe ser consciente de las regulaciones locales vigentes, las cuales varían en términos de reconocimiento, tipo de firma aceptada y requisitos técnicos, lo que obliga a una planificación legal rigurosa para garantizar la validez jurídica de los documentos firmados.

En el ámbito B2B, la digitalización de firmas genera beneficios competitivos claros, desde acelerar ciclos de venta hasta optimizar la gestión documental, reducir costos operativos y facilitar la participación en procesos de licitación y contratos complejos.

La firma digital es un componente esencial en licitaciones electrónicas, asegurando autenticidad, integridad, cumplimiento normativo y transparencia, factores que fortalecen la confianza institucional y democratizan el acceso a oportunidades de negocio.

Finalmente, la integración de la firma digital con sistemas ERP y CRM existentes es la piedra angular para maximizar su impacto, permitiendo flujos automatizados, trazabilidad centralizada y una experiencia de usuario fluida, todo dentro de un entorno seguro y escalable.

En síntesis, la firma digital no es simplemente una solución tecnológica, sino un habilitador clave de la transformación digital que fortalece la gobernanza, protege los activos jurídicos y operativos, y posiciona a las empresas para competir con éxito en la economía digital.

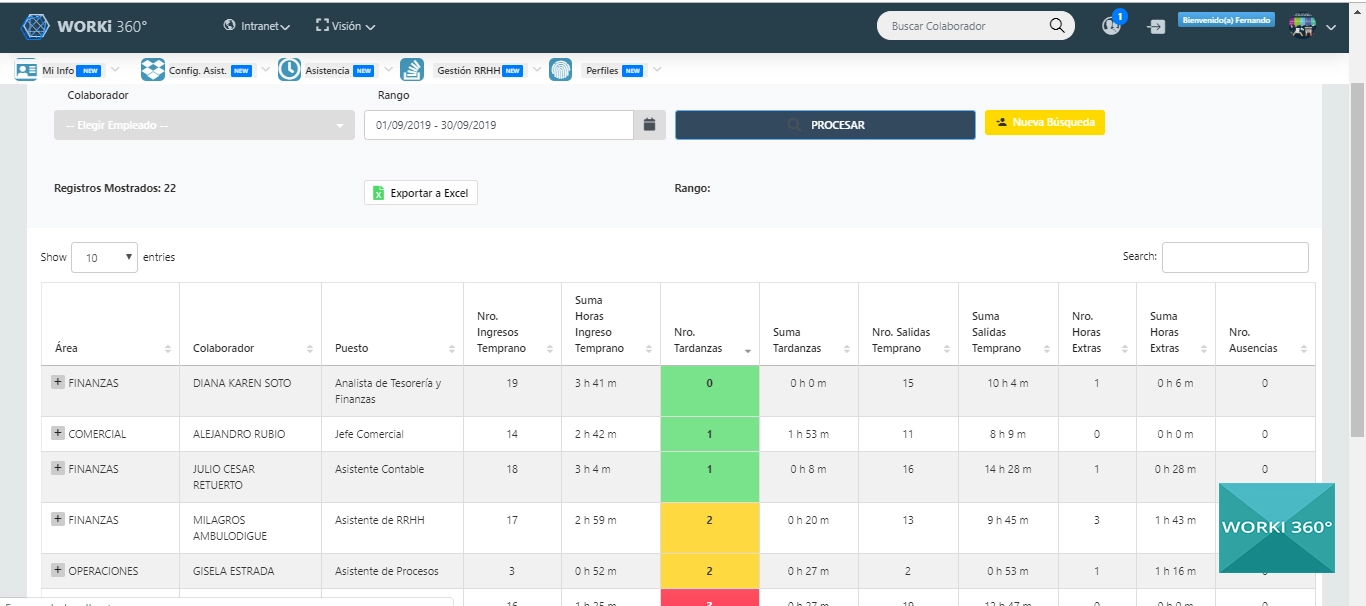

WORKI 360, con su plataforma integral de gestión y firma digital, se presenta como un aliado estratégico para empresas que desean implementar estas ventajas, brindando seguridad, cumplimiento normativo y eficiencia operativa en un solo ecosistema digital.