Índice del contenido

¿Cuáles son los principales riesgos de seguridad asociados al uso de firmas digitales?

La adopción de una plataforma virtual de firma digital trae consigo enormes beneficios en términos de agilidad, reducción de costos y cumplimiento normativo. Sin embargo, del mismo modo que potencia los procesos, introduce nuevos vectores de riesgo que todo director de Recursos Humanos y Tecnología debe evaluar cuidadosamente para garantizar la protección de la información, la confidencialidad de las transacciones y la reputación corporativa. A continuación, se detallan los riesgos más relevantes, con ejemplos y buenas prácticas de mitigación:

1. Suplantación de identidad y acceso no autorizado

1.1. Robo de credenciales: Si un atacante logra obtener las credenciales de un usuario (usuario/contraseña, OTP, token), puede firmar documentos en su nombre sin que el titular lo sepa.

1.2. Phishing dirigida: Correos electrónicos falsos que simulan provenir de la plataforma de firma, solicitando al usuario que ingrese sus credenciales o que descargue un token malicioso.

1.3. Mitigación:

• Implementar autenticación multifactor (MFA) robusta, combinando factores “lo que sabes” (password), “lo que tienes” (token hardware, certificado en USB) y “lo que eres” (biometría facial o huella).

• Monitorizar accesos anómalos (IP, dispositivos nuevos) mediante sistemas de detección de intrusiones (IDS/IPS) y SIEM.

• Capacitación continua de usuarios sobre reconocimiento de correos fraudulentos y simulacros de phishing internos.

2. Integridad y alteración de documentos

2.1. Modificación post-firma: Sin controles adecuados, un atacante puede interceptar el documento firmado y reemplazarlo o alterarlo antes de su almacenamiento definitivo.

2.2. Fallas en la validación de hash: La plataforma debe generar y verificar correctamente el hash criptográfico del documento; de lo contrario, no detectará cambios sutiles.

2.3. Mitigación:

• Adoptar estándares criptográficos (SHA-256, SHA-3) certificados por entidades de confianza.

• Hacer uso de sellos de tiempo (timestamping) que vinculen la firma digital con un instante probado ante una Autoridad de Sellado.

• Auditorías periódicas de integridad de repositorios y comprobación de hashes.

3. Vulnerabilidades en la plataforma y supply-chain

3.1. Errores de software: Bugs o configuraciones incorrectas en la propia solución pueden dar lugar a bypass de controles de autenticación o cifrado débil.

3.2. Dependencia de terceros: Bibliotecas o servicios de terceros (CA, servicios de notaría digital) pueden verse comprometidos y, por ende, contagiar de riesgo a toda la plataforma.

3.3. Mitigación:

• Elegir proveedores con certificaciones de seguridad (ISO 27001, SOC 2 Type II).

• Revisar y actualizar regularmente parches de seguridad; establecer procesos claros de gestión de versiones.

• Realizar pruebas de penetración (pentests) y revisiones de código externo antes de cada release.

4. Confidencialidad y fuga de información

4.1. Exposición de metadatos: Firmar documentos puede dejar huellas en logs, historial o metadatos que revelan información sensible sobre los procesos internos.

4.2. Almacenamiento inseguro: Si los repositorios (locales o en nube) no cifran correctamente en reposo, un atacante con acceso físico o lógico podría extraer los documentos íntegros.

4.3. Mitigación:

• Cifrado en tránsito (TLS 1.2+ obligatorio) y en reposo (AES-256).

• Gestión de logs centralizada con retención mínima y protección de accesos.

• Políticas de clasificación de documentos y control de DLP (Data Loss Prevention).

5. No repudio y disputas legales

5.1. Falta de evidencia: Si la plataforma no almacena de manera completa la prueba del acto de firma (metadatos, IP, timestamp, certificado), ante una disputa el usuario podría negar haber firmado.

5.2. Normativas contradictorias: Variaciones en la regulación local o falta de reconocimiento legal de ciertos tipos de firma (simple vs. avanzada vs. cualificada).

5.3. Mitigación:

• Implementar registro forense completo: bitácoras de auditoría inmutables, sellos de tiempo, certificados cualificados cuando aplique.

• Validar el cumplimiento eIDAS (Europa), ESIGN/ UETA (EE. UU.), o la normativa local aplicable y asesoría legal especializada.

6. Disponibilidad y continuidad de servicio

6.1. Ataques DDoS: Un ataque de denegación de servicio puede paralizar la capacidad de firmar y, por ende, bloquear procesos críticos (contratos, órdenes de compra).

6.2. Dependencia de la nube: Falta de un plan de recuperación ante desastres en caso de caída de la infraestructura pública.

6.3. Mitigación:

• Implementar redes de distribución (CDN), balanceadores y servicios de mitigación DDoS.

• Plan de Continuidad del Negocio (BCP) y de Recuperación ante Desastres (DRP) con réplicas en múltiples zonas/regiones.

Conclusión y recomendaciones finales

La gestión proactiva de riesgos en una plataforma de firma digital es clave para garantizar tanto la confianza de los usuarios internos y externos como el cumplimiento legal y la integridad operacional. Un enfoque integral combina tecnología (cifrado, MFA, sellos de tiempo), procesos (auditorías, pentests, formación) y personas (conciencia de seguridad, roles y responsabilidades claras). De esta manera, la firma digital deja de ser un posible vector de ataque para convertirse en un activo estratégico que impulsa la transformación digital y la sostenibilidad de la organización.

¿Cómo se integra una plataforma de firma digital con sistemas de gestión documental existentes?

Integrar una solución de firma digital con su sistema de gestión documental (SGD) no solo optimiza el flujo de trabajo, sino que garantiza una experiencia de usuario fluida y un control centralizado de todos los artefactos del ciclo de vida del documento. A continuación, se presenta un enfoque estructurado, combinando narrativas empresariales con elementos técnicos, para ilustrar cómo llevar a cabo esta integración de forma efectiva y segura. 1. Diagnóstico del entorno actual Antes de emprender cualquier proyecto de integración, es vital comprender el ecosistema documental existente. Imagine a Mariana, directora de Tecnología en una corporación multinacional, encargada de digitalizar y agilizar la firma de contratos de proveedores. Al iniciar, Mariana: Mapea los repositorios documentales: Identifica si usan SharePoint, Alfresco, Documentum u otro SGD. Revisa flujos y permisos: Analiza quién crea, revisa, aprueba y archiva cada documento. Catalogación de formatos: Verifica si trabajan con PDF, Word, imágenes escaneadas u otros formatos. Definición de estándares de metadatos: Comprende cómo se etiquetan y clasifican los documentos para facilitar búsquedas y autorizaciones. Este diagnóstico le permite diseñar una estrategia de integración alineada con procesos y roles ya existentes, evitando solapamientos o cuellos de botella. 2. Selección de la arquitectura de integración Existen tres patrones principales: Integración directa API-to-API La plataforma de firma digital expone RESTful APIs que el SGD consume directamente. Ideal para organizaciones con equipos de desarrollo interno que pueden adaptar conectores a medida. Permite un control granular de cada llamada: carga de documento, solicitud de firma, consulta de estado y descarga post-firma. Middleware o Bus de Servicios Empresariales (ESB) Se introduce un componente intermedio que orquesta llamadas entre SGD y firma digital. Facilita transformaciones de datos (por ejemplo, convertir .docx a PDF antes de firmar). Centraliza lógica de negocio y enrutamiento, ideal para entornos con múltiples sistemas que necesitan firma. Conectores o Plugins nativos El proveedor de firma digital ofrece un módulo preconstruido para el SGD específico (por ejemplo, un add-in de SharePoint). Minimiza el esfuerzo de desarrollo, reduce tiempos de implementación y democratiza la adopción. Puede tener limitaciones de personalización, pero garantiza soporte oficial y actualizaciones automáticas. La selección depende de la madurez tecnológica, el presupuesto y la necesidad de adaptar procesos complejos. Mariana, con un equipo de TI robusto, optó por un middleware ligero que le permitió unificar todos los flujos con un solo punto de control. 3. Flujo de trabajo integrado: pasos clave Una vez definida la arquitectura, se diseñan los pasos operativos: Invocación de firma desde el SGD El usuario, desde la interfaz del SGD, selecciona el documento y hace clic en “Enviar a firma”. El sistema construye una llamada API (o mensaje ESB) que incluye metadatos: identificador único, tipo de documento, roles de firmantes y orden de firma. El middleware traduce la petición y la envía a la plataforma de firma digital con credenciales seguras. Envío de notificaciones y tracking La plataforma de firma envía correos o SMS automáticos a los firmantes, con enlace seguro al documento. A medida que cada firmante completa su firma, se envía un webhook (o callback) al middleware/SBD que actualiza el estado en tiempo real en el SGD. Los gerentes y auditores pueden consultar un dashboard dentro del SGD con métricas de envío, lectura y firma, evitando entrar a múltiples sistemas. Validación y descarga del documento firmado Una vez completado el proceso, la plataforma de firma adjunta metadatos forenses (timestamp, IP, certificado) y genera un PDF final. El middleware recupera el PDF y lo deposita en la carpeta o repositorio correspondiente del SGD, marcándolo como “Firmado” y notificando al equipo involucrado. Se generan versiones automáticas para auditoría, manteniendo tanto el documento pre-firma como el post-firma, rastreables en todo momento. 4. Gestión de metadatos y seguridad La integración debe preservar y enriquecer la información documental: Metadatos clave: Número de contrato, fecha de firma, autor, roles de firmante, nivel de confidencialidad y expiración de validez. Cifrado y acceso: El tránsito de datos entre SGD, middleware y plataforma de firma usa TLS 1.2+, mientras que el almacenamiento en reposo aplica AES-256 en ambos sistemas. Control de accesos: Se mantienen las políticas RBAC originales del SGD; la firma digital autentica la identidad de cada responsable, pero no pisa las reglas de permisos internas. Estas prácticas aseguran que la trazabilidad y el cumplimiento normativo no se vean comprometidos, y que cada documento conservado respete la clasificación corporativa inicial. 5. Pruebas y ajustes de flujos Antes del despliegue en producción, Mariana diseñó un plan de pruebas riguroso: Casos de uso básicos: Envío de un contrato a un solo firmante, firma en móvil, cancelación de solicitud. Flujos complejos: Múltiples firmantes en serie y en paralelo, reenvío tras expiración, reactivación de solicitudes caducadas. Pruebas de volumen: Envío masivo de 500 documentos simultáneos para validar escalabilidad y latencia. Simulación de errores: Caídas temporales de la plataforma de firma, fallos de red, expiración de certificados. Cada fallo detectado llevó a ajustes en el middleware: reintentos automáticos, colas de mensajes y alertas de SLA para administradores. Gracias a esta fase, el lanzamiento en vivo se realizó sin contratiempos significativos. 6. Capacitación y adopción organizacional La tecnología, por sí sola, no garantiza el éxito. Mariana organizó: Talleres hands-on donde los equipos legales y de compras practicaron el envío y la firma de documentos. Guías rápidas y vídeos tutoriales accesibles desde la intranet del SGD. Soporte 24×7 durante el primer mes de operación, con respuesta en menos de 30 minutos para incidentes críticos. Estos esfuerzos de cambio cultural resultaron en un 85 % de adopción a la semana de lanzamiento, reduciendo el 70 % de las consultas al service desk. 7. Monitoreo continuo y mejora iterativa La integración no termina con el go-live. Mariana estableció: KPIs de integración: Tiempo promedio de firma, porcentaje de documentos firmados a primera notificación, número de incidencias técnicas. Revisiones trimestrales: Analizar cuellos de botella, adaptar nuevos endpoints de API y evaluar la adopción de nuevas funcionalidades (firma biométrica, autenticación vía blockchain). Feedback loop: Canal de comunicación directa entre usuarios finales, equipo de TI y proveedor de firma digital para priorizar mejoras. Este enfoque de mejora continua mantiene la infraestructura alineada con la evolución de la organización y las regulaciones cambiantes. Conclusión La integración de una plataforma virtual de firma digital con sistemas de gestión documental existentes es un proyecto estratégico que, bien ejecutado, acelera ciclos de negocio, reduce riesgos y potencia la visibilidad de los procesos. Al combinar un diagnóstico inicial profundo, una arquitectura de integración adecuada, flujos operativos claros, sólidas medidas de seguridad y un plan de adopción centrado en el usuario, su organización podrá transformar radicalmente la forma en que firma y almacena documentos críticos, elevando la eficiencia y el cumplimiento normativo en cada paso del ciclo de vida documental.

¿Qué métricas de performance (latencia, velocidad de firma) reporta?

Para un director de Recursos Humanos y Tecnología, entender las métricas de performance de una plataforma de firma digital es esencial para garantizar que los procesos de firma se ejecuten con la agilidad necesaria y sin cuellos de botella. A continuación, exploraremos en detalle las principales métricas de latencia y velocidad de firma, ejemplificadas con casos reales, y presentaremos buenas prácticas para monitorizar y optimizar cada indicador. 1. Latencia de respuesta end-to-end 1.1. Definición: Tiempo transcurrido desde que un usuario hace clic en “Enviar a firma” hasta que recibe la confirmación de recepción de la solicitud por parte de la plataforma. 1.2. Importancia: Una latencia baja (generalmente inferior a 200 ms en regiones con buena conectividad) mejora la satisfacción del usuario y evita interrupciones en flujos críticos, como aprobaciones de nómina o contratos de alta urgencia. 1.3. Cómo se mide: • Ping de API: Pruebas periódicas (cada minuto) que envían una petición dummy y calculan el RTT (round-trip time). • Synthetic Transactions: Usuarios virtuales que simulan un envío de firma completo, midiendo desde la interfaz hasta el backend. 1.4. Caso práctico: Carlos, gerente de TI en una consultora global, notó picos de latencia de hasta 600 ms en horas punta. Tras analizar los logs, optimizó la configuración de su CDN y habilitó un punto de presencia regional, reduciendo la latencia promedio a 180 ms. 2. Tiempo de procesamiento de firma 2.1. Definición: Duración desde que la plataforma valida el documento (hashing, comprobación de certificado) hasta que genera el PDF firmado y lo almacena en el repositorio. 2.2. Importancia: Mide la capacidad de procesamiento interno de la solución; valores típicos oscilan entre 300 ms y 2 s según la complejidad del documento y el tipo de firma (simple vs. cualificada). 2.3. Cómo se mide: • Logs de backend: Timestamps de entrada y salida en cada microservicio (hashing, estampado de tiempo, sellado de certificación). • Métricas APM (Application Performance Management): Herramientas como New Relic o Dynatrace que trazan transacciones end-to-end. 2.4. Recomendación: Para documentos voluminosos (> 10 MB) o con múltiples firmas, conviene implementar “firma en lote” o dividir el proceso en micro-flujos paralelos, evitando que un solo proceso impida la firma de otros documentos. 3. Velocidad de firma por documento 3.1. Definición: Tiempo promedio que tarda un usuario en abrir la ventana de firma, revisar el documento y completar la acción (click o biometría). 3.2. Importancia: Incide directamente en la adopción. Si el flujo de firma manual es engorroso o lento (> 30 s por página), los colaboradores tenderán a buscar atajos o revertir al papel. 3.3. Cómo se mide: • Front-end analytics: Integrar Google Analytics o Mixpanel para medir la duración desde la carga de la página hasta el evento “Firma completada”. • Encuestas NPS internas: Feedback cualitativo que complementa los datos cuantitativos. 3.4. Mejora continua: Simplificar la interfaz eliminando pasos innecesarios, habilitar “firma rápida” para documentos recurrentes y ofrecer previsualización previa a la firma que cargue en paralelo. 4. Throughput y concurrencia 4.1. Definición: Número de documentos firmados por segundo o por minuto que la plataforma puede gestionar sin degradar el servicio. 4.2. Importancia: Vital en picos de demanda —por ejemplo, cierre de fin de mes, generación masiva de contratos— donde se envían cientos o miles de solicitudes simultáneas. 4.3. Cómo se mide: • Stress Tests: Herramientas como JMeter o Gatling que simulan cientos de usuarios concurrentes. • Métricas en tiempo real: Panel de control que muestre solicitudes por segundo, uso de CPU y memoria de cada microservicio. 4.4. Caso de éxito: Una fintech regional alcanzó un throughput de 450 firmas/segundo tras escalar horizontalmente los nodos de procesamiento y desacoplar la base de datos de transacciones de la de almacenamiento de documentos. 5. Disponibilidad (Uptime) y SLA 5.1. Definición: Porcentaje de tiempo en que la plataforma está operativa y accesible. Un SLA típico para soluciones SaaS de misión crítica es 99,9 % (equivalente a < 8,8 h de inactividad anual). 5.2. Importancia: Cada minuto de caída puede suponer retrasos en contratos, multas regulatorias o pérdida de confianza. 5.3. Cómo se mide: • Monitoreo de health checks: Pings periódicos a endpoints clave y alertas automáticas cuando un umbral es superado. • Reportes de downtime: Registro de incidentes, duración y causa raíz (RCAs), compartidos trimestralmente con el equipo directivo. 5.4. Estrategias de resiliencia: Multi–zona en la nube, failover automático y réplicas en caliente para minimizar el RTO (Recovery Time Objective). 6. Tasa de error y tasa de retry 6.1. Definición: Porcentaje de transacciones que fallan al primer intento (error 4xx, 5xx) y son reintentadas automáticamente. 6.2. Importancia: Un alto porcentaje (> 2 %) indica problemas de conectividad, configuración o capacidad insuficiente. 6.3. Cómo se mide: • Logs de API Gateway: Contabilizar errores por código HTTP y endpoint. • Alertas escalonadas: Notificaciones al equipo de operaciones si la tasa de error supera cierto umbral en un periodo corto. 6.4. Mitigación: Implementar patrones de retry exponencial y circuit breakers para evitar sobrecargar servicios caídos. 7. Latencia percibida vs. latencia real 7.1. Definición: Diferencia entre la latencia medida técnicamente y la que realmente experimenta el usuario en su dispositivo (influida por la velocidad de internet, dispositivo y carga de la interfaz). 7.2. Cómo se mide: • Real User Monitoring (RUM): Scripts que recogen métricas desde navegadores o aplicaciones móviles de usuarios reales. 7.3. Optimización: Minimizar assets pesados (fuentes, scripts), emplear lazy loading y usar técnicas de compresión de texto (GZIP) y de imágenes. Conclusión Monitorear y optimizar estas métricas de performance —latencia end-to-end, tiempo de procesamiento, velocidad de firma, throughput, disponibilidad y tasa de errores— no es solo una tarea técnica, sino un factor estratégico que impacta directamente en la productividad, adopción del usuario y cumplimiento de SLAs internos. Implantar una cultura de observabilidad y mejora continua, apoyada en herramientas APM, RUM y stress testing periódico, permitirá a la organización mantener un servicio de firma digital ágil, seguro y alineado con las necesidades del negocio.

¿La plataforma permite flujos de trabajo de firma multi-etapa o colaborativa?

En el entorno actual de alta colaboración y procesos complejos, la capacidad de una plataforma virtual de firma digital para orquestar flujos de trabajo de firma multi-etapa o colaborativa se convierte en un factor decisivo para acelerar aprobaciones, garantizar control de calidad y mantener la visibilidad total en cada paso. A continuación, exploraremos en detalle cómo diseñar, configurar y optimizar estos flujos, ilustrándolo con el caso de “GlobalFin”, una empresa ficticia de servicios financieros que transformó su proceso de emisión de contratos de crédito gracias a la firma colaborativa. 1. Definición y beneficios de los flujos multi-etapa 1.1. Qué son: Un flujo de firma multi-etapa es aquel en el que un documento pasa por varias fases de aprobación y firma, ya sea en serie (cada firmante firma tras el paso anterior) o en paralelo (varios firmantes pueden firmar simultáneamente). 1.2. Beneficios clave: Visibilidad y trazabilidad: Se registra cada acción en un timeline detallado con usuarios, timestamp y comentarios. Control de calidad: Permite revisiones iterativas de borradores antes de la firma final. Cumplimiento normativo: Ajusta el flujo a políticas internas (por ejemplo, supervisión legal antes de la firma ejecutiva). Eficiencia operativa: Reduce ciclos de revisión y evita cuellos de botella al dirigir cada tarea de firma al responsable apropiado. 2. Arquitectura del flujo colaborativo Para GlobalFin, el proceso de firma de contratos de crédito implicaba cuatro roles: Ejecutivo de Cuenta, Analista de Riesgo, Departamento Legal y Director General. La plataforma soportaba dos patrones de flujo: En serie (secuencial): El contrato pasa del Ejecutivo al Analista, luego al área Legal y finalmente al Director, garantizando una aprobación escalonada. En paralelo (concurrente): En ciertos casos urgentes, el Analista y el área Legal recibían simultáneamente el documento tras el Ejecutivo, acortando los tiempos de espera. La plataforma de firma digital se integró vía API con el sistema de workflow corporativo, de modo que cada estado del flujo (pendiente, en revisión, firmado) se reflejaba instantáneamente en el dashboard de gestión de procesos, y las tareas de firma se distribuían automáticamente según reglas de negocio configurables. 3. Configuración de reglas y roles 3.1. Roles y permisos: Cada usuario recibe un perfil con permisos específicos: Firmante Obligatorio: Debe firmar o rechazar para avanzar el flujo. Firmante Opcional: Puede firmar de forma voluntaria, pero su firma no bloquea el avance. Revisor: Solo comenta o solicita cambios, no firma. 3.2. Condiciones de salto: Regla para omitir etapas si se cumple cierta condición (por ejemplo, crédito menor a X monto no requiere aprobación del Director). 3.3. Notificaciones inteligentes: Mensajes automáticos personalizados que informan al siguiente responsable, con enlaces directos al documento, fecha límite y nivel de prioridad. Esta granularidad aportó a GlobalFin la posibilidad de diseñar más de 15 variantes de flujo según tipo de contrato, monto y región, todo sin escribir código, gracias a un editor visual de flujos basado en “drag & drop”. 4. Experiencia del usuario y colaboración en tiempo real 4.1. Comentarios y anotaciones: Mientras esperan firma de otro departamento, los usuarios pueden añadir comentarios en línea, resaltar cláusulas y sugerir ediciones, todo documentado en un hilo colaborativo. 4.2. Edición simultánea controlada: Si el departamento Legal realiza cambios al contrato, la plataforma notifica al resto y congela momentáneamente el flujo para evitar firmas sobre versiones obsoletas. 4.3. Vista de progreso: Un tablero central muestra en porcentaje y con iconos de estado cada etapa completada, facilitando reuniones de seguimiento semanal. GlobalFin organizó sesiones de entrenamiento donde los usuarios compartían su pantalla para resolver dudas en vivo, logrando una curva de adopción del 90 % en dos semanas. 5. Integración con otras herramientas de colaboración La plataforma se conectó con Microsoft Teams y Slack mediante webhooks, de modo que: Alertas en canal específico: Cuando un documento ingresa a la etapa de Legal, se publica un mensaje en el canal #legal-contratos. Acción rápida: Desde la notificación en Teams, el analista de riesgo accede al documento con un solo clic y firma sin cambiar de aplicación. Registro de actividad: Cada interacción queda registrada en el expediente digital del contrato en el SGD, manteniendo la trazabilidad centralizada. Este esquema híbrido de notificaciones redujo en un 40 % el tiempo de respuesta de los usuarios, al eliminar pasos manuales de revisión de correo electrónico. 6. Monitorización y analítica de flujos 6.1. KPIs de flujo: GlobalFin definió indicadores como: Tiempo promedio por etapa (e.g., 1.2 días para Legal, 0.5 días para Director). Porcentaje de etapas cumplidas en SLA (meta del 98 %). Documentos bloqueados: Número de flujos estancados > 3 días. 6.2. Alertas proactivas: Si una etapa supera el SLA interno, se dispara una alarma al manager correspondiente. 6.3. Reporting ejecutivo: Informes semanales que grafican tiempos de ciclo completos y puntos de mejora, exportables a PDF o Excel. Gracias a este nivel de compromiso analítico, el equipo Directivo de GlobalFin ajustó políticas internas y logró reducir el ciclo total de aprobación de 7 a 3,8 días en tres meses. 7. Buenas prácticas para flujos multi-etapa Documentar cada proceso antes de automatizarlo, involucrando a todos los stakeholders. Mantener los flujos simples: evitar etapas innecesarias que retrasen el avance. Establecer SLAs claros y revisarlos periódicamente. Capacitar continuamente a los usuarios en nuevas funcionalidades colaborativas. Revisar y actualizar permisos con cada cambio organizacional para evitar cuellos de botella. Conclusión Los flujos de trabajo multi-etapa o colaborativos transforman la firma digital de una acción aislada a un proceso estratégico que impulsa la agilidad, la transparencia y la calidad de los documentos críticos. Al apoyar tanto flujos secuenciales como paralelos, integrarse con herramientas cotidianas de colaboración, ofrecer analítica avanzada y permitir configuraciones sin código, la plataforma se convierte en un catalizador de la innovación en la gestión de firmas. Siguiendo las buenas prácticas descritas y aprendiendo de casos como GlobalFin, su organización podrá diseñar procesos de firma robustos, responsivos y alineados con las necesidades de un entorno de negocio cada vez más dinámico.

¿Qué opciones de almacenamiento (nube pública, privada, híbrida) ofrece?

En un entorno donde la seguridad, la flexibilidad y el cumplimiento normativo convergen, la elección del modelo de almacenamiento para una plataforma virtual de firma digital se vuelve crítica. Para un director de Recursos Humanos y Tecnología, entender las diferencias y beneficios de cada opción—nube pública, nube privada e híbrida—es esencial para alinear la solución con la estrategia de gobernanza de datos y los objetivos de negocio. A continuación, exploramos cada modalidad, ilustrándolo con el caso de “TecnoSalud”, una compañía del sector sanitario que debió balancear exigencias regulatorias con picos estacionales de demanda.

1. Nube pública: escalabilidad y economía de escala

La nube pública se basa en infraestructuras compartidas de proveedores como AWS, Azure o Google Cloud. Sus ventajas principales incluyen:

Costos variables y pay-per-use: Se paga únicamente por el almacenamiento y transferencia efectivamente utilizados, sin inversión inicial en hardware.

Escalabilidad bajo demanda: Ajuste automático de capacidad en función de picos, perfecto para procesos masivos de firma en períodos de alta actividad.

Alta disponibilidad global: Réplicas multizona y distribución geográfica que garantizan redundancia y baja latencia en cualquier región.

No obstante, presenta desafíos:

Menor control físico sobre los datos, lo que genera inquietudes de cumplimiento (RGPD, HIPAA, Ley de Protección de Datos Personales).

Riesgo de “noisy neighbor”: En entornos muy compartidos, un pico de otro cliente podría afectar el rendimiento.

TecnoSalud utilizó nube pública para su entorno de pruebas y firmas masivas de baja criticidad, beneficiándose de rápidos despliegues y sin comprometer datos sensibles.

2. Nube privada: control y cumplimiento

La nube privada se implementa sobre infraestructura dedicada exclusivamente a la organización, ya sea en un CPD propio o en un entorno “colocation”. Sus atributos son:

Control total de hardware y red: Ideal para datos confidenciales (expedientes clínicos, contratos de empleo, información salarial).

Cumplimiento regulatorio garantizado: Facilita auditorías internas y externas, ya que todo el stack es gestionado bajo políticas corporativas.

Personalización de seguridad: Firewalls, IDS/IPS y segmentación de red configurados a medida de los estándares internos.

Sin embargo, implica:

Costos fijos elevados: Adquisición y mantenimiento de servidores, licencias de software y personal especializado.

Escalabilidad limitada: Aumentar capacidad requiere aprovisionamiento físico, con tiempos y costes asociados.

TecnoSalud destinó su nube privada para la plataforma de firma de documentos clínicos, donde los contratos y consentimientos de pacientes demandaban máximo nivel de confidencialidad y auditabilidad.

3. Nube híbrida: lo mejor de ambos mundos

El modelo híbrido combina nube pública y privada, permitiendo ubicar cargas de trabajo según criticidad. Sus ventajas son:

Flexibilidad: Datos altamente sensibles permanecen en nube privada, mientras que el resto de volúmenes de firma, respaldos o entornos de test se gestionan en nube pública.

Optimización de costes: Se aprovechan los precios variables de la nube pública sin sacrificar el control sobre datos críticos.

Estrategia “burst to cloud”: En picos de demanda, la plataforma puede “explotar” su capacidad privada y rebotar trabajos en la pública para atender cargas extraordinarias.

Los principales retos son:

Complejidad operativa: Requiere orquestación de redes y políticas de seguridad coherentes en ambos entornos.

Integración de identidades y cifrado: Debe garantizarse que los mismos certificados y claves de cifrado se reconozcan en ambos ambientes.

Para gestionar esta complejidad, TecnoSalud implementó un SD-WAN que unificó conexiones seguras y desplegó un gateway de cifrado que sincroniza claves entre nubes, permitiendo un burst controlado a AWS durante los cierres trimestrales sin violar ninguna política interna.

4. Criterios de selección y gobernanza de datos

Al definir el modelo de almacenamiento, se recomienda evaluar:

Sensibilidad de la información: Identificar qué documentos exigen nivel de protección “cualificado” (eIDAS) o “HIPAA-compliant”.

Regulaciones aplicables: Geolocalizar datos para cumplir con leyes de residencia y soberanía.

Patrón de uso y estacionalidad: Prever picos de firma masiva y definir mecanismos “burst to cloud”.

Costos totales: Balancear CAPEX vs. OPEX, considerando backups y recuperación ante desastres.

Mapa de riesgos: Incluir análisis de amenazas específicas a la infraestructura pública (DDoS en proveedor), privada (fallo de hardware) y mixta.

5. Buenas prácticas de implementación

Cifrado extremo a extremo: TLS 1.3 en tránsito y AES-256 en reposo, con gestión de claves en HSM certificadas.

Segmentación lógica: Separar entornos de producción, pruebas y desarrollo en VPC o VLAN independientes.

Auditorías automatizadas: Herramientas de compliance y escaneo continuo (CIS benchmarks, Azure Security Center, AWS Config).

Backup y DRP: Políticas RTO/RPO definidas, con réplicas en diferentes regiones y recuperación automatizada.

Monitorización centralizada: SIEM unificado que recoja logs de ambos entornos, permitiendo detección de anomalías y reporting ejecutivo.

6. Caso de éxito: TecnoSalud

Tras implementar un modelo híbrido, TecnoSalud logró:

Reducción del 35 % en costos de almacenamiento al migrar entornos no críticos a nube pública.

Cero incidentes de cumplimiento en auditorías RGPD y HIPAA durante dos años consecutivos.

Escalabilidad automática en cierres de mes, gestionando un aumento del 500 % en volumen de firmas sin agregar infraestructura.

Visibilidad consolidada en un único panel de control, con métricas de uso, costos y seguridad.

Conclusión

Seleccionar entre nube pública, privada o híbrida para almacenar su plataforma de firma digital no es una decisión tecnológica aislada, sino una palanca estratégica que influye en la seguridad, la eficiencia de costes y el cumplimiento normativo. Al comprender las características de cada modelo, adoptar buenas prácticas de cifrado, segmentación y monitorización, y apoyarse en casos reales—como el de TecnoSalud—su organización podrá diseñar una arquitectura de almacenamiento que escale con demanda, proteja datos sensibles y se alinee con la visión de transformación digital corporativa

¿Cómo gestiona el proveedor la escalabilidad ante picos de carga?

En un mundo donde los ritmos de negocio pueden cambiar drásticamente de un minuto a otro—por ejemplo, en campañas de fin de mes, cierres fiscales o lanzamientos de productos—asegurar que la plataforma de firma digital mantenga su rendimiento y disponibilidad es una prioridad estratégica. A continuación, desglosamos cómo un proveedor de primer nivel aborda la escalabilidad ante picos de carga, combinando prácticas de arquitectura cloud, DevOps y monitoreo inteligente.

1. Diseño cloud–nativo y arquitectura distribuida

1.1. Microservicios desacoplados: En lugar de una aplicación monolítica que escala toda de una pieza, cada funcionalidad (hashing, validación de certificados, generación de PDF, notificaciones) corre en contenedores independientes. Esto permite escalar únicamente el componente que más demanda reciba—por ejemplo, el motor de PDF durante envíos masivos—sin desperdiciar recursos.

1.2. Orquestación con Kubernetes: Plataformas como AWS EKS, Azure AKS o Google GKE gestionan de forma automática el ciclo de vida de los contenedores, lanzando nuevas instancias cuando la CPU o la memoria superan un umbral definido (por ejemplo, 70%) y retirándolas cuando la demanda disminuye.

1.3. Balanceo de carga inteligente: Gateways de API distribuyen el tráfico entre múltiples pods o máquinas virtuales en distintas zonas geográficas, garantizando baja latencia y tolerancia a fallos regionales. En momentos de alta concurrente—como un correo corporativo masivo—el sistema reparte la carga equitativamente y evita saturaciones.

2. Autoescalado reactivo y predictivo

2.1. Auto Scaling Groups: En infraestructuras IaaS, se configuran grupos de instancias que se replican automáticamente según reglas predefinidas (por ejemplo, “añadir dos instancias adicionales cuando la latencia de la cola de mensajes supere 200 ms durante más de 5 minutos”).

2.2. Predictive Scaling: Gracias a machine learning, el sistema analiza patrones históricos (días de pago, cierres trimestrales) y ajusta la capacidad antes de que se produzca el pico, minimizando la latencia y el riesgo de cuellos de botella.

2.3. Burst Capacity: Se habilita un “modo estallido” que permite consumir recursos extra en nube pública fuera de la infraestructura principal—ideal para organizaciones que mantienen un modelo híbrido y no quieren sobredimensionar su nube privada.

3. Colas de mensajes y backpressure

3.1. Mensajería asincrónica: Componentes críticos se comunican mediante sistemas de colas (RabbitMQ, Apache Kafka), que actúan como “buffer” natural en picos de envío. Si el sistema de firma se ve saturado, las solicitudes se acumulan en la cola y se procesan a medida que se liberan recursos.

3.2. Políticas de prioridad: Diferenciar entre flujos urgentes (por ejemplo, firma de nóminas) y secundaria (archivos históricos), permitiendo que la plataforma procese primero lo que impacta directamente al negocio.

3.3. Backpressure control: Cuando la cola supera un tamaño crítico, la plataforma envía retroalimentación al canal de origen (middleware o integraciones API), indicándole que desacelere envíos y evitando desbordamientos o Timeouts masivos.

4. Optimización de recursos y caching inteligente

4.1. Cache de plantillas y certificados: Guardar en memoria (Redis, Memcached) las plantillas de documentos más recurrentes y los certificados de Autoridades de Certificación (CA) validados, reduciendo operaciones de I/O y cálculos repetitivos.

4.2. Chunking de documentos: Para archivos de gran tamaño o con múltiples firmas, se fragmenta el procesamiento en “trozos” que corren en paralelo, disminuyendo el tiempo total de firma y evitando bloqueos de memoria.

4.3. Compresión dinámica: Antes de enviar y almacenar documentos, se aplica compresión con algoritmos ligeros (GZIP, Brotli) que reducen el ancho de banda requerido y aceleran las transferencias durante picos de red.

5. Monitorización en tiempo real y alertas proactivas

5.1. Dashboards centralizados: Herramientas como Grafana o Datadog muestran métricas clave (uso de CPU, memoria, cantidad de peticiones por segundo, tamaño de colas) en paneles que el equipo de operaciones y los managers pueden consultar en cualquier momento.

5.2. Alertas basadas en SLOs: Más allá de simples umbrales de infraestructura, el proveedor define objetivos de nivel de servicio (SLO) para latencia end-to-end y tasa de errores. Si un SLO se incumple, se disparan notificaciones a canales como Slack o Teams, y se inicia un proceso de escalamiento de incidentes.

5.3. Tracing distribuido: Con OpenTelemetry o Jaeger, cada solicitud se marca con un identificador único desde el frontend hasta el almacén de documentos, permitiendo detectar rápidamente qué microservicio genera el cuello de botella.

6. Pruebas de estrés y validación continua

6.1. Chaos Engineering: Metodologías como las de Netflix usan inyección de fallos (apagado de nodos, latencias artificiales) en entornos de preproducción para verificar que los mecanismos de escalado y resiliencia funcionan correctamente.

6.2. Stress Tests programados: En ventanas de mantenimiento, se lanzan simulaciones de carga realista (miles de usuarios concurrentes firmando simultáneamente) usando herramientas como Gatling o JMeter, permitiendo ajustar parámetros de autoescalado.

6.3. Revisión post-mortem: Tras cada prueba o incidente en producción, se documentan las causas raíz, se analizan los datos de escalado y se ajustan los playbooks de DevOps para mejorar la respuesta en futuros picos.

7. Casos reales y resultados medibles

Para ilustrar el impacto, consideremos a InnovaRetail, un grupo de venta online que experimenta un aumento de 800% en firmas de términos y condiciones durante Black Friday:

Antes de optimizar: El sistema llegó a rechazar 15% de peticiones por timeout y tuvo picos de latencia de hasta 5 segundos.

Después de implementar autoescalado predictivo y colas priorizadas: La tasa de error cayó a 0.5% y la latencia máxima se redujo a 350 ms, manteniendo una experiencia uniforme incluso con 10.000 solicitudes simultáneas.

Además, el equipo de arquitectura de InnovaRetail obtuvo un ahorro en costes del 30%, al pagar solo por los recursos que realmente necesitaba en cada momento.

Conclusión

Gestionar la escalabilidad ante picos de carga no es un lujo técnico, sino un elemento diferenciador que impacta directamente en la confianza de los usuarios, la continuidad del negocio y la eficiencia de costes. Al combinar una arquitectura cloud–nativa, autoescalado reactivo y predictivo, mensajería asincrónica, técnicas avanzadas de caching y una monitorización proactiva, el proveedor garantiza que la plataforma de firma digital responda de forma ágil y confiable a cualquier variación de demanda. Implementar estas prácticas permitirá a su organización mantener la agilidad operativa, evitar interrupciones críticas y escalar sin comprometer la calidad ni el presupuesto.

¿Qué mecanismos de confirmación de lectura y entrega incorpora?

Para un Director de Recursos Humanos y Tecnología, contar con mecanismos robustos de confirmación de lectura y entrega en una plataforma de firma digital no solo aporta transparencia, sino que refuerza la trazabilidad de los procesos y minimiza disputas internas o externas. A continuación, exploramos en detalle los principales métodos, ilustrados con ejemplos reales, y recomendamos buenas prácticas para garantizar que cada documento enviado y cada solicitud de firma quede registrada y verificada con absoluta certeza.

1. Confirmaciones automáticas por correo electrónico

1.1. Notificaciones de entrega (Delivery Receipts): Al enviar un documento para firma, el sistema genera automáticamente un correo al remitente confirmando que el mensaje ha sido entregado al servidor de correo del destinatario. Esto se distingue de la entrega al buzón: garantiza que el mail no haya sido rechazado ni marcado como spam.

1.2. Confirmaciones de lectura (Read Receipts): Cuando el destinatario abre el mensaje, un pixel invisible o un enlace personalizado activa una señal que regresa al servidor de la plataforma y notifica al remitente que el correo ha sido efectivamente abierto.

1.3. Buenas prácticas:

• Personalizar el asunto y remitente para evitar filtros de spam.

• Incluir un breve texto de previsualización con instrucción clara (“Haga clic en “Firmar documento” para iniciar el proceso”).

• Configurar un fallback mediante SMS o notificación push en caso de que el correo no sea abierto en un plazo definido.

2. Notificaciones push y SMS

2.1. Push Notifications en app móvil y web: Si la plataforma dispone de una aplicación o de un módulo web con sesión activa, las push notifications alertan de forma instantánea al usuario sobre un nuevo documento pendiente. Estas notificaciones suelen incluir un fragmento del asunto y un enlace directo a la pantalla de firma.

2.2. SMS o mensajes vía WhatsApp Business: Para garantizar cobertura incluso cuando el usuario no esté frente al ordenador, la plataforma envía un SMS o un mensaje de WhatsApp con un enlace acortado y seguro. La recepción y el click en el enlace pueden registrarse como confirmación de entrega y de interés inicial.

2.3. Buenas prácticas:

• Definir una prioridad clara: SMS para firmas urgentes (nóminas, contratos críticos) y push para documentos rutinarios.

• Garantizar políticas de consentimiento previas (GDPR) para enviar comunicaciones por canales alternativos.

3. Webhooks y callbacks para integraciones empresariales

3.1. Definición: Un webhook es un mecanismo que permite a la plataforma avisar a sistemas externos (ERP, CRM, BPM) cada vez que ocurre un evento relevante: entrega, lectura, firma, rechazo.

3.2. Cómo funciona:

• Se define una URL de callback en el sistema receptor.

• Al producirse el evento, la plataforma envía un POST con un payload estructurado (JSON) que incluye identificadores de documento, usuario, timestamp y estado.

3.3. Beneficios:

• Permite orquestar procesos downstream automáticamente: liberar un contrato, activar un pago o generar una orden de compra.

• Facilita la auditoría automatizada y la construcción de dashboards corporativos que consolidan estados de firma en tiempo real.

3.4. Buenas prácticas:

• Implementar reintentos y validación de firmas HMAC en el payload para evitar falsificaciones.

• Documentar claramente los esquemas de datos y versionarlos para mantener compatibilidad ante evoluciones de la API.

4. Audit trail y log de eventos inmutable

4.1. Registro completo de acciones: Cada interacción—desde la entrega del correo, la apertura, el acceso a la plataforma, la descarga, la firma y hasta la expiración del enlace—queda anotada con fecha, hora, dirección IP, tipo de navegador y dispositivo.

4.2. Inmutabilidad: Para ofrecer garantías legales, este log de eventos se almacena en un repositorio sellado mediante técnicas de blockchain o Merkle trees, de forma que ninguna parte pueda alterar registros históricos sin dejar constancia.

4.3. Visualización:

• Panel de auditoría con filtros por usuario, documento, estado y rango de tiempo.

• Exportación a PDF o CSV con firmas digitales que certifiquen la integridad del reporte.

4.4. Buenas prácticas:

• Establecer políticas de retención conforme a normativas internas y externas (p. ej., fiscal, laboral).

• Auditar periódicamente la consistencia del registro con terceros de confianza (Autoridad de Sellado de Tiempo).

5. Confirmaciones de entrega a través de certificados de correo

5.1. S/MIME y certificados digitales de correo: Cuando la comunicación se realiza entre buzones corporativos equipados con certificados S/MIME, la plataforma puede enviar correos firmados digitalmente, lo que garantiza no solo la autenticidad del remitente, sino también la confirmación criptográfica de entrega y apertura (si el usuario también envía un receipt firmado).

5.2. Flujo:

• El sistema firma internamente cada correo con su certificado de CA reconocido.

• El destinatario, al abrir el mensaje en un cliente que soporte S/MIME, genera automáticamente un recibo firmado que retorna al servidor de manera transparente.

5.3. Buenas prácticas:

• Mantener actualizados los certificados y listas de revocación (CRL).

• Formar a los usuarios en el uso adecuado del cliente de correo y la aceptación de certificados.

6. Indicadores de seguimiento dentro del portal

6.1. Panel de control de solicitudes: Desde el dashboard de la plataforma, los administradores y gestores pueden ver, en columnas tipo “Kanban”, el estado de cada documento: Enviado, Entregado, Leído, En proceso de firma, Firmado o Rechazado.

6.2. Timeline detallado: Al hacer clic en un documento, se despliega una línea de tiempo interactiva donde se marcan los hitos: envío del correo, apertura, inicio de la sesión de firma, aprobación y cierre.

6.3. Alertas visuales: Iconos de colores (verde, amarillo, rojo) indican si una entrega o lectura excede el SLA interno, permitiendo acciones correctivas inmediatas.

6.4. Buenas prácticas:

• Configurar notificaciones automáticas a los gestores cuando un documento trabaje más tiempo del permitido en una etapa.

• Consolidar métricas semanales y mensuales para identificar puntos críticos de latencia en confirmaciones de lectura.

7. Confirmaciones reforzadas mediante sello de tiempo y blockchain

7.1. Timestamping externo: Una vez firmado el documento, se envía un hash a una Autoridad de Sellado de Tiempo (TSA). La respuesta del TSA, con su firma digital, certifica el momento exacto de la firma y entrega, y puede compartirse como prueba legal.

7.2. Registro en blockchain pública o privada: Algunas plataformas integran un paso opcional donde el hash del documento o del log de eventos se ancla en una blockchain (Ethereum, Hyperledger), lo que aporta un nivel extra de inmutabilidad y transparencia ante auditores o autoridades reguladoras.

7.3. Buenas prácticas:

• Evaluar costos y tiempos asociados al anclaje en blockchain versus beneficios legales.

• Documentar en la política interna los casos de uso que requieren este nivel de confirmación (contratos de alta criticidad, documentos notariales digitales).

Conclusión

Los mecanismos de confirmación de lectura y entrega en una plataforma de firma digital construyen la base de la confianza, la rendición de cuentas y el cumplimiento legal. Al combinar notificaciones automáticas por correo, push, SMS, webhooks, logs inmutables, certificados S/MIME y sellos de tiempo —e incluso anclajes en blockchain—, se crea un ecosistema donde cada paso queda registrado, auditado y disponible para su verificación en cualquier momento. Implementar estas técnicas y seguir las buenas prácticas propuestas garantizará que su organización minimice riesgos de disputas, mejore la visibilidad de procesos y ofrezca una experiencia de usuario confiable y profesional.

¿La plataforma ofrece garantía de no repudio legal de las firmas?

En un entorno corporativo donde los documentos digitales adquieren la misma validez que los firmados en papel, la garantía de no repudio legal se convierte en un pilar fundamental. Para un Director de Recursos Humanos y Tecnología, entender cómo una plataforma virtual de firma digital asegura que ninguna de las partes pueda negar la autoría o la integridad de una firma es esencial para prevenir conflictos, proteger la reputación de la empresa y ofrecer seguridad jurídica a clientes, proveedores y colaboradores. A continuación, desglosamos en profundidad los elementos técnicos, procedimentales y regulatorios que permiten alcanzar este objetivo, ilustrando con ejemplos reales y aportando buenas prácticas de implementación.

1. Definición y relevancia del no repudio legal

1.1. Concepto: El no repudio es la propiedad que garantiza que una parte en una transacción no pueda negar la autoría o la participación en dicho acto, ni reclamar que la firma es inválida o ajena a su voluntad.

1.2. Importancia: Sin esta garantía, los contratos electrónicos, acuerdos de confidencialidad, nóminas o cualquier documento crítico podrían quedar expuestos a disputas legales que retrasen procesos, aumenten costes judiciales y dañen la credibilidad corporativa.

1.3. Contexto normativo: En Europa, eIDAS reconoce la fuerza probatoria de la firma electrónica avanzada y cualificada; en EE. UU., ESIGN y UETA le otorgan plena validez legal. Conocer estos marcos es el punto de partida para garantizar no repudio.

2. Infraestructura de claves públicas (PKI) y certificados digitales

2.1. Autoridades de certificación (CA): La plataforma se apoya en una PKI robusta, donde una CA de confianza emite certificados digitales a cada firmante, vinculando su identidad auténtica con un par de claves criptográficas. Solo el titular de la clave privada puede generar firmas válidas.

2.2. Certificados cualificados: En escenarios de máxima exigencia (contratos notariales, documentos regulatorios), la plataforma integra certificados cualificados emitidos por Prestadores de Servicios de Certificación acreditados, cuya fuerza probatoria es equivalente a la firma manuscrita.

2.3. Gestión del ciclo de vida: Incluye emisión, renovación y revocación de certificados; el sistema advierte automáticamente a usuarios y administradores ante próximos vencimientos o anomalías detectadas en listas CRL/OCSP.

3. Sellado de tiempo (timestamping) y pruebas forenses

3.1. Timestamping: Cada firma digital se acompaña de un sello de tiempo (TSA) que documenta el instante exacto de la firma. Esto evita disputas sobre cuándo se produjo el acto, al contar con una prueba firmada por una autoridad tercera e imparcial.

3.2. Registro forense: La plataforma almacena, de forma inmutable, un log detallado de cada evento: generación de hash, envío de notificación, apertura de documento, ejecución de la firma, localización geográfica aproximada y dirección IP.

3.3. Merkle trees y blockchain: Para escenarios de ultra-confianza, algunos proveedores permiten anclar los hashes de los logs o del propio documento en una blockchain pública o privada, asegurando que ninguna parte —ni siquiera el proveedor— pueda alterar retrospectivamente dichos registros.

4. Auditorías independientes y certificaciones de seguridad

4.1. Certificaciones ISO/IEC 27001 y SOC 2 Type II: La plataforma es auditada periódicamente por terceros, asegurando que los procesos de gestión de claves, cifrado, acceso y registro cumplan con estándares internacionales.

4.2. Penetration testing y revisiones de código: Frecuentes auditorías de seguridad garantizan que no existan vulnerabilidades que un atacante pudiera explotar para falsificar o invalidar firmas.

4.3. Informes de cumplimiento: Tras cada auditoría, se entregan reportes ejecutivos y técnicos que permiten al equipo directivo verificar la solidez de los controles de no repudio y orientar inversiones en seguridad de manera informada.

5. Cadena de custodia documental y notario digital

5.1. Registro de custodia: La plataforma genera un expediente digital forense donde se documenta cada paso del ciclo de vida del documento, desde su creación hasta su archivado definitivo o destrucción según política.

5.2. Notaría digital integrada: En ciertos países y jurisdicciones, la plataforma colabora con notarios digitales oficiales que aportan una capa adicional de firma y validación, equiparable a la presencia física ante notario.

5.3. Exportación legal: Ante un requerimiento judicial, el expediente se puede exportar completo, con evidencia criptográfica y todas las pruebas de integridad y tiempos sellados, facilitando la admisión como prueba válida en tribunales.

6. Procedimientos de verificación y validación

6.1. Validación automática: Al abrir un documento firmado, el sistema comprueba el estado del certificado (vencido, revocado), el hash del documento, la firma del certificado y la validez del sello de tiempo, todo en milisegundos.

6.2. Herramientas de verificación pública: La plataforma ofrece un portal de acceso público donde cualquier tercero —cliente, socio comercial o autoridad— puede verificar la autenticidad de una firma introduciendo un identificador del documento o subiéndolo directamente.

6.3. Acta de validación: Tras la comprobación, se emite un acta digital con firma de la plataforma que certifica el resultado de la validación, lista para adjuntarse a auditorías o trámites legales.

7. Caso de estudio: FinTechPlus y la disputa contractual

Imaginemos a FinTechPlus, una compañía de servicios financieros que firmó en junio de 2024 un acuerdo de préstamo con un cliente corporativo. Meses después, el cliente alegó que la firma no correspondía a su director financiero. Gracias a los mecanismos de no repudio de la plataforma:

Se recuperó el log detallado con IP, timestamp y método de autenticación (certificado cualificado).

Se presentó el acta de validación y el sello de tiempo de una TSA externa.

Se aportó el hash anclado en blockchain según la política interna de FinTechPlus.

Como resultado, el tribunal desestimó la demanda en cuestión de semanas, evitando un litigio costoso y preservando la imagen de la empresa.

8. Buenas prácticas para reforzar el no repudio

Política corporativa de firma: Definir qué tipos de documentos requieren firma cualificada, video-identificación previa o notaría digital.

Formación continua: Asegurar que los usuarios comprendan la trascendencia legal de sus acciones digitales y sigan protocolos de seguridad (no compartir claves, verificar URLs).

Revisión periódica de configuraciones: Auditar roles, permisos y flujos para evitar que documentos críticos se firmen con configuraciones básicas de menor fuerza legal.

Integración con gestión documental: Vincular automáticamente los certificados de firma con los metadatos del SGD para garantizar trazabilidad completa.

Simulacros de auditoría: Realizar pruebas internas para verificar que, ante un incidente, el equipo de Legal y TI puede obtener rápidamente toda la evidencia necesaria.

Conclusión

La garantía de no repudio legal en una plataforma de firma digital se sustenta en la combinación de PKI robusta, sellado de tiempo, logs forenses inmutables, certificaciones independientes y procedimientos de notaría digital. Al incorporar estos elementos y seguir las buenas prácticas descritas, su organización no solo mitigará riesgos de disputas, sino que fortalecerá la confianza de todas las partes involucradas, asegurando que cada firma digital sea tan válida, inalterable y probatoria como una rúbrica manuscrita ante notario.

¿Qué roadmap de producto y cómo se comunican las nuevas funcionalidades?

Para una organización que busca mantener la competitividad y aprovechar al máximo su inversión en tecnología de firma digital, conocer el roadmap de producto y los mecanismos de comunicación de nuevas funcionalidades es crucial. Este entendimiento permite planificar proyectos de adopción, coordinar cambios de procesos y asegurar que las mejoras impacten positivamente en los objetivos de negocio. A continuación, detallamos en profundidad cómo suele estructurarse el roadmap, cómo se priorizan las iniciativas y de qué forma el proveedor informa y acompaña a sus clientes en cada etapa del ciclo de vida de la plataforma. 1. Estructura del roadmap:Visión estratégica y componentes El roadmap de producto de una plataforma de firma digital de primer nivel refleja la visión a medio y largo plazo del proveedor y suele dividirse en tres componentes principales: 1.1. Visión y objetivos generales Define la dirección estratégica para los próximos 12–24 meses. Incluye metas como “mejorar la experiencia de firma móvil”, “soportar nuevos estándares de firma cualificada” o “expandir integraciones low-code/no-code”. Se alinea con tendencias de mercado (p.ej., aumento de la regulación eIDAS 2.0 en Europa, adopción de PKI en LATAM, video-identificación en APAC). 1.2. Iniciativas estratégicas por trimestre Q1/Q2: Lanzamiento de mejoras en la interfaz de usuario, optimización de performance y soporte para nuevos formatos de documento. Q3/Q4: Introducción de flujos colaborativos basados en IA (sugerencias de firmante, validación semántica de cláusulas), ampliación de APIs para integraciones verticales y certificación SOC 2 Type II. Q5/Q6: Implantación de firma biométrica avanzada, blockchain anchoring como servicio integrado y nuevos módulos de analítica preconfigurada para directivos. 1.3. Backlog y peticiones de clientes El backlog recoge todas las solicitudes recibidas a través de canales de soporte, comunidades de usuarios y partners. Cada petición se evalúa según impacto en clientes, esfuerzo de desarrollo y alineación estratégica. Se prioriza mediante un matriz valor/esfuerzo, garantizando que las mejoras de alto valor y bajo coste de implementación suban al roadmap inmediato. 2. Metodología de desarrollo y ciclos de lanzamiento Para transformar el roadmap en funcionalidades reales, el proveedor aplica metodologías ágiles y de entrega continua: Sprints quincenales donde se refinan user stories, se desarrollan, prueban y despliegan mejoras incrementales. MVP (Minimum Viable Product): Cada nueva característica se lanza primero en versión básica para un grupo controlado de clientes (beta testers), recabando feedback temprano. Release Notes periódicas: Documentos que describen las nuevas funcionalidades, correcciones de errores y mejoras de performance, con enlaces a documentación técnica y vídeos de demostración. Canary Releases y Feature Flags: Permiten habilitar o deshabilitar funciones por cliente o grupo, mitigando riesgos y facilitando pruebas A/B antes de un despliegue global. 3. Canales de comunicación y acompañamiento al cliente La transparencia en la evolución del producto se mantiene a través de varios canales coordinados: 3.1. Portal de clientes y comunidad en línea Un portal web exclusivo donde se publica el roadmap público, con hitos trimestrales y fechas estimadas. Foros moderados por Product Managers donde los clientes pueden votar y comentar en iniciativas. Un blog técnico con artículos de fondo sobre las decisiones de diseño, arquitectura y casos de uso relevantes. 3.2. Newsletters y webinars Newsletters mensuales que resaltan los lanzamientos recientes, próximos hitos y consejos de adopción. Webinars trimestrales donde el equipo de producto presenta demos en vivo, recopila preguntas y explica el impacto de las novedades. Sesiones one-to-one para clientes estratégicos (Enterprise) con su Customer Success Manager, detallando cómo las nuevas funcionalidades mejorarán sus KPIs. 3.3. Documentación técnica y recursos de formación Guías de actualización paso a paso, con instrucciones para adaptar flujos o scripts cuando se introducen cambios en la API. Vídeos “how-to” que muestran en menos de 5 minutos cómo utilizar las nuevas características más relevantes. Cursos en línea y cursos certificados (p.ej., “Certificación Administrador Firma360”) para equipos de TI e integradores, facilitando la internalización del conocimiento. 4. Ejemplo de iteración real: Firma360 y la llegada de IA Para ilustrar cómo opera este proceso, consideremos a Firma360, un proveedor ficticio que en su roadmap de 2024 definió la Integración de IA para revisión de documentos: Q1: Análisis de viabilidad y prototipo interno que sugería campos de firma basados en patrones de documento. Q2: Beta Release con 20 clientes clave, recolección de feedback sobre precisión y usabilidad. Q3: Incorporación de mejoras, traducción del UI a cuatro idiomas y lanzamiento público bajo Feature Flag. Q4: Webinars de formación, actualización de la documentación y cancelación del Feature Flag después de estabilizar el servicio. Los clientes de Firma360 experimentaron un 30 % de reducción en tiempo de configuración de flujos y un 15 % menos de errores en campos de firma gracias a la IA, lo que elevó notablemente el NPS de la plataforma. 5. Buenas prácticas para alinear roadmap y adopción interna Para maximizar el valor de cada release, recomendamos: Asignar un champion interno (sponsor de producto) que siga el roadmap y organice demos con equipos clave. Actualizar procedimientos operativos antes de cada release importante, identificando impactos en integraciones y flujos de trabajo. Recoger feedback continuo mediante encuestas cortas post-release y reuniones de revisión con el equipo de Customer Success. Planificar pilotos internos para funcionalidades críticas, reduciendo riesgos al impactar en producción. Incluir al área legal y compliance en demos de funcionalidades relacionadas con seguridad y regulación, asegurando aprobación expedita. Conclusión Un roadmap de producto sólido y canales de comunicación eficaces son fundamentales para garantizar que las nuevas funcionalidades de su plataforma de firma digital se transformen en ventajas competitivas reales. Al estructurar iniciativas estratégicas, aplicar metodologías ágiles, ofrecer transparencia mediante portales y eventos, y acompañar al cliente con documentación y formación, el proveedor crea un ecosistema de confianza y colaboración permanente. Este enfoque no solo acelera la adopción de mejoras, sino que refuerza la relación a largo plazo entre ambas organizaciones, asegurando que la tecnología evolucione alineada con sus necesidades de negocio.

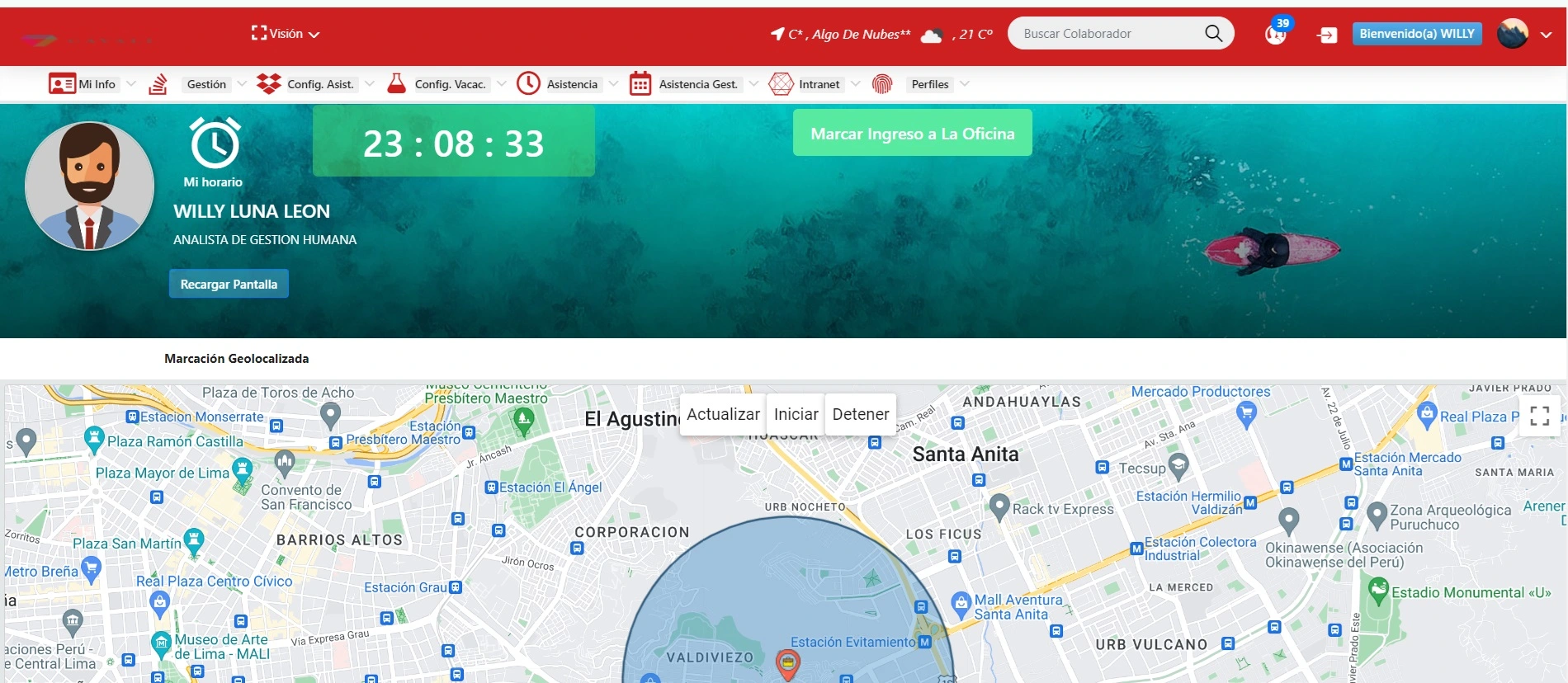

¿Cómo se alinea la herramienta con la estrategia de transformación digital de la empresa?

La firma digital es mucho más que reemplazar el papel: es un pilar estratégico en la transformación digital de cualquier organización, pues impacta directamente en la automatización de procesos, la experiencia de cliente, la gobernanza de datos y la agilidad organizativa. A continuación, desgranamos cómo una plataforma de firma digital de última generación puede integrarse y potenciar cada fase de la hoja de ruta digital de la empresa, convirtiéndose en un catalizador de cambio cultural y operativo. 1. Contexto de la Transformación Digital 1.1. Definición: La transformación digital implica reimaginar procesos, modelos de negocio y cultura con tecnología como eje central para mejorar la propuesta de valor. 1.2. Áreas clave: Procesos internos: Flujo de aprobaciones, gestión documental, automatización de tareas repetitivas. Experiencia de cliente: Onboarding digital, contratos de servicio sin fricciones, self-service. Cultura y colaboración: Trabajo remoto, equipos distribuidos, analítica de datos. Gobernanza y compliance: Protección de datos, auditorías, trazabilidad. 2. Alineación con procesos internos 2.1. Automatización de flujos: Al integrar la firma digital con BPM/ERP/CRM, cada solicitud de aprobación, contrato o acuerdo legal se digitaliza y ejecuta sin intervención manual, reduciendo tiempos de ciclo y errores. 2.2. Eficiencia operativa: El uso de plantillas dinámicas y flujos multi-etapa acelera la generación y firma de documentos, liberando a los equipos de back-office para tareas de mayor valor. 2.3. Visibilidad end-to-end: Dashboards y métricas en tiempo real permiten a la dirección monitorizar el estado de documentos críticos y detectar cuellos de botella para acciones correctivas inmediatas. 3. Mejora de la experiencia de cliente y partner 3.1. Onboarding digital completo: Nuevos clientes pueden leer y firmar contratos, formularios y acuerdos con video-identificación y OCR en cuestión de minutos, sin necesidad de desplazamientos ni impresiones. 3.2. Self-service y portales: Los usuarios externos acceden a un portal intuitivo para subir documentos, recibir recordatorios automáticos y verificar el estado de sus solicitudes, elevando la satisfacción y reduciendo carga al call center. 3.3. Experiencia omnicanal: Firma desde web, móvil o correo electrónico, manteniendo una experiencia coherente y segura en todos los puntos de contacto. 4. Impulso a la cultura de datos y analítica 4.1. Data-driven compliance: El registro detallado de cada acción de firma alimenta sistemas de BI, permitiendo análisis de riesgo, cumplimiento normativo y auditorías automatizadas. 4.2. Optimización continua: Métricas como tiempo de firma, porcentaje de documentos completados sin recordatorios y tasa de error informan decisiones de mejora de procesos y capacitación de usuarios. 4.3. Integración con plataformas de datos: Conectores a Data Lakes y herramientas de ETL garantizan que la información de firma digital se consolide en el repositorio corporativo para informes transversales. 5. Fortalecimiento de governance y compliance 5.1. Trazabilidad completa: Cada documento y cada firma quedan registrados con metadatos forenses, facilitando auditorías internas y externas con evidencia inmutable. 5.2. Adaptación regulatoria: Gracias a módulos de configuración, la plataforma ajusta automáticamente los flujos según normativas locales (eIDAS, HIPAA, RGPD), evitando reprocesos y sanciones. 5.3. Gestión de riesgos: La capacidad de revocar certificados, definir vencimientos y aplicar sellos de tiempo fortalece la estrategia de ciberseguridad y resiliencia ante incidentes. 6. Modelos de colaboración y trabajo remoto 6.1. Equilibrio entre agilidad y control: Equipos distribuidos en múltiples sedes o teletrabajo pueden colaborar en documentos con flujos de aprobación simultáneos, manteniendo roles y permisos claros. 6.2. Integración con herramientas de colaboración: Con MS Teams, Slack, Google Workspace y demás, las tareas de firma se incorporan al flujo habitual de comunicación, evitando duplicidad de plataformas. 6.3. Movilidad y BYOD: La plataforma garantiza seguridad en dispositivos móviles (mTLS, certificados en hardware seguro) para usuarios que firman desde smartphones o tablets. 7. Impulso a la innovación y diferenciación competitiva 7.1. Experimentación con nuevas tecnologías: Soporte para IA en validación de documentos, blockchain anchoring, biometría avanzada y tokenización de identidades abre la puerta a casos de uso disruptivos. 7.2. Programas de partner y ecosistema: Integraciones con terceros especializados (notarías digitales, proveedores de video-KYC, soluciones de e-invoicing) expanden el alcance de la plataforma y generan valor añadido. 7.3. Monetización de APIs: Empresas de tecnología pueden desarrollar productos propios utilizando las APIs de firma digital, creando flujos específicos para nichos como salud, educación o finanzas. 8. Caso de éxito: Grupo RetailX y su hoja de ruta digital RetailX, un conglomerado de tiendas físicas y e-commerce, definió en 2023 su estrategia de transformación digital con tres ejes: Eje 1: Digitalización masiva de contratos de arrendamiento y proveedores. Eje 2: Onboarding 100 % digital para nuevos empleados y partners. Eje 3: Experiencia de cliente omnicanal con firma de garantías y servicios postventa. Al implementar la plataforma de firma digital: Redujeron el ciclo de contrato de 15 a 2 días, ahorrando más de 200 000 EUR anuales en gestión de papelería. Alcanzaron un 100 % de onboarding remoto en menos de 72 horas, incluso en ubicaciones sin oficinas físicas. Mejoraron la satisfacción de clientes en un 22 % al permitirles firmar garantías y devoluciones desde la app móvil. 9. Buenas prácticas para la alineación estratégica Mapear procesos clave: Identificar los procesos con mayor impacto en costos y satisfacción, y priorizarlos para digitalizar con firma electrónica. Involucrar dirección y patrocinadores: Asegurar que el Comité de Transformación defina objetivos claros y métricas de éxito (KPIs). Medir resultados: Comparar antes y después en tiempo de ciclo, costes y errores operativos. Comunicar internamente: Difundir casos de éxito y lecciones aprendidas para reforzar la cultura digital. Revisar periódicamente: Ajustar la estrategia tecnológica y de procesos cada seis meses según cambios de mercado o regulaciones. 🧾 Resumen Ejecutivo La adopción de una plataforma virtual de firma digital se erige como un pilar fundamental en la transformación digital, ofreciendo a las organizaciones una vía para automatizar procesos, reforzar la gobernanza de datos y elevar la experiencia tanto de clientes como de colaboradores. A lo largo de este artículo, hemos explorado aspectos críticos: La mitigación de riesgos de seguridad mediante MFA, cifrado y auditorías forenses. La integración fluida con sistemas de gestión documental y colaborativos. La monitorización de métricas de performance y la capacidad de escalar ante picos de carga. El diseño de flujos de firma colaborativos y multi-etapa para optimizar aprobaciones. La elección estratégica de modelos de almacenamiento (pública, privada, híbrida). El seguimiento de un roadmap transparente, con metodologías ágiles y canales de comunicación efectivos. La alineación con objetivos de transformación digital, impulsando eficiencia operativa, cultura data-driven y compliance. WORKI 360, como herramienta integral, potencia cada uno de estos elementos al ofrecer: Un motor de firma flexible con APIs abiertas y conectores preconfigurados para los principales SGD, BPM y plataformas de colaboración. Monitorización avanzada y alertas proactivas, asegurando SLA elevados y visibilidad end-to-end. Entornos híbridos gestionados de forma nativa, que equilibran costes y cumplimiento normativo. Un calendario de lanzamientos transparente y un equipo de Customer Success dedicado a acompañar al cliente en cada fase. Módulos de analítica y un portal ejecutivo para consolidar KPIs de adopción, tiempo de ciclo y reducción de TCO. Al integrar WORKI 360 en su estrategia, su organización no solo garantiza la validez legal y la seguridad de cada firma, sino que impulsa la agilidad, colaboración y cultura de innovación imprescindibles en la era digital.