Índice del contenido

¿Cómo puede la autenticación de dos factores mejorar la seguridad de los datos de los empleados en entornos de formación corporativa?

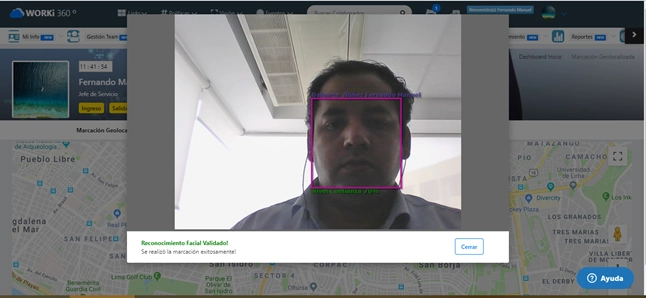

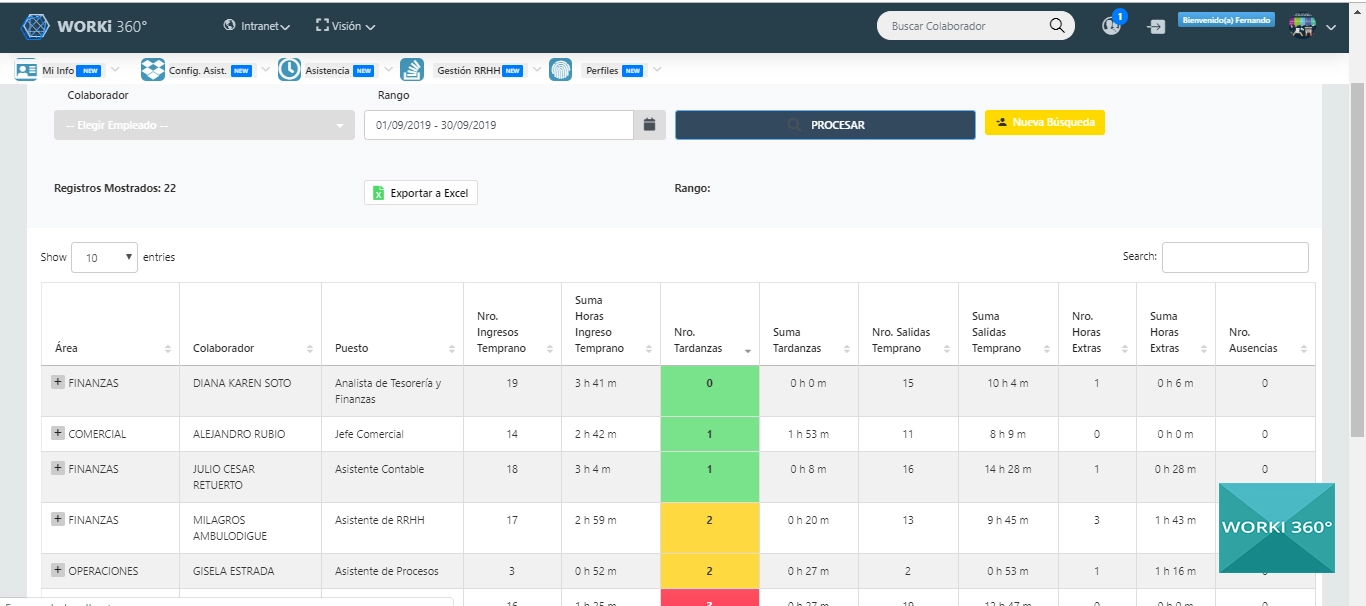

En el entorno corporativo actual, donde la formación continua se ha convertido en una necesidad estratégica, los Learning Management Systems (LMS) son herramientas críticas que concentran gran parte del conocimiento, habilidades, historial de capacitación y desempeño de los empleados. Almacenan no solo cursos y materiales de entrenamiento, sino también información personal, evaluaciones, rutas de aprendizaje, credenciales profesionales, certificaciones e incluso datos sensibles como resultados de evaluaciones psicológicas o de cumplimiento normativo. Dado este contexto, la protección de los datos de los empleados dentro de un LMS ya no es una opción, sino una responsabilidad corporativa. La implementación de autenticación de dos factores (2FA) se ha posicionado como una de las mejores prácticas en ciberseguridad precisamente por su capacidad para blindar los accesos a estas plataformas, disminuyendo drásticamente los riesgos de accesos no autorizados, filtraciones o robo de información. La autenticación de dos factores añade una segunda capa de verificación al proceso de inicio de sesión, que va más allá de la contraseña tradicional. Esta segunda capa puede consistir en un código temporal enviado por SMS, una notificación push desde una app de autenticación, un token físico o incluso un dato biométrico. De esta manera, aunque un atacante logre obtener una contraseña, le será prácticamente imposible acceder sin el segundo factor de verificación. En los entornos de formación corporativa, donde decenas, cientos o incluso miles de empleados acceden a diario al LMS, el 2FA se convierte en un escudo que protege no solo los datos individuales de cada trabajador, sino también la reputación de la empresa frente a sus stakeholders. Un fallo de seguridad que exponga el historial de capacitación o el desempeño de un empleado puede escalar rápidamente a un problema legal, ético y reputacional. Desde una perspectiva estratégica, implementar 2FA en un LMS también permite alinear la ciberseguridad de la plataforma de aprendizaje con las políticas generales de seguridad informática de la empresa. Los CIOs, CISOs y directores de tecnología encuentran en esta medida un punto de convergencia entre el área de IT y el área de talento humano, consolidando una cultura digital basada en la seguridad y la confianza. Por otro lado, en industrias altamente reguladas como la farmacéutica, financiera o energética, donde los procesos de formación y certificación deben cumplir estándares externos (como SOX, ISO 27001, HIPAA, entre otros), la autenticación de dos factores permite garantizar la trazabilidad y autenticidad de los accesos, lo que es fundamental para superar auditorías y evitar sanciones. Otro aspecto clave donde el 2FA genera impacto es en el control del acceso remoto. En una época donde los modelos de trabajo híbrido y remoto han transformado las operaciones, el hecho de que los empleados puedan acceder al LMS desde sus hogares, dispositivos móviles o redes públicas introduce nuevos riesgos. La autenticación de dos factores actúa como una muralla tecnológica que impide que estos accesos externos se conviertan en puertas abiertas para intrusos. Además de prevenir accesos no autorizados, el 2FA también ayuda a detectar comportamientos anómalos. Muchas plataformas que integran esta funcionalidad incluyen reportes y alertas en tiempo real sobre intentos de acceso fallidos o desde ubicaciones inusuales, permitiendo actuar con rapidez frente a posibles amenazas. En cuanto a los empleados, lejos de convertirse en una molestia, el 2FA genera una percepción de seguridad y profesionalismo. Cuando un trabajador observa que el LMS requiere múltiples pasos para acceder, asocia esta medida con una empresa que cuida sus datos y valora su privacidad. Esto mejora la confianza en la herramienta de formación y refuerza la adopción tecnológica desde una narrativa de protección, no de vigilancia. Implementar autenticación de dos factores también tiene un efecto positivo en el diseño de políticas de roles y permisos. Al obligar a verificar identidades con mayor rigor, se refuerza el control sobre quién accede a qué tipo de contenido dentro del LMS, especialmente si se manejan módulos de capacitación confidenciales, rutas de formación diferenciadas por niveles jerárquicos o recursos de desarrollo gerencial que contienen información estratégica. Desde un enfoque financiero, aunque la implementación del 2FA pueda implicar una inversión inicial en tecnología o licenciamiento, los costos asociados a una brecha de seguridad –como pérdida de información, paralización operativa, daños a la reputación o multas regulatorias– son exponencialmente mayores. Por ello, el 2FA debe entenderse como un seguro preventivo y no como un gasto operativo.

¿Qué herramientas de autenticación de dos factores son más recomendadas para integrar con Moodle, Blackboard u otras plataformas LMS?

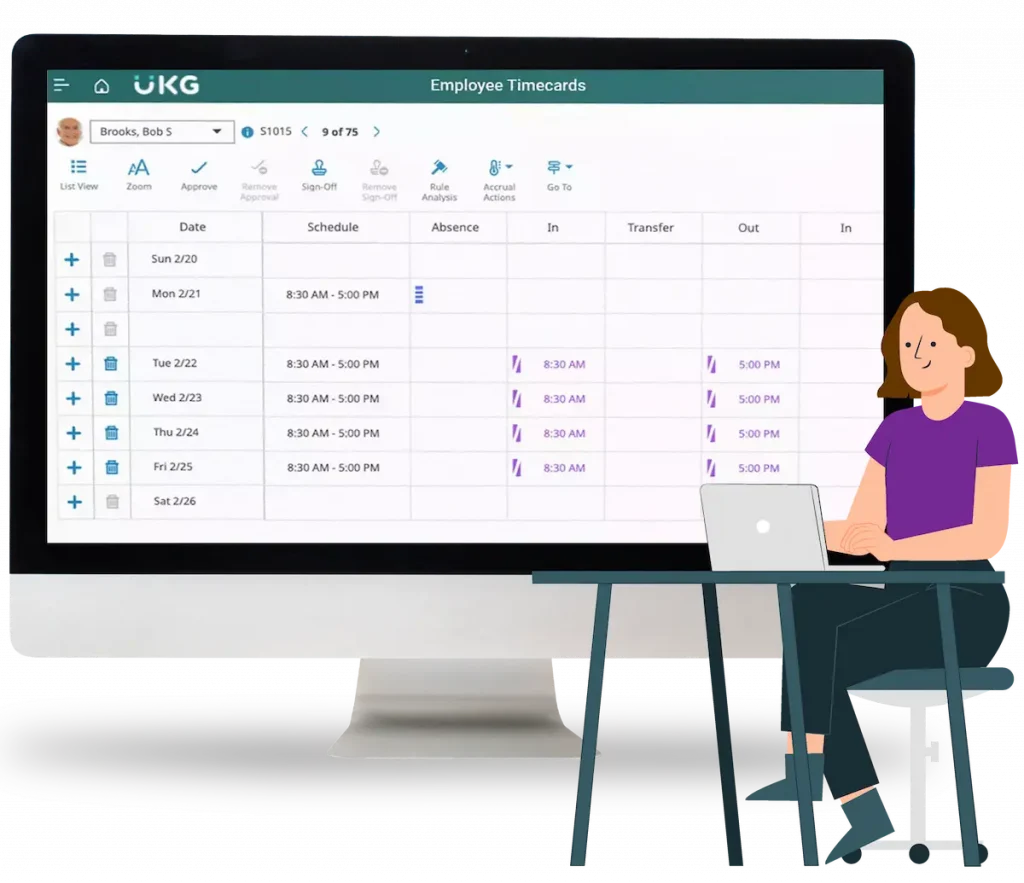

La elección de herramientas de autenticación de dos factores (2FA) para integrar con plataformas LMS como Moodle, Blackboard, Canvas, TalentLMS o Docebo no puede dejarse al azar. Se trata de una decisión estratégica que impacta directamente en la experiencia de usuario, la seguridad de los datos, la escalabilidad del sistema y la eficiencia operativa del área de TI. Para los responsables de tecnología y ciberseguridad, entender qué soluciones son las más robustas, compatibles y funcionales con estos entornos es fundamental para garantizar una implementación exitosa. En primer lugar, es esencial considerar herramientas de autenticación que ofrezcan una integración directa o mediante plugins oficiales con las plataformas LMS en cuestión. Moodle, por ejemplo, cuenta con una arquitectura modular que permite añadir funcionalidades de seguridad mediante plugins como "Moodle 2FA", "Login via SAML2" o integraciones con herramientas externas a través de OAuth 2.0. Blackboard, por su parte, ofrece integraciones mediante sus APIs con proveedores como Azure Active Directory, Okta o Ping Identity, lo que permite utilizar protocolos modernos como SAML, OAuth o OpenID Connect. Entre las herramientas más recomendadas y ampliamente utilizadas en entornos corporativos destacan: 1. Google Authenticator / Microsoft Authenticator: Estas apps móviles generan códigos temporales (TOTP) que sirven como segundo factor. Son fáciles de implementar, gratuitas y ampliamente conocidas por los usuarios. Moodle, por ejemplo, tiene soporte para este tipo de autenticación mediante plugins específicos, y Blackboard puede integrarse con estos métodos a través de sus soluciones de SSO. 2. Duo Security (by Cisco): Una de las soluciones más robustas para entornos corporativos. Duo ofrece autenticación por notificaciones push, biometría, códigos, políticas adaptativas y un dashboard de monitoreo avanzado. Integra perfectamente con plataformas LMS mediante conectores SAML y ha sido adoptada por universidades y corporaciones de alto perfil. 3. Okta Adaptive MFA: Ideal para organizaciones que ya utilizan Okta como su proveedor de identidad. Su sistema de autenticación multifactor es altamente configurable, permite políticas condicionales y se integra con LMS vía SAML o LDAP. Destaca por su capacidad de escalar en organizaciones grandes. 4. Auth0: Una opción muy flexible que permite crear flujos de autenticación personalizados. Auth0 puede integrarse fácilmente con plataformas LMS que soporten SAML, OAuth o JWT, y su compatibilidad con APIs facilita el desarrollo de integraciones a medida. 5. Azure AD Multi-Factor Authentication: Recomendado para empresas que trabajan en entornos Microsoft. Permite autenticación vía SMS, llamadas, app de autenticación o biometría, y se integra perfectamente con Blackboard, Moodle y otros LMS que acepten federación de identidad con Azure AD. 6. Keycloak: Una solución open source muy poderosa, ideal para empresas que buscan control total sobre su infraestructura. Permite integrar múltiples métodos de 2FA y puede utilizarse como Identity Provider (IdP) para LMS que soporten SAML o OpenID Connect. 7. YubiKey / Hardware Tokens: Para entornos donde la seguridad es crítica (por ejemplo, en defensa, energía o banca), los tokens físicos como YubiKey ofrecen un segundo factor extremadamente seguro. Aunque su implementación es más costosa, muchas plataformas LMS permiten su integración mediante protocolo FIDO2 o U2F. Al seleccionar una herramienta, es fundamental considerar también la facilidad de adopción por parte del usuario final. Una solución demasiado compleja puede ralentizar la adopción del LMS y generar resistencia interna. Por ello, se recomienda realizar pilotos previos y medir la aceptación del sistema, especialmente si el público objetivo incluye empleados con bajo nivel de madurez digital. Otro aspecto clave es la compatibilidad móvil. Dado que muchos empleados acceden al LMS desde dispositivos móviles, la solución de 2FA elegida debe ofrecer una experiencia fluida y responsive. Las aplicaciones con notificaciones push tienden a tener mejor aceptación que aquellas que requieren copiar y pegar códigos. La capacidad de gestión centralizada también es vital. Soluciones como Duo, Okta o Azure AD permiten al departamento de TI tener visibilidad completa de los accesos, generar alertas, bloquear intentos sospechosos y aplicar políticas por grupo, ubicación o nivel jerárquico, algo que no siempre es posible con herramientas más básicas. Desde una perspectiva de escalabilidad, es importante elegir soluciones que puedan crecer con la organización. Empresas que hoy tienen 500 empleados pueden necesitar escalar a 5,000 usuarios en poco tiempo, y la herramienta elegida debe estar preparada para soportar ese crecimiento sin afectar la performance del LMS. Finalmente, el costo total de propiedad también debe ser evaluado. Algunas soluciones de 2FA tienen licencias por usuario activo, otras por dispositivo, y algunas ofrecen modelos freemium. El análisis debe incluir no solo el costo directo de licenciamiento, sino también los recursos necesarios para su implementación, soporte, mantenimiento y capacitación de usuarios.

¿Qué beneficios perciben los usuarios al utilizar autenticación de dos factores en LMS corporativos?

Uno de los grandes mitos sobre la autenticación de dos factores (2FA) es que representa una barrera para el usuario. Sin embargo, cuando se implementa correctamente, los beneficios que perciben los propios empleados o usuarios del LMS (Learning Management System) no solo superan las molestias iniciales, sino que generan un impacto positivo en la cultura digital de la organización. En entornos corporativos, donde el LMS es parte del ecosistema de productividad y desarrollo, la percepción del usuario respecto a la seguridad influye directamente en la confianza, la participación y el compromiso con los procesos de aprendizaje. El primer beneficio percibido por el usuario es la sensación de seguridad y profesionalismo. Cuando una plataforma LMS requiere autenticación de dos factores, el mensaje es claro: “esta empresa protege mi información y se toma en serio la seguridad de mis datos”. Esta percepción refuerza la confianza en el sistema y reduce la incertidumbre frente a posibles riesgos, como el robo de credenciales, el acceso no autorizado o la exposición de información privada relacionada con sus evaluaciones, rutas de aprendizaje o desempeño profesional. Además, el 2FA contribuye directamente a una experiencia de acceso más personalizada y controlada. Los usuarios entienden que su cuenta está protegida por una doble verificación, lo cual les brinda un mayor sentido de propiedad sobre su perfil. Saben que, aunque su contraseña fuera comprometida, sus contenidos, certificados y progreso en el LMS no estarán fácilmente disponibles para terceros. Esto se traduce en una reducción de la ansiedad digital, algo particularmente importante para empleados que manejan información sensible o que han tenido experiencias negativas previas relacionadas con fraudes digitales o suplantaciones. Otro beneficio clave es el empoderamiento digital. Cuando se introduce la autenticación de dos factores como parte del flujo natural del acceso a plataformas, los usuarios adquieren nuevas competencias en el manejo de tecnologías de seguridad, muchas veces por primera vez. Aprenden a utilizar aplicaciones de autenticación, a validar dispositivos, a identificar intentos sospechosos de acceso y a responsabilizarse activamente por su ciberseguridad. Esta es una inversión de largo plazo en cultura digital que trasciende el LMS y puede tener efectos positivos en el uso de otras herramientas corporativas. Desde el punto de vista operativo, la autenticación de dos factores ayuda a los usuarios a recuperar el control en situaciones de crisis, como intentos de acceso no autorizado. Muchas soluciones de 2FA permiten alertas automáticas cuando alguien intenta ingresar desde una ubicación desconocida, un dispositivo no confiable o múltiples veces con una contraseña incorrecta. Esta capacidad de reacción rápida genera una percepción de transparencia y colaboración entre los usuarios y el área de TI. Un beneficio menos visible pero sumamente importante es la continuidad del aprendizaje sin interrupciones críticas. En organizaciones donde los LMS son parte de la estrategia de capacitación continua, desarrollo del talento y cumplimiento normativo, garantizar que el acceso sea seguro y libre de incidentes es fundamental. Cuando los usuarios saben que el sistema está protegido por 2FA, están más dispuestos a trabajar en él desde ubicaciones remotas, en horarios flexibles, desde sus dispositivos personales o en movilidad, sin miedo a que sus cuentas sean comprometidas. Otro punto que favorece positivamente la percepción del usuario es la facilidad de uso cuando el 2FA está bien integrado. Herramientas como notificaciones push, autenticadores de un solo toque, biometría o reconocimiento facial hacen que la experiencia sea incluso más fluida que la autenticación tradicional. Muchos usuarios valoran poder entrar al LMS con un código rápido desde su smartwatch o una app móvil que les confirma el acceso con solo deslizar el dedo, sin necesidad de recordar contraseñas complejas. La autenticación de dos factores también tiene un efecto psicológico interesante: eleva la percepción de valor del contenido. Cuando un usuario nota que el acceso a una plataforma está altamente protegido, tiende a atribuirle mayor valor a lo que hay dentro. Esto es especialmente útil en LMS corporativos que alojan contenidos de alto nivel, certificaciones de liderazgo, formaciones técnicas avanzadas o recursos exclusivos para determinados perfiles. Un sistema más seguro eleva la expectativa de calidad y profesionalismo del contenido, reforzando el posicionamiento del área de aprendizaje como un actor estratégico dentro de la organización. Por último, está el beneficio de la equidad digital. En muchas empresas, especialmente aquellas con alta rotación de personal, diversidad de perfiles y niveles educativos variados, implementar un sistema de autenticación uniforme ayuda a nivelar la experiencia tecnológica. El 2FA establece un estándar claro para todos los usuarios, sin importar si son administrativos, operativos, técnicos o directivos. Todos acceden bajo las mismas condiciones de seguridad, lo cual fortalece la cultura organizacional y la percepción de justicia digital.

¿Qué errores comunes cometen las empresas al implementar autenticación de dos factores en LMS?

La autenticación de dos factores (2FA) es una de las soluciones de ciberseguridad más recomendadas para proteger el acceso a plataformas digitales como los LMS (Learning Management Systems). Sin embargo, su efectividad no depende únicamente de la tecnología elegida, sino también de cómo se implementa. En el ámbito corporativo, es frecuente que la implementación de 2FA se haga con buenas intenciones pero con errores de ejecución que pueden comprometer no solo la seguridad, sino también la experiencia del usuario, la adopción tecnológica y la credibilidad del sistema de aprendizaje. Uno de los errores más comunes es elegir la solución de 2FA sin considerar la compatibilidad total con el LMS. Muchas empresas optan por herramientas de autenticación que no tienen integraciones directas o plugins oficiales con su plataforma de aprendizaje. Esto obliga al área de TI a forzar integraciones mediante desarrollos personalizados, configuraciones complejas o dependencias de terceros que, con el tiempo, se convierten en cuellos de botella, puntos de fallo o fuentes de errores técnicos difíciles de resolver. Un segundo error muy extendido es subestimar el impacto del 2FA en la experiencia del usuario. Cuando se implementa sin una estrategia de UX clara, el sistema puede volverse confuso, intrusivo o generar fricción innecesaria. Algunos usuarios pueden quedar bloqueados por problemas con el segundo factor, especialmente si se utilizan métodos poco accesibles como tokens físicos difíciles de reemplazar, SMS que no llegan a tiempo o apps de autenticación complicadas. Esta frustración afecta la percepción del LMS y puede disminuir la participación en los programas de formación. Otra falla crítica es la ausencia de un plan de comunicación interna que acompañe el lanzamiento del 2FA. Muchos empleados se enteran del nuevo sistema de autenticación el mismo día que intentan acceder al LMS y se topan con un obstáculo inesperado. La falta de información previa, capacitaciones, materiales de apoyo o canales de soporte adecuados puede convertir una medida de seguridad positiva en una fuente de rechazo generalizado. También es habitual encontrar errores relacionados con la política de recuperación de accesos. En entornos corporativos donde se cambia frecuentemente de dispositivo, se trabaja con teléfonos corporativos o hay alta rotación de personal, los usuarios pueden perder el acceso a su segundo factor (por ejemplo, al perder el celular o al desvincular una app de autenticación). Si la empresa no ha previsto protocolos ágiles para la recuperación segura del acceso, estos casos generan frustración y sobrecarga innecesaria al área de TI o soporte. Otro error común es asumir que todos los usuarios tienen el mismo nivel de madurez digital. La implementación de 2FA muchas veces se hace con una lógica única para toda la organización, sin considerar que hay empleados con diferentes habilidades tecnológicas, acceso limitado a smartphones, zonas con mala conectividad o perfiles operativos que no están familiarizados con términos como OTP, SAML o TOTP. No adaptar la solución al perfil del usuario puede generar exclusión digital y resistencia a la plataforma. Desde una perspectiva de seguridad, otro error peligroso es utilizar métodos de autenticación débiles o desactualizados. Algunas empresas se limitan a utilizar códigos enviados por correo electrónico, que pueden ser interceptados si la cuenta de correo está comprometida, o confían exclusivamente en SMS, que son vulnerables a ataques de SIM swapping. No actualizar los métodos de 2FA a tecnologías más robustas como aplicaciones autenticadoras, claves físicas o biometría puede dar una falsa sensación de seguridad. Además, muchas organizaciones no monitorean ni auditan el uso del 2FA después de su implementación. Sin métricas claras de adopción, logs de acceso, reportes de errores y alertas de comportamiento sospechoso, es imposible saber si el sistema está funcionando correctamente, si está siendo bypassed o si los usuarios lo están desactivando por comodidad. La falta de seguimiento convierte al 2FA en un cascarón vacío, sin capacidad real de protección. También es frecuente que se implique a TI exclusivamente, sin colaboración con el área de Recursos Humanos o Aprendizaje. Esto genera implementaciones técnicamente correctas pero desconectadas de los procesos de formación, sin alineación con los calendarios de capacitaciones, ni consideración por la experiencia pedagógica. El resultado es una solución segura pero aislada, que no se integra fluidamente con la experiencia del usuario dentro del LMS. Finalmente, un error estratégico de fondo es no alinear la implementación del 2FA con una visión más amplia de cultura digital y ciberseguridad. El 2FA no debe ser un parche técnico sino parte de un sistema coherente que incluya políticas de acceso, segmentación de roles, formación en seguridad digital, monitoreo continuo y liderazgo visible en temas de protección de la información. Cuando se instala de forma aislada, pierde impacto y relevancia frente a los usuarios.

¿Qué papel juega el 2FA en el proceso de onboarding digital a través de plataformas LMS?

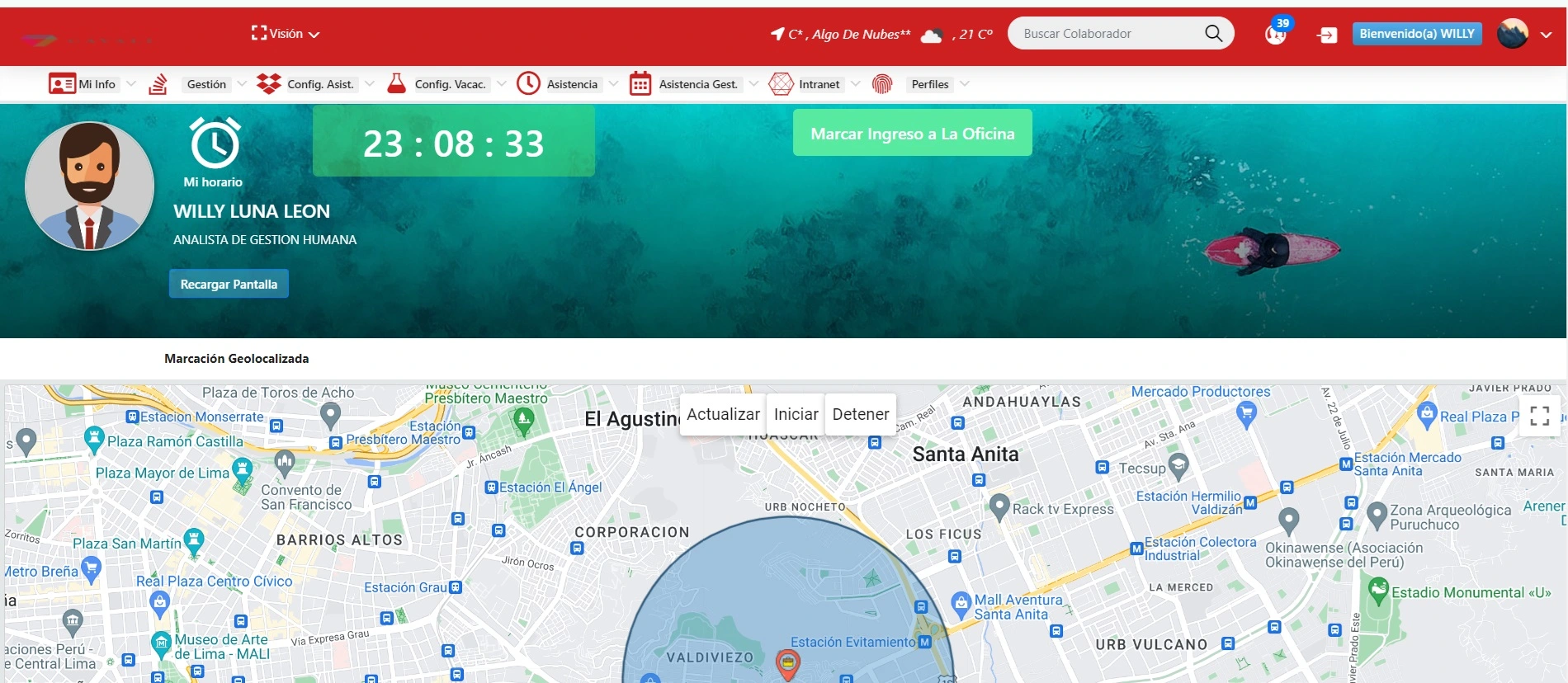

El onboarding digital se ha convertido en una pieza crítica dentro del ciclo de vida del empleado, especialmente en organizaciones que apuestan por modelos híbridos, trabajo remoto o expansión global. Dentro de este contexto, los sistemas LMS (Learning Management Systems) desempeñan un papel fundamental: son el espacio donde el nuevo colaborador inicia su proceso de adaptación, formación inicial, inducción cultural y alineación con las políticas corporativas. En este ecosistema de bienvenida digital, la implementación de autenticación de dos factores (2FA) no solo cumple una función técnica de seguridad, sino que se transforma en una herramienta clave para consolidar una experiencia de onboarding robusta, confiable y profesional. Desde el primer momento en que un nuevo empleado accede al LMS, su percepción sobre la seguridad y la seriedad de la organización comienza a construirse. Si el acceso al sistema requiere simplemente una contraseña débil o compartida, se transmite la sensación de informalidad o incluso descuido. En cambio, cuando el acceso inicial incluye un proceso de verificación con 2FA —ya sea a través de una app autenticadora, una notificación push o un código temporal— el nuevo usuario percibe que la empresa valora su información, respeta sus datos y se preocupa por ofrecer una experiencia segura desde el primer día. Este punto es vital porque durante el onboarding, el LMS no solo proporciona acceso a cursos. Generalmente, también aloja políticas internas, documentos sensibles, acuerdos de confidencialidad, formaciones sobre cumplimiento normativo, videos institucionales y datos sobre la estructura organizacional. Proteger este contenido mediante 2FA evita que usuarios externos o personas no autorizadas accedan a materiales internos destinados exclusivamente a personal recién incorporado. Desde una perspectiva estratégica, el 2FA fortalece la credibilidad institucional en la primera interacción del colaborador con la cultura tecnológica de la organización. Recordemos que el onboarding no es solo un proceso logístico, sino una experiencia emocional. Cuando la empresa muestra desde el primer acceso a su plataforma de formación que existen protocolos de seguridad bien definidos, se genera una narrativa de profesionalismo, confianza y estabilidad que impacta directamente en la percepción del talento nuevo sobre la organización. Por otro lado, el 2FA en el onboarding ayuda a consolidar una cultura de ciberseguridad desde el inicio. Uno de los desafíos más grandes que enfrentan las organizaciones no es solo proteger sus plataformas, sino educar a sus colaboradores para que sean parte activa de esta protección. Incluir el 2FA en el LMS desde el primer contacto establece una práctica que el nuevo empleado entiende como estándar: proteger el acceso a la información es parte del trabajo. Esta enseñanza tácita tiene un valor incalculable en la prevención de incidentes de seguridad a futuro. El 2FA también permite controlar mejor el acceso progresivo durante el onboarding. En muchas organizaciones, el proceso de incorporación digital se da en fases. Un nuevo empleado puede comenzar con acceso limitado a ciertos cursos, y a medida que avanza, se le habilitan módulos adicionales, espacios de evaluación o contenidos confidenciales. La autenticación de dos factores permite verificar con certeza la identidad del usuario en cada fase, y con ello garantizar que solo accede a lo que le corresponde en el momento justo, de acuerdo con su perfil, cargo y etapa de incorporación. Además, la implementación de 2FA en el proceso de onboarding tiene un impacto positivo en la reducción de errores operativos y administrativos. Por ejemplo, es frecuente que en organizaciones grandes o con alta rotación, los accesos al LMS se creen en lote antes de que el nuevo colaborador llegue. Esto conlleva el riesgo de que cuentas queden activas sin uso, vulnerables a ataques o accesos accidentales. El 2FA actúa como una barrera adicional que evita que estas cuentas inactivas se conviertan en puertas abiertas a información crítica. Un componente adicional del onboarding digital en el que el 2FA aporta valor es el acceso desde dispositivos personales. En muchos casos, los nuevos empleados acceden al LMS incluso antes de contar con un dispositivo corporativo. Lo hacen desde sus laptops o móviles personales. Sin una segunda capa de autenticación, estos accesos podrían representar vulnerabilidades graves, especialmente si los dispositivos están comprometidos, carecen de antivirus o se conectan desde redes inseguras. El 2FA permite verificar que la persona que intenta ingresar es realmente quien debe hacerlo, mitigando estos riesgos. Desde la perspectiva de los equipos de Recursos Humanos y Tecnología, implementar 2FA en el LMS durante el onboarding también mejora la capacidad de trazabilidad. Los accesos quedan registrados, auditados y asociados a una identidad verificada, lo que es crucial si posteriormente se requiere comprobar cumplimiento, resolver una incidencia o analizar la experiencia del usuario. Esta visibilidad también permite ajustar el proceso en tiempo real, identificando puntos de fuga o fricción. Finalmente, el 2FA como parte del onboarding digital no debe verse como un obstáculo, sino como un símbolo de que la empresa está preparada para recibir a sus nuevos talentos en un entorno profesional, estructurado y seguro. Lejos de generar rechazo, la mayoría de los empleados jóvenes, especialmente aquellos pertenecientes a generaciones digitales, entienden y valoran este tipo de medidas. Las organizaciones que incorporan el 2FA de forma amigable, explicando sus beneficios y facilitando su activación, generan una primera impresión poderosa que influye directamente en el compromiso, la retención y la experiencia de empleado.

¿Qué tipos de ataques se mitigan directamente con la implementación de 2FA en un LMS?

En el contexto de plataformas LMS corporativas, donde circula información sensible sobre el aprendizaje, desempeño, roles, certificaciones y acceso a documentación confidencial, la amenaza de ciberataques es cada vez más real y frecuente. Implementar autenticación de dos factores (2FA) en estos sistemas no solo mejora la seguridad, sino que actúa como una barrera efectiva contra una serie de ataques específicos que, de otra manera, podrían comprometer seriamente la integridad, disponibilidad y confidencialidad de la información. El primer tipo de ataque que se mitiga directamente con el 2FA es el robo de credenciales por phishing. Este es uno de los métodos más comunes en el cibercrimen actual. Mediante correos falsos, sitios clonados o mensajes manipulados, los atacantes engañan a los usuarios para que entreguen sus nombres de usuario y contraseñas. En un sistema sin 2FA, esto es suficiente para acceder al LMS, revisar materiales, descargar datos o suplantar la identidad del empleado. Sin embargo, con la implementación del segundo factor, ese ataque queda incompleto. Aunque el atacante tenga la contraseña, no podrá ingresar sin el código temporal, token o autorización desde el dispositivo del usuario legítimo. Un segundo tipo de amenaza mitigada por el 2FA es el ataque por fuerza bruta, donde los ciberdelincuentes utilizan bots para probar combinaciones de usuario y contraseña hasta encontrar una válida. El 2FA rompe la lógica de este ataque porque, incluso si logran adivinar las credenciales, no pueden superar la segunda verificación. Además, muchos sistemas de 2FA incluyen mecanismos de detección de comportamiento anómalo que pueden bloquear IPs sospechosas o enviar alertas a los administradores. Otro ataque frecuente que se neutraliza con 2FA es el uso de contraseñas comprometidas previamente. Con millones de credenciales filtradas en la dark web por incidentes pasados en otras plataformas (correo, redes sociales, e-commerce), los atacantes prueban esos datos en los sistemas empresariales. Muchos usuarios, por comodidad, reutilizan las mismas contraseñas en diferentes servicios. Sin 2FA, esto pone al LMS en grave riesgo. Con 2FA, incluso si se reutiliza una contraseña filtrada, la segunda capa de seguridad impide el acceso sin autorización. También se mitiga el secuestro de sesiones o session hijacking. Este tipo de ataque busca interceptar una sesión activa para tomar el control sin necesidad de autenticarse. Cuando se implementa 2FA con tokens de uso único o validación continua, este tipo de secuestro se vuelve más difícil, ya que el sistema puede pedir nuevas validaciones al detectar cambios bruscos en la ubicación, dispositivo o actividad del usuario. El 2FA también protege contra el acceso interno no autorizado. En algunas organizaciones, existen empleados que, por error o con intenciones maliciosas, intentan acceder a cuentas de otros compañeros o superiores. Esto puede suceder si las credenciales son fácilmente adivinables, si se comparten por error o si alguien deja una sesión abierta. Con 2FA, incluso con acceso físico al dispositivo o a la contraseña, es mucho más difícil suplantar al usuario original, ya que el segundo factor está vinculado personalmente (por ejemplo, a su teléfono móvil o huella digital). Asimismo, se reducen los riesgos asociados al acceso desde dispositivos robados o perdidos. Si un empleado pierde su laptop o su teléfono corporativo, un tercero no podrá acceder al LMS sin pasar la verificación del 2FA, siempre y cuando el sistema esté bien configurado. Esto es especialmente importante en empresas con fuerza laboral móvil, distribuida o con acceso BYOD (Bring Your Own Device). Otro ataque que encuentra una barrera efectiva en el 2FA es el ataque de man-in-the-middle (MITM), donde un atacante intercepta la comunicación entre el usuario y el servidor. Si bien estos ataques pueden capturar credenciales, la imposibilidad de clonar en tiempo real el segundo factor (especialmente cuando es dinámico o vinculado al dispositivo físico) detiene la mayoría de estas intrusiones. Además de estos ataques, la implementación del 2FA ayuda a prevenir accesos accidentales o descuidados. Por ejemplo, si un usuario deja abierta su sesión en un equipo compartido o en una red pública, el sistema puede pedir una nueva autenticación al detectar condiciones anormales. Esta medida evita que terceras personas se aprovechen de situaciones de descuido o desinformación. Por último, es importante destacar que, aunque el 2FA no es infalible ni sustituye otras medidas de seguridad (como el cifrado, la segmentación de roles o la gestión de vulnerabilidades), su implementación reduce de manera significativa la superficie de ataque del LMS. Es una de las capas más efectivas para frenar ataques automatizados, proteger credenciales y bloquear accesos no autorizados.

¿Cómo afecta la autenticación de dos factores a la adopción tecnológica en una empresa?

La adopción tecnológica en una empresa no es únicamente una cuestión de instalar nuevas herramientas, sino un proceso complejo que involucra cultura organizacional, gestión del cambio, competencias digitales, confianza en los sistemas y percepción del valor que la tecnología aporta al trabajo diario. En este contexto, la implementación de medidas de ciberseguridad como la autenticación de dos factores (2FA) puede tener un impacto profundo —positivo o negativo— en la velocidad, calidad y sostenibilidad de la adopción tecnológica dentro de una organización. Comencemos por reconocer que, en primera instancia, el 2FA puede parecer una barrera adicional al acceso. Requiere un paso más: un código temporal, una app de autenticación, una verificación biométrica, etc. Para algunos usuarios, especialmente aquellos con bajo nivel de alfabetización digital o resistencia al cambio, este paso adicional puede ser percibido como una complicación innecesaria. Sin embargo, cuando la implementación del 2FA está correctamente diseñada y comunicada, el efecto en la adopción tecnológica es todo lo contrario: puede acelerar la confianza, el uso y la apropiación de nuevas herramientas. Una de las formas más importantes en las que el 2FA impacta la adopción tecnológica es fortaleciendo la confianza del usuario en el entorno digital. En muchas empresas, la resistencia a nuevas tecnologías nace del miedo: a equivocarse, a ser vigilado, a perder información o a ser víctima de un incidente de seguridad. La autenticación de dos factores reduce estos temores al establecer un marco de acceso robusto, donde el usuario siente que su información y su identidad están protegidas. Esto genera un contexto más favorable para explorar, aprender y adoptar nuevas herramientas. El 2FA también funciona como un punto de contacto clave en la alfabetización digital. Enseñar a los usuarios a activar su segundo factor, utilizar una app autenticadora o recibir una notificación de acceso en sus dispositivos móviles implica una interacción que, bien aprovechada, fortalece competencias digitales básicas. Muchos usuarios que inicialmente se sienten intimidados por nuevas plataformas descubren, a través del proceso del 2FA, que pueden dominar nuevas tecnologías sin ayuda. Esta confianza inicial tiene un efecto multiplicador en la adopción de otras soluciones digitales. Desde el punto de vista cultural, la implementación del 2FA como estándar en los accesos corporativos comunica un mensaje potente: la seguridad digital es parte integral de la transformación tecnológica. Cuando este mensaje se transmite desde la alta dirección y se respalda con acciones concretas, los empleados comienzan a percibir que el cambio tecnológico no es improvisado ni inseguro, sino que forma parte de una visión estratégica bien estructurada. Esto eleva la disposición a participar en nuevos proyectos digitales. Otro aspecto clave es que el 2FA permite segmentar y personalizar el acceso a nuevas tecnologías de forma progresiva. Por ejemplo, al lanzar una nueva plataforma o módulo dentro del LMS, puede activarse para un grupo piloto con autenticación reforzada. Esto no solo protege el sistema en fase de prueba, sino que genera un sentido de exclusividad y responsabilidad entre los usuarios seleccionados. Estos usuarios se convierten en promotores internos de la herramienta, acelerando la adopción general a través del ejemplo. El 2FA también tiene un impacto positivo en la gestión del cambio, especialmente en empresas donde las decisiones de adopción tecnológica enfrentan resistencia pasiva. Cuando la seguridad es parte visible del proceso desde el primer día, la adopción se interpreta como parte de un esfuerzo más amplio de modernización, donde la protección de la información va de la mano con la innovación. Esto contribuye a reducir la percepción de que los nuevos sistemas son “solo más trabajo” y los posiciona como mejoras organizacionales integrales. En términos operativos, el 2FA mejora la resiliencia digital de la empresa. En muchas ocasiones, la falta de confianza en los sistemas impide su uso extensivo. Si los usuarios temen que un LMS no es seguro, pueden evitar subir ciertos documentos, omitir evaluaciones, o incluso compartir cuentas para facilitar el acceso. Con el 2FA activo, estas prácticas tienden a desaparecer, y la herramienta se utiliza de forma más completa y conforme a su diseño, lo que incrementa su impacto y valor para la organización. Asimismo, el 2FA permite garantizar un entorno seguro para la innovación. Una empresa que promueve la adopción de nuevas tecnologías —como inteligencia artificial, automatización, análisis de datos o plataformas colaborativas— necesita asegurarse de que las herramientas base (como el LMS) sean impenetrables. Esto es especialmente importante en procesos de adopción en áreas críticas como Recursos Humanos, Compliance o Capacitación Técnica, donde el tipo de información alojada requiere un nivel de protección superior. No obstante, es importante reconocer que el 2FA también puede obstaculizar la adopción si se implementa de forma abrupta, sin soporte o con herramientas poco amigables. Por ejemplo, usar métodos anticuados como códigos SMS con demoras o exigir activaciones que requieran múltiples pasos sin asistencia puede generar rechazo. Por eso, es fundamental que la autenticación de dos factores sea parte de una estrategia de adopción tecnológica centrada en el usuario, que combine seguridad con experiencia positiva. Para mitigar estos riesgos y maximizar el impacto positivo del 2FA en la adopción tecnológica, las mejores prácticas incluyen: Capacitación previa al lanzamiento Asistencia técnica personalizada Inclusión del 2FA en manuales de usuario y FAQ Comunicación interna clara y visual Pilotos con usuarios clave Integración con otras herramientas (SSO + 2FA)

¿Qué impacto tiene el 2FA en auditorías de cumplimiento y certificaciones de seguridad?

En un entorno empresarial cada vez más regulado, la capacidad de cumplir con estándares, normativas y certificaciones de seguridad ya no es un diferenciador competitivo: es un requisito de supervivencia. Las auditorías de cumplimiento —ya sean internas, externas, regulatorias o específicas del sector— representan momentos críticos para evaluar la madurez tecnológica, la gobernanza de los datos y el grado de protección de los sistemas. En este escenario, la implementación de autenticación de dos factores (2FA) en sistemas críticos como los LMS (Learning Management Systems) tiene un impacto directo, claro y positivo en el éxito de estas auditorías. En primer lugar, el 2FA responde a uno de los principios fundamentales de cualquier marco de ciberseguridad: la verificación robusta de la identidad del usuario. Normativas como el Reglamento General de Protección de Datos (GDPR), la Ley de Protección de Datos Personales en muchos países de América Latina, HIPAA en el sector salud, o SOX en el ámbito financiero, exigen que las organizaciones implementen controles efectivos para garantizar que solo las personas autorizadas accedan a los datos personales, estratégicos o sensibles. El 2FA cumple esta exigencia de forma explícita, al introducir un mecanismo adicional de verificación que va más allá del clásico nombre de usuario y contraseña. Desde la perspectiva de las auditorías, la presencia de 2FA en un sistema LMS muestra que la empresa ha adoptado un enfoque proactivo y preventivo de seguridad. Los auditores ya no se limitan a revisar documentación estática: ahora verifican la implementación real de medidas de seguridad operativas. Cuando pueden observar que los accesos al LMS están protegidos por 2FA, que hay logs de autenticación, políticas activas de gestión de accesos y reportes de intentos fallidos, su valoración de la empresa mejora notablemente. Esto no solo facilita el cumplimiento, sino que también acelera los procesos de auditoría. En certificaciones internacionales como ISO/IEC 27001, que establece los requisitos para un sistema de gestión de seguridad de la información (SGSI), el 2FA se alinea con varios controles clave del anexo A, como el A.9.2.1 (Gestión de accesos de usuario) o el A.9.4.2 (Control de acceso a sistemas y aplicaciones). Incluir esta medida demuestra madurez en el control de identidades, una adecuada segregación de funciones y un compromiso con la mejora continua en la protección de activos digitales. Además, el 2FA tiene un rol fundamental en el concepto de auditoría de accesos. Muchas normativas exigen no solo controlar quién accede, sino también poder demostrarlo en caso de requerimientos legales, investigaciones internas o incidentes. El 2FA, al generar registros verificables de acceso y asociar cada ingreso a una identidad confirmada mediante dos factores, permite garantizar la no repudio, es decir, que un usuario no pueda negar haber accedido a la plataforma en un momento determinado. En el ámbito educativo y de formación corporativa, donde los LMS alojan información de cumplimiento normativo (por ejemplo, certificaciones obligatorias en salud y seguridad, ética empresarial o políticas de acoso), el uso de 2FA también garantiza que solo los usuarios registrados y validados puedan acceder, completar y certificar estos cursos. Esto otorga validez legal a los registros, protegiendo a la empresa frente a posibles cuestionamientos o demandas. Otro impacto directo se da en los procesos de due diligence o revisiones de terceros. Cuando una organización es evaluada por socios estratégicos, clientes corporativos o inversores, la madurez en ciberseguridad se convierte en un criterio decisivo. Poder demostrar que se utiliza 2FA en todos los accesos críticos —incluido el LMS— incrementa la percepción de confiabilidad de la empresa, y puede ser un factor determinante en la obtención de contratos, renovaciones o nuevas alianzas. Desde la óptica de cumplimiento interno, el 2FA también ayuda a reforzar el cumplimiento de políticas internas de TI, seguridad y acceso. Muchas veces, los auditores revisan si las políticas corporativas se aplican de forma uniforme. El 2FA aplicado al LMS —como parte de una política de gestión de accesos unificada— permite evidenciar la coherencia entre el discurso normativo y la práctica operativa. Adicionalmente, el uso de 2FA contribuye a mitigar riesgos en los informes de auditoría. En lugar de recibir observaciones críticas sobre vulnerabilidades en el control de accesos, las empresas pueden demostrar que han implementado medidas efectivas que reducen el riesgo. Esto evita la necesidad de planes de acción correctiva, retrabajos o impactos en la imagen corporativa frente a órganos reguladores. En términos económicos, aunque la implementación del 2FA tenga un costo asociado, el ahorro derivado de pasar una auditoría sin observaciones críticas, evitar sanciones regulatorias o mantener certificaciones internacionales puede ser significativamente mayor. Las empresas que invierten en estas medidas perciben retornos claros en términos de reputación, estabilidad operativa y continuidad del negocio.

¿Cómo proteger accesos administrativos en LMS mediante 2FA?

Los accesos administrativos en un sistema de gestión de aprendizaje (LMS) representan uno de los puntos más críticos desde la perspectiva de la ciberseguridad. A través de estas cuentas privilegiadas, los administradores pueden gestionar usuarios, modificar cursos, asignar roles, consultar información sensible y realizar acciones que afectan directamente la integridad del sistema y de los datos que allí se alojan. Por ello, proteger estos accesos debe ser una prioridad absoluta para cualquier organización que utilice un LMS, y la autenticación de dos factores (2FA) es una de las herramientas más efectivas para lograrlo. La principal razón por la cual los accesos administrativos requieren un nivel de seguridad superior es que su compromiso tiene un impacto sistémico. Un atacante que logra acceder a una cuenta de administrador puede crear usuarios ficticios, alterar calificaciones, eliminar evidencias de cumplimiento, descargar bases de datos con información confidencial o instalar malware en el sistema. En otras palabras, puede comprometer no solo la seguridad, sino también la continuidad operativa y la reputación institucional. El primer paso para proteger estos accesos mediante 2FA es identificar todos los perfiles con privilegios elevados. En muchas organizaciones, los accesos administrativos no se limitan a un solo rol. Existen superadministradores, administradores de cursos, responsables de departamentos, personal de TI o compliance que tienen diferentes niveles de control sobre el LMS. Todos ellos deben estar bajo el paraguas del 2FA, sin excepción. Dejar fuera a uno solo puede abrir una brecha crítica en la seguridad del sistema. Una vez identificados estos usuarios, es fundamental elegir un método de 2FA robusto y adaptado al nivel de riesgo. Para accesos administrativos se recomienda utilizar métodos avanzados, como autenticadores de aplicación (Google Authenticator, Microsoft Authenticator, Authy), llaves físicas de seguridad (YubiKey, Titan Security Key) o métodos biométricos si el LMS lo permite. Evitar el uso de SMS como segundo factor para estos perfiles es crucial, ya que este método es vulnerable a técnicas como el SIM swapping. Además de elegir el método, es indispensable establecer una política obligatoria de uso de 2FA para roles administrativos. Esto implica que no se puede dejar como una opción que el usuario active o no el segundo factor. En la configuración del LMS, se debe aplicar una regla que impida el acceso a usuarios con privilegios si no han completado correctamente el proceso de verificación doble. En plataformas como Moodle, por ejemplo, se pueden configurar políticas específicas por rol mediante plugins de autenticación, mientras que LMS corporativos como Blackboard o Canvas permiten esta segmentación a través de integraciones con proveedores de identidad externos. Otro aspecto fundamental es la gestión centralizada de identidades. Muchas organizaciones integran el LMS con un sistema de directorio activo (como Azure AD, Okta o LDAP) que permite controlar el acceso a través de un proveedor de identidad único. Esto simplifica la administración, permite aplicar políticas de 2FA de forma consistente y facilita la revocación de accesos cuando un usuario deja la organización o cambia de rol. Un error común es pensar que el 2FA solo debe aplicarse en el momento del inicio de sesión. Sin embargo, una estrategia avanzada de protección implica también establecer verificaciones periódicas o reautenticaciones en momentos críticos: por ejemplo, cuando un administrador intenta exportar datos masivos, eliminar cursos o modificar configuraciones del sistema. Este tipo de “autenticación contextual” es altamente efectiva para prevenir abusos internos o accesos accidentales a funciones sensibles. También se recomienda habilitar alertas y auditorías en tiempo real para accesos administrativos protegidos por 2FA. Muchas herramientas permiten configurar notificaciones automáticas cuando un administrador inicia sesión desde una ubicación inusual, un nuevo dispositivo o fuera del horario laboral. Estas alertas deben ser monitoreadas por el área de ciberseguridad para detectar comportamientos anómalos y activar protocolos de respuesta rápida. Otra buena práctica es establecer políticas diferenciadas de tiempo de sesión y caducidad del segundo factor. Por ejemplo, mientras que un usuario común puede permanecer autenticado por 8 horas, los administradores deben ser forzados a revalidar su acceso después de un periodo más corto o tras cada sesión, reduciendo la ventana de riesgo en caso de robo de sesión. El entrenamiento del personal administrativo también es esencial. No basta con activar el 2FA si los administradores no comprenden su importancia. Es recomendable incluir capacitaciones sobre prácticas de ciberseguridad, gestión segura de contraseñas, riesgos de compartir dispositivos y cómo actuar en caso de perder acceso al segundo factor. Asimismo, deben conocer los procedimientos para revocar accesos en caso de emergencia y cómo solicitar soporte técnico seguro. Finalmente, todas estas medidas deben estar respaldadas por una política de seguridad documentada, firmada por los usuarios con privilegios, y alineada con los marcos regulatorios que afecten a la organización. En muchos casos, las políticas internas de control de accesos forman parte de los requisitos de auditorías de cumplimiento, y la existencia del 2FA se convierte en un punto fuerte frente a evaluadores externos.

¿Qué recomendaciones existen para implementar 2FA en LMS de educación continua?

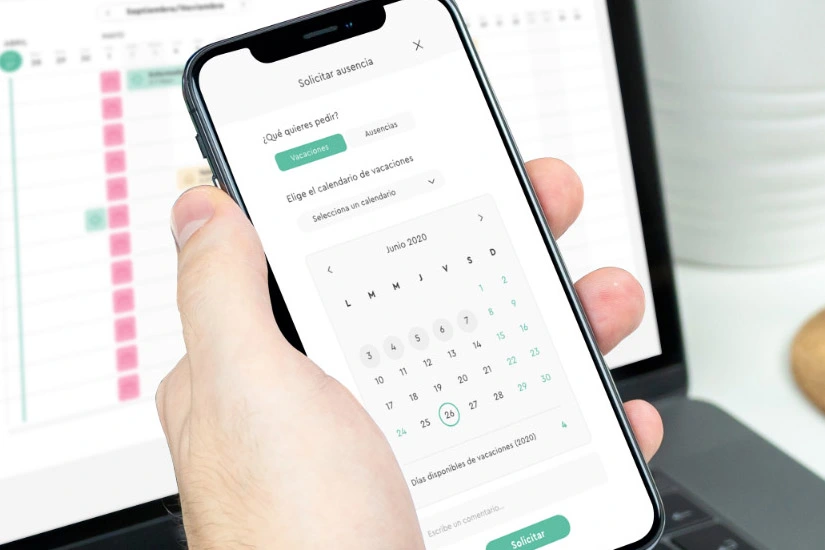

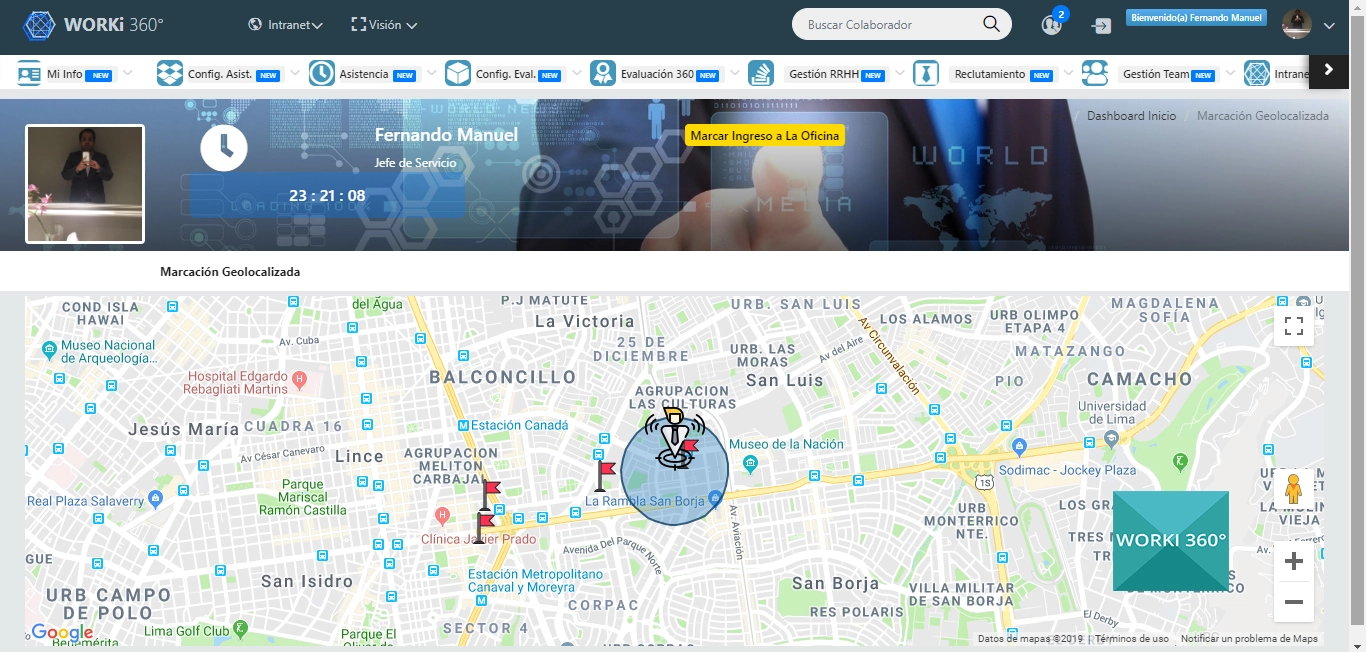

La educación continua representa un segmento estratégico para empresas, instituciones académicas y organizaciones profesionales que buscan mantener actualizados a sus colaboradores, estudiantes o miembros en habilidades clave, cumplimiento normativo, nuevas tecnologías o certificaciones especializadas. En este contexto, el uso de LMS (Learning Management Systems) es central, ya que actúan como el vehículo principal para entregar contenidos, gestionar el progreso y certificar competencias. La implementación de autenticación de dos factores (2FA) en estos entornos no solo protege el acceso, sino que refuerza la credibilidad y la integridad de todo el proceso formativo. Sin embargo, la correcta implementación del 2FA en educación continua requiere tener en cuenta una serie de recomendaciones clave. La primera recomendación es analizar el perfil del usuario final. A diferencia de un LMS interno donde todos los usuarios pertenecen a una misma organización, en educación continua los participantes pueden ser externos, multidisciplinarios, con distintos niveles de competencia digital y utilizando una amplia variedad de dispositivos. Esto obliga a elegir métodos de 2FA que sean universales, simples y accesibles. Las soluciones basadas en aplicaciones autenticadoras (como Google Authenticator o Authy) son una opción ideal porque funcionan sin depender de una red móvil y están disponibles globalmente. Una segunda recomendación es garantizar que la activación del 2FA sea parte natural del flujo de acceso. En muchos LMS de educación continua, el primer contacto del usuario es al registrarse y luego acceder por su cuenta a los contenidos. Es vital que la activación del segundo factor ocurra como parte de este proceso inicial, con instrucciones claras, enlaces directos, y asistencia inmediata en caso de problemas. Esto evita bloqueos innecesarios y genera una primera experiencia fluida y profesional. El soporte técnico juega un papel fundamental, por lo que se recomienda crear recursos de autoayuda y canales de asistencia específicos para 2FA. Esto incluye tutoriales en video, preguntas frecuentes, botones de recuperación de cuenta y acceso a soporte en horarios extendidos. Los usuarios que participan en programas de educación continua suelen tener disponibilidad fuera del horario laboral tradicional, por lo que el soporte debe adaptarse a esta realidad. Otra recomendación clave es no aplicar una política de 2FA única para todos los usuarios, sino segmentar los requerimientos según el nivel de sensibilidad de los contenidos o la criticidad del rol. Por ejemplo, mientras que un participante de un curso introductorio puede usar 2FA básico, un usuario con acceso a foros privados, certificados oficiales o datos personales de terceros debe tener un nivel de autenticación más robusto. Esta segmentación mejora la seguridad sin generar fricción innecesaria para todos. En términos tecnológicos, se recomienda que el LMS esté integrado con un proveedor de identidad confiable que permita escalar y administrar el 2FA de forma centralizada. Servicios como Azure AD, Okta, Auth0 o soluciones open source como Keycloak permiten aplicar políticas uniformes, auditar accesos y garantizar cumplimiento normativo sin depender de configuraciones manuales para cada usuario. La comunicación clara del propósito del 2FA también es esencial. Muchos usuarios, especialmente adultos en formación continua, son escépticos frente a nuevas barreras de acceso. Es importante explicar desde el principio que el 2FA no es un obstáculo, sino una garantía de que su progreso, sus calificaciones y su identidad están protegidas. Esta narrativa cambia la percepción del sistema de seguridad de molesto a valioso. Una recomendación estratégica es utilizar el 2FA como parte del posicionamiento de calidad del programa de formación. En muchos casos, los programas de educación continua buscan destacarse frente a competidores. Poder afirmar que los accesos están protegidos por 2FA, que los certificados están asociados a identidades verificadas, y que los datos del usuario están bajo protocolos de ciberseguridad, eleva la percepción de profesionalismo y rigor académico. También se debe considerar la resiliencia del sistema de autenticación. Es decir, prever qué ocurre si el usuario pierde acceso a su segundo factor: ¿hay un proceso automatizado de recuperación? ¿hay verificación por correo alternativo, validación de identidad, soporte humano? Prever estas situaciones mejora la experiencia de usuario y evita que el 2FA se convierta en un punto de fricción o abandono. Por último, se recomienda monitorear y medir el uso del 2FA en el LMS de educación continua. No basta con activarlo: es necesario contar con métricas de activación, tasas de éxito en el login, frecuencia de errores, tiempos de recuperación, etc. Estos datos permiten mejorar continuamente la implementación y adaptar la estrategia a las necesidades reales de los usuarios. 🧾 Resumen Ejecutivo En un entorno empresarial donde la formación continua y la protección de datos son dos pilares fundamentales de la competitividad, la autenticación de dos factores (2FA) se posiciona como una herramienta clave para transformar los LMS (Learning Management Systems) en espacios digitales más seguros, confiables y alineados con las exigencias del negocio moderno. Para WORKI 360, cuya propuesta de valor se basa en ofrecer soluciones tecnológicas que potencian el talento y la eficiencia organizacional, el 2FA no es simplemente un requisito técnico, sino un diferenciador estratégico que eleva la calidad del servicio y la percepción de seguridad frente a sus clientes y usuarios. A lo largo del artículo se han desarrollado diez áreas críticas que permiten visualizar el verdadero impacto del 2FA en el ecosistema digital de formación. A continuación, sintetizamos las principales conclusiones y cómo pueden traducirse en beneficios directos para WORKI 360: ✅ 1. Refuerzo integral de la seguridad de los datos de los empleados Implementar 2FA permite a WORKI 360 blindar la información personal y profesional de los usuarios que acceden a los LMS, reduciendo significativamente el riesgo de accesos no autorizados, filtraciones y fraudes. Esto fortalece la posición de la empresa como proveedor responsable y confiable de soluciones digitales orientadas al desarrollo del capital humano. ✅ 2. Mejora de la experiencia y percepción del usuario final Lejos de ser un obstáculo, el 2FA genera confianza entre los usuarios al comunicar que sus datos están protegidos. Esta percepción eleva la tasa de adopción del LMS, mejora la satisfacción del usuario y refuerza el posicionamiento de WORKI 360 como un proveedor que pone la seguridad y la experiencia del usuario al mismo nivel de prioridad. ✅ 3. Integración con herramientas líderes del mercado El artículo identifica las herramientas más efectivas y compatibles con plataformas LMS como Moodle, Blackboard, Canvas y otras. WORKI 360 puede aprovechar este conocimiento para ofrecer integraciones listas para usar con soluciones como Duo, Azure AD, Okta, Google Authenticator, fortaleciendo su portafolio técnico y agilizando los tiempos de implementación para sus clientes. ✅ 4. Blindaje del proceso de onboarding digital La implementación del 2FA en el proceso de incorporación digital permite ofrecer una experiencia de bienvenida segura, profesional y alineada con la cultura de ciberseguridad. Para WORKI 360, esto representa una ventaja competitiva, ya que puede posicionar su LMS como una herramienta que cuida desde el primer clic la identidad y los datos del nuevo talento. ✅ 5. Mitigación efectiva de ataques cibernéticos específicos El 2FA protege contra phishing, fuerza bruta, robo de credenciales, acceso interno no autorizado y otros vectores comunes de ataque. Esto permite a WORKI 360 cumplir con estándares globales de seguridad, elevar su perfil frente a auditorías y posicionarse como un socio tecnológico con infraestructura resiliente y blindada. ✅ 6. Aceleración de la adopción tecnológica en los clientes Contrario a los temores comunes, el 2FA bien implementado facilita la adopción digital al generar confianza y enseñar competencias básicas de seguridad. WORKI 360 puede capitalizar esto como parte de su estrategia de cultura digital, mostrando que sus soluciones no solo implementan tecnología, sino que ayudan a adoptarla con éxito. ✅ 7. Apoyo directo en auditorías de cumplimiento y certificaciones La presencia del 2FA permite superar auditorías de cumplimiento, mantener certificaciones como ISO 27001, cumplir con GDPR o SOX, y demostrar trazabilidad de accesos. Este punto es especialmente valioso para los clientes de WORKI 360 que operan en sectores altamente regulados, como el financiero, salud, energía o gobierno. ✅ 8. Protección diferenciada de accesos administrativos El 2FA aplicado a perfiles con privilegios administrativos en el LMS reduce riesgos de sabotaje interno, errores críticos o fugas de información. WORKI 360 puede ofrecer esta capa como un servicio premium, alineado con políticas corporativas de gobierno de datos y seguridad operacional. ✅ 9. Recomendaciones específicas para educación continua WORKI 360, al estar en capacidad de operar LMS también en contextos de educación profesional externa o programas de formación continua, puede implementar el 2FA como una ventaja reputacional y de calidad. Protege el contenido, valida identidades en los certificados y mejora la percepción institucional de los programas que administra. ✅ 10. Posicionamiento estratégico como empresa orientada a la seguridad Finalmente, la implementación del 2FA en todos los LMS administrados o comercializados por WORKI 360 fortalece su reputación como empresa comprometida con la ciberseguridad, el cumplimiento normativo y la innovación responsable. Este posicionamiento no solo retiene clientes actuales, sino que atrae a nuevos prospectos que priorizan estos valores en sus procesos de selección de proveedores tecnológicos.